Você já se perguntou se está em uma lista de observação da NSA? Acontece que, se você já pensou nisso (ou a privacidade on-line em geral), provavelmente é mais provável que você esteja em um. Alguns sobre atualizações de notícias sobre vigilância em massa pela NSA na semana passada, incluindo revelações de uma análise do sistema de coleta de dados XKeyscore Por que o e-mail não pode ser protegido da vigilância do governo Por que o e-mail não pode ser protegido da vigilância governamental? Eu sabia o que sei sobre e-mail, você pode não usá-lo também ”, disse o proprietário do serviço de e-mail seguro Lavabit, que o fechou recentemente. "Não há como criptografar ... Leia Mais, nos deu uma idéia de quem pode estar entre os indivíduos" alvo "da NSA.

Você está na lista?

Em documentos anteriores, entrevistas e outros materiais públicos, a NSA declarou que, embora possam coletar dados de praticamente qualquer pessoa, eles apenas segmentam um pequeno número de pessoas que poderiam estar envolvidas em atividades suspeitas. Exatamente o que constitui atividade suspeita nunca foi muito claro, mas é seguro assumir que qualquer um que tente entrar em contato com uma organização terrorista, comprar drogas on-line ou estar em outra forma claramente pretendendo violar a lei seria um alvo.

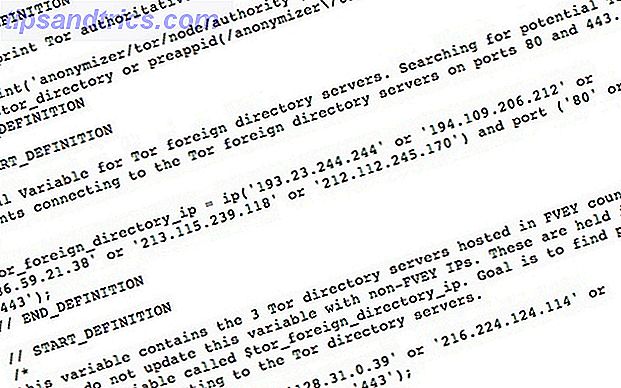

Acontece que muitas coisas podem colocá-lo na lista, incluindo visitar vários sites relacionados à privacidade ou até mesmo procurar ferramentas relacionadas à privacidade. Por exemplo, uma análise recente de uma suposta peça do código XKeyscore revelou que as pessoas seriam alvo de vigilância se procurassem artigos sobre o TAILS, um sistema operacional seguro. O código afirma que TAILS é “defendido por extremistas em fóruns extremistas”. (Eu me pergunto se eles sabem que também é defendida como uma distribuição Linux muito segura por criadores de tecnologia em MakeUseOf Linux Sistemas Operacionais para o Paranoid: Quais são as opções mais seguras? Sistemas operacionais Linux para o paranóico: Quais são as opções mais seguras? Mudar para o Linux oferece muitos benefícios para os usuários: de um sistema mais estável a uma vasta seleção de software de código aberto, você é um vencedor. você um centavo! Leia mais.)

Não é novidade que as buscas pelo Tor também levam as pessoas à lista de vigilância direcionada. Outros aplicativos que fazem uma aparição incluem “HotSpotShield, FreeNet, Centurian, FreeProxies.org, MegaProxy, privacy.li e um serviço de e-mail anônimo chamado MixMinion, bem como seu predecessor MixMaster.” (Daserste.de)

É razoável supor que VPNs, software de criptografia e outros aplicativos e serviços relacionados à segurança também lhe darão um lugar na lista de vigilância.

Se este for o caso, parece provável que um grande número de leitores MakeUseOf já esteja sendo monitorado, e muitos mais estarão na lista em pouco tempo.

Como sabemos sobre o XKeyscore?

Ouvir algo como isso pode fazer você se perguntar sobre a fonte da informação que tem muitos especialistas em segurança irritados. O programa XKeyscore foi detalhado pela primeira vez nas revelações de Edward Snowden, e foi descrito várias vezes desde então (aqui está uma boa visão geral do XKeyscore do The Guardian ). Em resumo, é um sistema que permite que os funcionários da NSA pesquisem um banco de dados massivo de informações coletadas, incluindo e-mail, e permitam o monitoramento de dados reais, não apenas de metadados.

O código XKeyscore que está fazendo ondas no momento foi publicado pela primeira vez em uma publicação alemã chamada Taggeschau, embora eles tenham se recusado a declarar de onde vinha a informação. Não havia nada que indicasse que o código viesse de documentos lançados no ano passado por Snowden, levando vários especialistas em segurança e privacidade a especularem que agora há um segundo vazador da NSA.

Parece claro, neste ponto, RT @ageis @vruz Bruce Schneier: “Acho que há um segundo vazador [da NSA] por aí.” Https://t.co/0iCULZWf0L

- Glenn Greenwald (@ggreenwald) 4 de julho de 2014

Depois que o código XKeyscore foi lançado, ele foi analisado por um número de especialistas e alguns dos resultados foram publicados em Taggeschau em uma revisão de Jacob Applebaum, John Goetz, Lena Kampf e outros. Desde esta publicação, outros especialistas já participaram. A Errata Security publicou uma interessante revisão do código, afirmando que ele pode não ser um código real - que ele poderia ter sido compilado a partir de trechos de código antigo ou possivelmente de um manual de treinamento. Então tudo tem que ser tomado com um grão de sal no momento.

O que isso significa para você?

Em suma, isso significa que você provavelmente está em uma lista de vigilância segmentada por NSA, especialmente se for um leitor regular de MakeUseOf ou se tiver executado pesquisas de artigos ou ferramentas relacionadas à privacidade. E, embora isso não signifique que seus telefones sejam tocados ou que haja uma van preta em frente à sua casa, é muito preocupante do ponto de vista da privacidade.

Embora a pesquisa por ferramentas de privacidade provavelmente faça com que você seja adicionado a uma lista da NSA, ainda é recomendável usá-las, mesmo que você não tenha nada a esconder. Só porque você é colocado em uma lista para pesquisar por Tor, não significa que a NSA possa ver o que você está fazendo enquanto a usa. E mesmo se você estiver na lista TAILS, ainda é um ótimo sistema operacional seguro.

Se você não tem certeza do motivo pelo qual deve se preocupar com a privacidade on-line, ou o que fazer sobre isso, confira este artigo recentemente publicado sobre o Dia de Ação Não Espionado em Nós. Lições Aprendidas: Não Espie em Nós: O seu guia para a privacidade da Internet Lições aprendidas de não nos espiar: seu guia para a privacidade na Internet Leia mais que reitera todas as razões pelas quais a vigilância em massa é ruim e uma série de coisas que você pode fazer para fazer a diferença, incluindo o uso de criptografia ferramentas, apoiando organizações focadas na privacidade e espalhando a palavra.

E não se esqueça de conferir todas as dicas apresentadas em nossa seção Assuntos de Segurança: criptografar seus e-mails com PGP PGP Me: Muito Bom Privacidade Explicado PGP Me: Muito Bom Privacidade Explicado Muito Bom Privacidade é um método para criptografar mensagens entre duas pessoas. Veja como isso funciona e se isso significa escrutínio. Leia mais, criptografar seus bate-papos do Facebook Mantenha seus bate-papos do Facebook seguros com criptografia Mantenha seus bate-papos do Facebook seguros com criptografia O Facebook quer levar suas mensagens pessoais e usá-las como uma forma de segmentá-lo com mais publicidade. Vamos tentar pará-los. Leia mais, aprenda o essencial da segurança do smartphone O que você realmente precisa saber Sobre a segurança do smartphone O que você realmente precisa saber Sobre a segurança do smartphone Leia mais e muito mais.

O que você acha dessas revelações? Você está surpreso com o código XKeyscore? Você acha que é um trecho de código real ou outra coisa? O que você acha que veremos nas próximas semanas? Compartilhe seus pensamentos abaixo!

Crédito da imagem: Mike Mozart via Flickr.

![Por que a procrastinação não pode ser curada por aplicativos de gerenciamento de tarefas [Opinião]](https://www.tipsandtrics.com/img/internet/455/why-procrastination-can-t-be-cured-task-management-apps.jpg)