Quando uma garota alemã de 15 anos morreu, atropelada por um trem do metrô, foi uma tragédia.

Seus pais distraídos se voltaram para suas contas on-line em busca de respostas: foi um acidente terrível ou uma ação premeditada? O que estava acontecendo em sua vida online e como isso a afetava todos os dias?

Aqueles pais ainda não sabem. Os dados e, criticamente, as senhas, eram propriedade privada da jovem. Não os pais dela.

A posse de dados no momento da morte é uma questão moderna. De quem são as mãos? Quem tem direitos e quem pode reivindicar?

De quem são os dados de qualquer maneira?

A adolescente alemã não tem voz no gerenciamento de seus dados. Mas o Facebook argumenta que permitir que seus pais acessem o conteúdo de suas mensagens privadas violaria a privacidade de seus contatos. Mais importante ainda, um juiz concorda.

O Facebook não é a única empresa de mídia social ou tecnologia que adota essa postura.

Em 2016, a Apple chegou às manchetes depois que se recusou a dar uma senha para a viúva do marido para o iPad compartilhado. A Apple finalmente cedeu depois que Peggy Bush entrou em contato com o programa Go Public da Canadian Broadcasting Corporation. A Apple argumentou que, apesar de Peggy ter o dispositivo original e número de série, e um certificado confirmando a morte do marido, a política da Apple era proteger a privacidade de um usuário.

“Eu então escrevi uma carta para Tim Cook, o chefe da Apple, dizendo que isso é ridículo. Tudo o que eu quero fazer é baixar um jogo de cartas para minha mãe no iPad. Eu não quero ter que ir ao tribunal para fazer isso, e finalmente recebi uma ligação das relações com os clientes que confirmou, sim, que é a política deles. ”

A lei de sucessão em relação às contas digitais ainda é relativamente nova. Hoje, as empresas têm que considerar o peso de suas decisões à medida que se tornam mainstream, enquanto a linguagem jurídica permanece propositalmente vaga a ponto de permitir manobras no futuro.

Processos dedicados para cuidar de seus dados

Claro, as empresas de tecnologia não ficam sentadas sem fazer nada o dia todo. Eles colocam suas mentes para responder a perguntas como estas. Como tal, muitas empresas de tecnologia importantes têm um processo de sucessão ou gerenciamento inativo de contas. Mas nem todos acabam com um parente ou ente querido de posse dos dados.

Vejamos as políticas de alguns importantes serviços da Web e provedores de tecnologia.

Como mencionado anteriormente, o Facebook é bastante firme em sua determinação. Uma vez que alguém morre, uma conta é fechada ou memorizada Facebook agora permite que você dê a alguém sua conta quando você morrer Facebook agora permite que você dê a alguém sua conta quando você morrer O que acontece com seu perfil no Facebook quando você morre? Consulte Mais informação . Esse processo está disponível apenas para aqueles com um atestado de óbito válido, que o Facebook verifica duas vezes, bem como a permissão para agir em nome do falecido.

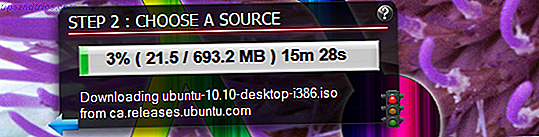

E mesmo que o Facebook permita que você baixe seus dados inteiros Como fazer o download em massa dos dados do Facebook e quais informações os arquivos contêm Como baixar os dados do Facebook em massa e quais informações os arquivos contêm Seguindo uma decisão do tribunal europeu, o Facebook atualizou recentemente o recurso que permite os usuários baixem um arquivo de seus dados pessoais. A opção de arquivamento está disponível desde 2010 e inclui fotos, vídeos e mensagens, ... Leia mais, esse mesmo recurso não está disponível após o fato.

Como o Facebook, o Twitter permite que um executor exclua permanentemente seu perfil. Dito isso, o Twitter está claro que o titular da conta é a única pessoa que permitirá acesso direto, afirmando que:

"Por motivos de privacidade, não podemos fornecer acesso à conta de um usuário falecido, independentemente de sua relação com o falecido".

O Twitter é, no entanto, um meio de comunicação mais público do que as mensagens privadas do Facebook (e outras plataformas sociais).

É possível fazer o download do histórico inteiro do Tweet para um usuário individual. Contanto que a conta não seja excluída, ela permanecerá on-line para você navegar.

Contas do Google

O Google tem um sistema robusto, mas isso não significa que seja fácil. As contas do Google podem abranger um grande número de serviços: email, social, hospedagem de documentos, dispositivos Android e muito mais. Como tal, cada um requer atenção específica.

Central para lidar com contas do Google é o Gerenciador de contas inativas. O Gerenciador de contas inativas funciona de maneira um pouco diferente de outros serviços Proteja sua identidade on-line se você morrer com o Gerenciador de contas inativas do Google Proteja sua identidade on-line se você morrer com o Gerenciador de contas inativas do Google Um dos problemas mais comuns que ocorrem quando as pessoas têm um acidente infeliz idade, é que geralmente essa pessoa não fez absolutamente nada para definir seus assuntos em ordem no ... Leia Mais.

Toda vez que recebo o lembrete "Gerenciador de contas inativas do Google", vejo que preciso crescer. #todo # tarde

- Davis Zanetti Cabral (@daviscabral) 11 de maio de 2017

Em vez de depender de um membro da família ativando uma liberação de senha, o Google monitora sua conta para logins, uso do Gmail, check-ins do Android e muito mais. Se a conta permanecer inativa por um período específico, o serviço enviará um email com conteúdo criado durante o processo de configuração (suas próprias palavras).

Microsoft

Como o Google, a Microsoft tem uma das políticas mais abrangentes de acesso e transferência de contas. Oficialmente conhecido como Microsoft Next of Kin Process, um ente querido com a documentação correta pode solicitar uma série de informações, incluindo:

- Emails e anexos.

- Listas de contatos.

- Livros de endereços.

As informações fornecidas pela Microsoft são entregues a você. Eles não fornecem uma senha direta para uma conta. Devido a isso, alguns usuários experimentam desapontamento quando percebem que um computador bloqueado permanecerá assim.

Para iniciar o processo do Next of Kin, envie um email para [email protected], incluindo a documentação para verificar a morte, assim como sua relação com o falecido.

maçã

Um incidente com a Apple apresentado anteriormente neste artigo. E enquanto os funcionários da Apple não são monstros, eles são firmes em sua dedicação à proteção da privacidade da conta - mesmo na morte. Isso faz da Apple um dos maiores fornecedores de tecnologia para extrair uma senha de conta.

Oficialmente, quando uma pessoa morre, sua conta morre com ela, junto com tudo licenciado para a conta ao longo dos anos. Claro, isso significa destruição potencial de música, filmes, fotos e muito mais, sem falar no valor monetário.

Uma ordem judicial pode ser necessária para forçar a Apple a jogar bola e conceder acesso à conta de um ente querido. No entanto, algumas fontes não oficiais sugeriram entrar em contato com o [email protected] na esperança de que o processo não se torne doloroso.

Grato ao serviço ao cliente da Apple neste fim de semana para ajudar a resolver a conta do meu pai após sua morte. Impressionante e compassivo.

- HBK (@ HelenBK80) 8 de janeiro de 2017

Vapor

O vapor é interessante. Apesar de não lidar com dados pessoais ou privados, o Steam deixa bem claro que:

“Você não pode vender ou cobrar de terceiros pelo direito de usar sua conta, ou transferir sua conta, nem vender, cobrar de terceiros pelo direito de usar ou transferir quaisquer Assinaturas senão se e como expressamente permitido por este Contrato ( incluindo quaisquer Termos de Assinatura ou Regras de Uso) ”.

O Contrato de Assinatura do Steam continua, “O Software é licenciado, não vendido. Sua licença não confere título ou propriedade no Software. ”

Eles também afirmam claramente que “a Valve não reconhece quaisquer transferências de assinaturas (incluindo transferências por operações da lei) feitas fora do Steam”.

A menos que o falecido tenha escrito sua senha, esses jogos acabaram. Na verdade, considere isso entrando em contato com o suporte ao usuário Steam e pedindo ajuda para desbloquear a conta Como habilitar a autenticação de dois fatores para suas contas de jogos Como habilitar a autenticação de dois fatores para suas contas de jogos A autenticação de dois fatores fornece uma camada extra de proteção para contas on-line, e você pode ativá-la facilmente para seus serviços de jogos favoritos. Leia mais, sua situação pode ser imediatamente pior: eles bloqueiam a conta sabendo que o proprietário faleceu.

WhatsApp, Snapchat, Telegram e Kik

A linha oficial desta coleção de aplicativos de comunicação móvel é semelhante: as mensagens são privadas e pertencem aos contatos. Acessá-los é muito mais fácil do que outras plataformas de mídia social.

Um smartphone é um portal para a vida de alguém. O acesso a isso - se o smartphone não tiver sua própria senha - concederá acesso aos serviços mencionados acima.

As chaves do reino

Quantas contas online você tem?

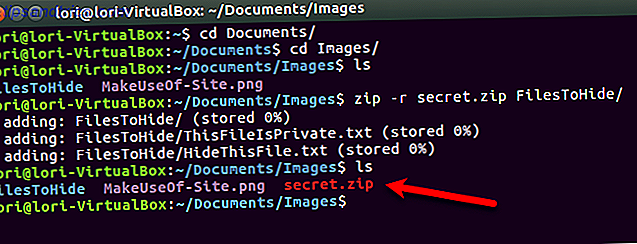

Pense nas suas contas do Facebook e do Instagram, nas profundezas dos sites online. Modificando sites, contas de namoro on-line, aquele estranho nicho de hobby que você achou que gostaria, e assim se inscreveu - a lista pode ser extensa. Se você (potencialmente imprudentemente) salvou todas as combinações de nome de usuário e senha em seu navegador, pode percorrer e procurar.

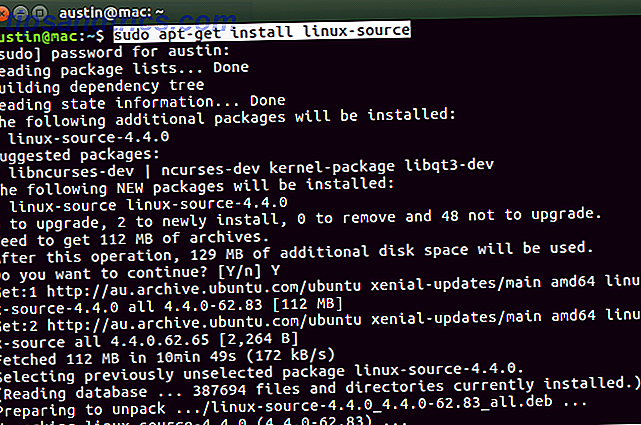

Deu uma olhada? Se você está consciente da segurança, você pode estar usando um gerenciador de senhas. Eles mantêm suas senhas seguras Como os gerentes de senhas mantêm suas senhas seguras Como os gerentes de senhas mantêm suas senhas seguras As senhas difíceis de serem quebradas também são difíceis de lembrar. Quer estar seguro? Você precisa de um gerenciador de senhas. Veja como eles funcionam e como eles mantêm você seguro. Leia mais e você só tem que lembrar uma senha difícil em vez de 56 variações de uma terrível.

O gerenciador de senhas é a chave para o reino. Se o seu ente querido usou um gerenciador de senhas, perceber sua senha fornecerá acesso extensivo ao mundo on-line.

- LastPass introduziu um recurso de recuperação de senha 8 maneiras fáceis de sobrecarregar sua segurança LastPass 8 maneiras fáceis de sobrecarregar sua segurança LastPass Você pode estar usando o LastPass para gerenciar suas muitas senhas online, mas você está usando certo? Aqui estão oito passos que você pode tomar para tornar sua conta do LastPass ainda mais segura. Leia Mais para “pessoas em quem confio”, voltado especificamente para casos de morte ou emergências súbitas. O serviço, chamado Acesso de emergência, exige que você adicione o (s) contato (s) confiável (s) específico (s) de antemão.

- O Dashlane também possui um recurso de acesso de emergência que permite que contatos predefinidos acessem seu cofre de senhas.

- PasswordBox possui um cofre de senha de emergência que pode ser passado para o parente mais próximo.

Infelizmente, se os parentes próximos não estiverem listados como confiáveis, as senhas permanecerão seguras.

Deveria haver uma lei

A sucessão de uma conta on-line se tornará cada vez mais relevante à medida que a Internet envelhece. Garantir que você tenha sua propriedade digital organizada se tornará tão importante quanto escrever um testamento.

Para algumas pessoas, já é.

A jovem atingida por um trem do metrô viveu na Alemanha, um país bem conhecido por sua dedicação às leis de privacidade. Moradores dos EUA tentaram o mesmo processo - implorando ao Facebook para liberar dados privados - mas sem sucesso.

Independentemente disso, vários estados dos EUA promulgaram leis que garantem os direitos das famílias de acessar os dados privados de um ente querido. Começando com Delaware em 2014, 25 estados intervieram para criar leis que protegem especificamente ativos digitais 5 Ações Incríveis em Tecnologia que Moldaram o Mundo Digital 5 Processos Incríveis em Tecnologia que Moldaram as Ações Digitais no Mundo desempenham um papel importante na definição da direção dos desenvolvimentos tecnológicos, mesmo no mundo do software. Aqui estão alguns casos que foram tão importantes, ainda estamos sentindo os efeitos hoje. Consulte Mais informação . Você pode encontrar a lista completa de estado por estado aqui. Verifique o estado em que você mora, pois as leis podem variar.

O desenvolvimento e a promulgação de leis específicas do estado dos ativos digitais não significa que os dados do seu ente querido serão fáceis. As empresas de tecnologia argumentam que as leis estaduais de ativos digitais infringem diretamente a Lei de Privacidade das Comunicações Eletrônicas, uma lei federal que proíbe os custodiantes de ativos digitais de liberá-los sem permissão ou ordem judicial.

Portanto, mesmo que o estado governe a seu favor, você ainda precisará de um mandado judicial potencialmente caro para comprovar sua reivindicação.

Onde a Internet das Coisas se encaixa?

A Internet das Coisas (IoT) parece estar constantemente sob ataque. Os dispositivos inteligentes de IoT transmitem um fluxo de dados de dispositivos conectados especializados. Aquele rastreador de banda de fitness no seu pulso? Sim, isso é um dispositivo conectado à IoT, transmitindo dados pessoais de adequação para um servidor.

E enquanto as empresas de IoT anonimizam seus dados para uso próprio, há muitos casos em que esses dados potencializam perfis individuais (como o progresso da sua forma física).

Da mesma forma, rastrear esses dados é difícil. Você pode isolar fontes específicas, como um rastreador de condicionamento físico ou um aplicativo de smartphone, mas a IoT é formada por muitos mais sensores de dados. 7 Razões pelas quais a Internet das coisas deve assustá-lo 7 razões pelas quais a Internet das coisas deve assustá-lo a Internet das Coisas brilha, enquanto os perigos são lançados nas sombras silenciosas. É hora de chamar a atenção para esses perigos com sete promessas aterrorizantes da IoT. Consulte Mais informação .

E, como vimos, excluir os dados não é tão fácil quanto apertar um switch. Assuma o Fitbit, cujos “clientes têm uma expectativa razoável de que mantemos os dados de sua conta privados e seguros, portanto, por esses motivos, fechamos contas apenas de acordo com nossos Termos de Serviço, Política de Privacidade e leis aplicáveis”. status como executor e uma cópia do atestado de óbito ou um obituário publicado para [email protected].

Mas, mesmo assim, "enviar uma solicitação e documentação de apoio não garante que poderemos ajudá-lo".

Quem possui seus dados após sua morte?

À primeira vista, com um processo preventivo quando você está respirando, o gerenciamento de dados póstumo não é muito difícil. Empresas de tecnologia e mídia social sustentam que a proteção de dados e a privacidade são tudo.

O analista de políticas da Electronic Frontier Foundation, Adi Kamdar, disse:

“As pessoas vivem com informações pessoais que não desejam compartilhar com, digamos, seus pais ou pessoas importantes. O melhor curso de ação deve ser respeitar essa decisão, mesmo após a morte, a menos que o falecido tome medidas para permitir que o administrador de sua propriedade acesse seu e-mail. ”

É fácil concordar com este ponto de vista. Até que seu filho esteja morto e as empresas de tecnologia não estejam dispostas a ajudar.

Quais são seus planos de sucessão digital? Você garantiu a passagem digital segura para suas contas? Como sobre seus sites, suas senhas, suas carteiras de Bitcoin e muito mais?

Créditos da Imagem: Sabuhi Novruzov / Shutterstock