Uma Rede Virtual Privada irá ajudá-lo a proteger o seu direito à privacidade em várias áreas da sua vida digital. As notícias globais são dominadas por instâncias de hacking, coleta de dados em massa, espionagem de dados e mais, e como nossas vidas estão agora digitalmente entrelaçadas com nossos computadores, laptops, smartphones e tablets, talvez seja o momento certo para considerar como você interage com a Internet. .

Este guia está disponível para download como PDF gratuito. Baixe 8 instâncias que você não estava usando uma VPN, mas deveria ter sido: a lista de verificação VPN agora . Sinta-se à vontade para copiar e compartilhar isso com seus amigos e familiares.Existem inúmeras soluções VPN Os melhores serviços de VPN Os melhores serviços de VPN Nós compilamos uma lista do que consideramos ser os melhores provedores de serviços de VPN (Virtual Private Network), agrupados por premium, gratuito e compatível com torrents. Leia mais lá fora. Provedores de VPN como o ibVPN fornecem as coisas mais importantes em uma VPN: confiabilidade, privacidade, criptografia e anonimato. Se você ainda não considerou assinar uma VPN para proteger sua privacidade, agora é a hora.

Quando é necessário um VPN?

Você provavelmente está pensando: “Mas por que eu usaria uma VPN? Eu não tenho nada a esconder… ”e enquanto você é um internauta cumpridor da lei, da mesma forma que na vida real, nem todo mundo conectado à Internet é tão legal, amigável ou confiável quanto você. Uma conexão VPN segura essencialmente oculta sua atividade na Web Qual é a definição de uma rede virtual privada Qual é a definição de uma rede virtual privada Redes virtuais privadas são mais importantes agora do que nunca. Mas você sabe o que são? Aqui está o que você precisa saber. Leia mais, ocultando seus assuntos digitais em uma camada criptografada, tornando suas comunicações extremamente difíceis, se não impossíveis de ler, se interceptadas.

Não é tudo desgraça e melancolia, garanto-lhe. Mais uma vez, assim como a vida real ilustra, nem todas as pessoas que você esbarra nas ruas está desesperada para roubar sua carteira, existem milhões de pessoas excepcionalmente legais na web e, como tal, há outras razões pelas quais você deve aproveitar VPN

Você é um pesquisador ...

… Mas você não quer que sua oposição seja alertada para o fato de você ter acessado o site. Uma VPN cuida disso para você. Cada vez que procuramos por um site e nos dirigimos a essa página de destino, nosso endereço IP é registrado. O proprietário do site pode ativar o Google Analytics, verificar a demografia geográfica do site e fechar a armadilha lentamente ao seu redor.

Ok, então talvez não seja tão drástico, mas se você está tentando realizar uma pesquisa de mercado abaixo do radar sobre seus concorrentes mais próximos para um evento de marketing, você pode fazer pior do que evitar avisar os concorrentes antes do jogo, e seu chefe vai agradecer e talvez até lhe dê um aumento salarial. Você ouviu aqui primeiro!

Você está cansado do Google ...

… Acompanhar todas as suas pesquisas, cada movimento Cinco coisas que o Google provavelmente sabe sobre você Cinco coisas que o Google provavelmente sabe sobre você Leia mais sobre a Internet que passa pelo mecanismo de busca deles. Claro, eles fornecem um serviço gratuito de que cada vez mais dependemos - tão popular que entrou no léxico comum do inglês como um verbo - para o google (você pode ver isso!) - mas isso não significa que você precisa estar confortável com o armazenamento deles. cada pedido de informação que você faz.

É um dilema difícil. Todos nós gostamos dos serviços gratuitos da web. Em muitos casos, não poderíamos viver sem eles agora. Mas o comércio é, e sempre foi a provisão de seus dados para alinhar os bolsos de Zuckerberg, Brin, Page e Dorsey para publicidade, aprimoramentos de produto e muito mais.

Cada pesquisa é registrada. As buscas intermináveis de Train-Spotters Anonymous, Steam Train e Humpback Bridge Magazine e Box Kite String Aficionado estão todas registradas, e serão para sempre mais. Usando uma conta ibVPN iria aliviar quaisquer problemas futuros com o log de pesquisa, deixando-o claro.

Você está tentando bater papo por voz ...

… Em um país com vigilância restritiva da Web e de conteúdo Como contornar a censura na Internet Como contornar a censura na Internet Este artigo examina alguns dos métodos mais comuns usados para filtrar conteúdo, bem como tendências emergentes. Consulte Mais informação . Os serviços de voz sobre IP, como o Skype, estão se tornando mais difíceis de interceptar, mas não são impossíveis. Há literatura suficiente disponível na Internet para tornar a interceptação de VoIP viável até mesmo para hackers de nível intermediário com uma compreensão da arquitetura da Internet.

Isso é incrementado se a sua chamada VoIP se originar, ou se dirigir a um dos muitos países que exercem censura e vigilância extremamente restritivas na web. China, Egito, Cuba, Arábia Saudita e Eritréia são todos os países que vêm à mente; proteja suas comunicações com o ibVPN.

Apesar de valer a pena lembrar que sua segurança tem um custo pequeno: a velocidade da sua conexão. Você pode encontrar assinaturas de áudio distorcidas ou distorcidas ou um atraso no recebimento de áudio. Na minha opinião, a segurança vale a pena. Você ficaria horrorizado se o escritório do conselho local estivesse escutando seus telefonemas para os peixeiros. Por que deveria ser diferente ao usar uma conexão VoIP?

Você está em um país diferente ...

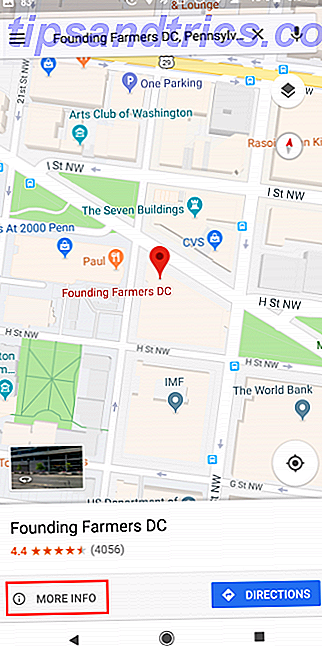

… Mas continuam desesperados para assistir ao poderoso Accrington Stanley vs. Halifax . Um dos melhores e, na verdade, usos mais comuns de uma VPN é acessar os feeds de vídeo indisponíveis em seu país de hospedagem. E vamos encarar isso, o minúsculo bar de praia tailandês não vai atualizar sua conexão a cabo, mesmo com aquele encontro gigante para olhar para frente também.

Uma conexão ibVPN pode mascarar seu endereço IP para aparecer como se você estivesse no país necessário para a transmissão, assim você não precisa mais perder seus eventos esportivos favoritos, ou a nova série de Downton Abbey .

Você está desesperado para assistir a um certo programa ...

… Mas não está disponível para o seu país devido à lei de direitos autorais. Sua única opção é usar os sites flash-stream terríveis e de baixa qualidade. Não só a maioria dos streams tem uma qualidade terrível, mas você abre o seu computador para todos os tipos de potencial desagradável que espreitam nos bastidores quando você clica de site para site, carregando vídeo após vídeo.

Na verdade, não é sua única opção. Você pode usar uma conexão ibVPN para acessar toda a gama de Netflix O Guia Netflix final: Tudo o que você sempre quis saber sobre o Netflix O guia final do Netflix: Tudo o que você sempre quis saber Sobre o Netflix Este guia oferece tudo o que você precisa saber sobre o uso do Netflix . Se você é um novo assinante ou um fã estabelecido do melhor serviço de streaming lá fora. Leia mais filmes e séries de TV com apenas alguns cliques. O Netflix (e qualquer outro serviço web de região restrita - verifique a imagem acima ou esta página para ver o que o ibVPN pode desbloquear) monitore seu endereço IP. Se você se conectar ao site de um endereço IP do Reino Unido, receberá a versão do site no Reino Unido. Se você já tentou isso, você vai saber da imensa frustração ao perceber o Netflix seriamente oferecido em comparação aos nossos primos americanos. O mesmo vale para qualquer outro lugar: Norte, Sul, Leste ou Oeste, você estará olhando para um catálogo reduzido.

Use uma VPN para manipular seu verdadeiro endereço IP. A ocultação do seu IP para aparecer em um país diferente - neste caso, aparentava estar nos EUA, em vez do Reino Unido - concederá acesso ao catálogo exponencialmente maior da Netflix. É legal (ish), como você ainda paga pelo serviço, mas você obtém todo o conteúdo disponível para o site dos EUA. Dizemos que legalmente, enquanto a Netflix não faz nenhum esforço para bloquear aqueles que usam uma VPN, os criadores de conteúdo podem ficar mais preocupados se o trabalho deles aparecer ilegalmente no exterior.

No entanto, como mencionamos, você ainda paga pela sua conexão com o site dos EUA, e para detratores que argumentam que o Netflix deveria fazer mais, certamente uma VPN por sua própria definição tornaria essa tarefa extremamente difícil?

Você está baixando ...

… Praticamente toda a Internet via torrents, ou simplesmente baixando partes legais de software para uso diário. De qualquer forma, você não precisa ser adicionado à lista de super-vigilância MPAA / NSA / GCHQ / BPI (exclua qual organização é aplicável, talvez nenhuma, se tiver sorte), então uma conexão ibVPN pode aliviar seus problemas.

A MPAA (Motion Picture Association of America) gostaria de nada mais do que rastrear todos os seus downloads Como transformar seu Raspberry Pi em um megálito sempre em download Como transformar seu Raspberry Pi em um megalítico sempre em download Faça a sua parte para o "Rede de distribuição Linux" global através da construção de um megálito dedicado, seguro e que faz download de torrents, que mal usa 10W de energia. Será, claro, baseado em um Raspberry Pi. Leia mais para garantir que nenhum conteúdo esteja sendo compartilhado ilegalmente. Eles fazem isso agindo como um colega usuário P2P, compartilhando os mesmos arquivos que você ou espionando seu ISP, coletando dados e informações sempre que possível para construir um caso contra você.

Se você é um torrent, praticamente todas as outras medidas de “segurança” estão simplesmente fornecendo uma falsa sensação de segurança digital. Serviços como PeerGuardian, PeerBlock e Bot Revolt impedem que os endereços IP se conectem à sua rede - embora haja muitos que acreditam que esses serviços prejudicam ativamente o compartilhamento de arquivos P2P, bloqueando os próprios parceiros aos quais você está tentando se conectar.

Outros apontam com razão que os endereços IP de compartilhamento de arquivos bloqueados serão rapidamente alterados. O lobby de compartilhamento de arquivos, embora às vezes visto atrás dos tempos, não é totalmente digitalmente incompetente, como alguns gostariam que você acreditasse.

Proteja seus downloads, legais ou não, com o ibVPN, e mantenha-se longe dessas pesadíssimas listas de monitoramento!

Aqui está a sua posição oficial sobre o torrenting:

“Nós não espionamos nossos usuários e não monitoramos seu uso da Internet. Nós não mantemos registros com a atividade de nossos usuários.

No entanto, para evitar abusos que possam ocorrer durante o teste de 6 horas, registramos e mantemos por 7 dias a conexão VPN de hora, data e local, a duração da conexão e a largura de banda usada durante a conexão.

Até agora, não recebemos nenhum aviso DMCA ou outro equivalente europeu para qualquer servidor P2p da nossa lista de servidores. Para o resto dos servidores, temos sistemas de filtragem que impedem atividades de compartilhamento de arquivos e P2P, a fim de nos proteger e aos nossos usuários contra avisos da DMCA.

Permitimos o BitTorrent e outro tráfego de compartilhamento de arquivos em servidores específicos localizados na Holanda, Luxemburgo, Suécia, Rússia, Hong Kong e Lituânia. Com base em nossa pesquisa jurídica, consideramos que NÃO é seguro para nossos usuários permitir tais atividades em servidores localizados, por exemplo, nos Estados Unidos ou no Reino Unido. ”

Você está em um café diferente a cada dia ...

… E você ama alguns WiFi grátis. Quem não faz, certo? Eu vou te dizer. São pessoas como eu que valorizam sua privacidade, especialmente ao se conectar a dados confidenciais. Por quê?

Bem, a conexão WiFi comumente encontrada em seu café local provavelmente não é segura, ou seja, você está navegando em uma onda de dados não criptografada, onde qualquer pessoa com uma suspeita de hackers pode acabar com a invasão. Falando sério, essas conexões são vulneráveis a ataques até mesmo dos hackers de nível mais básico que gastaram uma pequena quantidade de tempo fazendo suas pesquisas.

O Evil Twin, o Tamper Data para Firefox e o Burp Proxy são exemplos de aplicativos básicos que podem causar sérios danos com o mínimo de conhecimento. Um indivíduo mal-intencionado precisa apenas absorver as informações de alguns tutoriais do YouTube e seus dados podem ser deles.

É claro, conecte-se à sua conta ibVPN pessoal e é uma situação completamente diferente: seus dados são criptografados, ocultos de qualquer olho curioso em potencial, proporcionando-lhe tranquilidade. Para um gasto mínimo em nossa sociedade orientada por dados, é um investimento que vale a pena continuar dando, especialmente se você estiver se conectando a vários hotspots públicos todos os dias.

Pessoalmente, eu gostaria de me proteger - não é mesmo?

Você é um advogado de privacidade ...

… Quem se envolve em todas as atividades acima em algum momento. Não nos surpreenderia se você fosse. A privacidade é subestimada. Uma coisa é fornecer seus dados de boa vontade em troca de um serviço da Web “gratuito”, mas outra coisa é ter todos os seus dados reunidos em táticas de vigilância de rede de arrasto exercidas por algumas autoridades.

Partir com US $ 6 por mês para garantir a sua privacidade parece ser uma situação excepcional.

O que eu preciso procurar?

Entrando no mundo das VPNs é um processo simples, mas benéfico. Os provedores de VPN geralmente são amigáveis e quase sempre à disposição para ajudar caso surja algum problema. Se você está apenas começando com VPNs, considere familiarizar-se com algumas terminologias úteis, abreviações e recursos comuns de VPN. Capacite sua tomada de decisão de VPN Linux VPS Hosting: Como escolher seu host de rede privada virtual Linux VPS Hospedagem: Como escolher seu host de rede privada virtual Existem vários fatores que você precisa considerar quando você está escolhendo um provedor de VPS. Em vez de provedores de nomes, aqui está um guia geral que ajudará você a escolher o VPS certo para você. Leia mais processo!

Protocolos

Uma conta ibVPN cobre todas as bases de privacidade usando quatro protocolos VPN:

PPTP

Protocolo de encapsulamento ponto a ponto. Suporte excepcional a dispositivos, baixa sobrecarga e boas velocidades de conexão. No entanto, tem uma criptografia de baixo nível e sabe-se que as conexões caem repentinamente, mas com baixa frequência.

PPTP usa um canal de controle sobre Transmission Control Protocol 10 Termos de rede que você provavelmente nunca soube, e o que eles significam 10 Termos de rede que você provavelmente nunca conheceu e o que eles significam Aqui nós exploraremos 10 termos comuns de rede, o que eles significam e onde você está provável encontrá-los. Leia mais (TCP) e um túnel de encapsulamento de roteamento genérico (GRE) para encapsular pacotes ponto a ponto.

A criptografia de baixo nível pode ser útil ao usar conexões WiFi públicas, fornecendo um nível básico de segurança sem restringir uma conexão já potencialmente restrita.

SSTP

Secure Socket Tunneling Protocol Usado para Microsoft, Linux, RouteOS e SEIL, mas atualmente indisponível para produtos Apple. Muito seguro, integrado em muitos produtos da Microsoft e tendo sido construído usando a tecnologia Secure Sockets Layer v3 (SSLv3), pode se conectar à porta TCP 443, permitindo que a conexão ignore os firewalls mais restritivos.

Embora esse seja um protocolo comum, alguns aficionados de VPN se recusariam a usá-lo devido à propriedade e ao desenvolvimento propiciados pela Microsoft, o que significa que não pode ser extensivamente auditado para excluir "back-doors".

L2TP / IPsec

Protocolo de encapsulamento de camada 2. O L2TP na verdade não fornece um nível básico de segurança, portanto, ele é frequentemente combinado com o IPSec para fornecer criptografia de 256 bits.

É o mais alto nível de criptografia disponível para uma VPN de uso público, é extremamente fácil de configurar e suportado em uma ampla gama de dispositivos. No entanto, no mundo pós-revelação de Snowdon, muitos especialistas especulam que o L2TP / IPSec pode ter sido comprometido, ou pelo menos enfraquecido pelos esforços da NSA / GCHQ.

OpenVPN

Protocolo de segurança personalizado para criar conexões seguras ponto-a-ponto ou site a site. Utiliza a biblioteca OpenSSL, os protocolos SSLv3 / TLSv1 e pode se conectar à porta TCP 443 para negar firewalls. Ele também suporta aceleração de hardware para aumentar as velocidades de conexão, enquanto as conexões OpenVPN são consideradas muito estáveis e confiáveis.

O OpenVPN é suportado por uma grande variedade de dispositivos, embora seja nativo de nenhum. Sua criptografia padrão é definida para o Blowfish de 128 bits, mas o OpenVPN pode ser configurado com vários algoritmos alternativos.

O OpenVPN pode ser um pouco difícil de configurar inicialmente, no entanto, a maioria dos provedores de VPN nega isso oferecendo software cliente personalizado. É facilmente o protocolo VPN mais rápido, seguro e confiável.

Sua privacidade é valiosa e você tem todo o direito de protegê-la. No entanto, antes de se inscrever em qualquer provedor de VPN, é necessária uma avaliação de suas credenciais de segurança. Você pode negar a segurança oferecida por uma VPN criando uma conta com um provedor que não reconheça ou coloque na privacidade o mesmo valor que você. Escolha o seu protocolo VPN com base na conexão que você vai usar, e a segurança que você precisa. Por exemplo, se você está apenas navegando nas manchetes da web em uma cafeteria, é improvável que você precise de criptografia de 256 bits L2TP / IPSec. Diminuirá a sua conexão e não se correlacionará com o uso atual da Internet. Usar a gama de cyphers do OpenVPN pode fornecer segurança mais do que suficiente, sem diminuir a velocidade da sua conexão - mas você sempre pode aumentar a velocidade se necessário.

Registro de dados

Outro recurso vital a ser considerado é o registro de dados. Você está fazendo um esforço para se proteger. Você está preocupado com a privacidade dos dados. Você entendeu que proteger seus dados é essencial, então você escolheu uma VPN - mas, em seguida, a VPN que você selecionou registra todas as transmissões de dados em toda a rede, um tanto negando a essência da utilização de uma VPN segura.

Nem todos os provedores de VPN registram seus dados, mas você deve verificar antes de se comprometer com um provedor. Na mesma linha, o registro de dados oferece mais preocupação em alguns países. Os provedores de VPN no Reino Unido ou nos EUA podem não registrar seus dados, mas se a NSA ou o GCHQ vierem derrubando seu provedor de VPN, quase certamente será necessário entregar todas as informações disponíveis.

Se eles não mantêm registros, tudo para melhor. Mas se o fizerem, é melhor acreditar que as autoridades vão levá-lo sob sua custódia.

Preços - Gratuito vs. Pago

A questão final é o preço. O preço também está estreitamente relacionado ao nosso último recurso. Existem provedores de VPN gratuitos, alguns na verdade. Tal como acontece com a maioria das coisas grátis, existe um trade-off em algum lugar abaixo da linha e geralmente inclui a sua privacidade sendo negociada para a sua conta VPN gratuita. Uma grande proporção de provedores de VPN gratuitos registra seus dados ao longo do tempo, criando gradualmente uma imagem dos seus hábitos de uso para direcionar a publicidade segmentada para você.

Não nos leve a mal - uma VPN gratuita pode ser útil para uma correção de segurança rápida quando estiver em público ou se você for um indivíduo com orçamento limitado. A maioria deles também possui uma gama considerável de recursos, mas se você for sério em preservar sua privacidade a longo prazo, uma conta paga realmente é o tour de force.

O ibVPN valoriza sua privacidade tanto quanto você. Como com muitas contas pagas, uma conexão ibVPN não produzirá anúncios, não haverá registro de dados, e você estará livre para navegar na web como quiser, quando quiser, onde quiser.

Sua lista de verificação rápida da VPN:

Uma VPN deve fornecer:

- Confidencialidade Se os seus dados forem "detectados", deve retornar dados criptografados. O ibVPN usa vários métodos de criptografia: AES de 128 bits e Blowfish de 256 bits.

- Integridade : Sua mensagem pessoal deve ser privada e sua VPN deve detectar qualquer ocorrência de violação.

- Autenticidade : o seu provedor de VPN deve impedir o acesso não autorizado à sua conta de qualquer fonte externa.

- Roteamento : Uma escolha de servidores deve estar disponível para você, com servidores P2P localizados em países seguros.

- Largura de banda: os melhores provedores de VPN oferecem largura de banda ilimitada.

- Continuidade: uma VPN é tão boa quanto a rede em que é construída. Assegure-se de que o provedor de VPN escolhido seja estabelecido com vários servidores em todo o mundo.

- Comunicação: analise o serviço de atendimento ao cliente do seu provedor de VPN antes de dividir seu dinheiro.

- Escalabilidade: se você possui mais de um dispositivo, precisará que sua VPN seja escalonável de acordo com suas necessidades, incluindo suporte a vários dispositivos. Cubra seu laptop, telefone e tablet com o mesmo provedor.

Suporte ao roteador

A proliferação de VPNs em todo o mundo tem visto alguns usuários instalarem uma VPN diretamente em seus roteadores. Usando software de código aberto, uma VPN pode ser instalada em um roteador para fornecer cobertura a cada dispositivo conectado à rede. Isso permite que muitos dispositivos que tradicionalmente não suportam uma conexão VPN façam isso. Consoles de jogos, Smart TVs e caixas Apple TV podem obter total privacidade usando um roteador habilitado para VPN.

Nem todos os roteadores podem suportar o necessário firmware DD-WRT necessário para executar uma VPN. Seu provedor poderá ajudá-lo, ajudando você a instalar em seu roteador ou sugerindo um roteador que suporte o firmware e sua VPN.

Vale a pena o investimento, se você mantiver uma grande rede pessoal em casa, em vez de configurar cada dispositivo individual um de cada vez, e a cobertura que ele oferece a dispositivos não suportados é vital para permanecer seguro.

Aplicativos móveis

Da mesma forma que desejar proteger os outros dispositivos conectados à Internet em sua rede, quando estiver fora, você também desejará proteger seu smartphone de confiança. O fornecimento de um cliente de desktop e móvel permitirá a sua privacidade através de um único provedor, proporcionando uma experiência consistente e escalável. Nós gastamos grandes quantidades de tempo em nossos dispositivos. Às vezes eles contêm dados mais confidenciais e confidenciais do que os nossos computadores reais - imagens, textos, detalhes bancários, aplicativos de compras e muito mais valem a pena serem protegidos, especialmente os hotspots Wi-Fi freqüentes locais.

Vamos fazer um resumo

Uma Rede Privada Virtual é um excelente investimento para garantir sua segurança digital. Produzimos mais dados do que nunca e nossa sociedade é cada vez mais digital. Também entendemos mais sobre como nossos dados são usados, de onde vêm, para onde vão e quem os vê. Empresas como a ibVPN também entendem isso e entendem as preocupações que temos em relação à nossa privacidade de dados.

Não basta simplesmente navegar na Web, permitindo que suas informações sejam armazenadas em todas as oportunidades para uso posterior. Nossos dados não se limitam mais aos nossos laptops. Nossos smartphones, tablets, Xbox, PlayStation e até nossas TVs utilizam dados e, como tal, ficam a par das informações mais importantes. Eles precisam de segurança, assim como protegemos nossos computadores.

Antes de se inscrever em um provedor de VPN, consulte nossa lista de verificação: há muitos provedores de VPN excelentes, com um mix de recursos, a preços razoáveis - mas também há aqueles que se mascaram. Leia comentários, verifique artigos e preços e recursos de referências cruzadas.

Use um provedor excelente como o ibVPN para manter sua privacidade. Cubra seu IP pelo anonimato. Proteja sua rede para tranquilidade.

Créditos da Imagem: Tin Can VoIP via Pixabay, Hacker Shirt via Flick user adulau, Old Lock via Piaxbay, DDWRT Router via Wikimedia Commons