Cerca de 33% de todos os usuários do Chromium têm algum tipo de plug-in de navegador instalado. Em vez de ser uma tecnologia de ponta usada exclusivamente por usuários avançados, os add-ons são positivamente predominantes, com a maioria vindo da Chrome Web Store e do Firefox Add-Ons Marketplace.

Mas quão seguros eles são?

De acordo com a pesquisa que deverá ser apresentada no Simpósio IEEE de Segurança e Privacidade, a resposta não é muito . O estudo, financiado pelo Google, descobriu que dezenas de milhões de usuários do Google Chrome têm uma variedade de malwares baseados em complemento instalados, o que representa 5% do total do tráfego do Google.

A pesquisa resultou em quase 200 plugins sendo removidos da Chrome App Store e questionou a segurança geral do mercado.

Então, o que o Google está fazendo para nos manter seguros, e como você pode identificar um complemento nocivo? Eu descobri.

Onde Add-ons vêm de

Chame o que você quiser - extensões de navegador, plug-ins ou complementos - todos eles vêm do mesmo lugar. Desenvolvedores independentes de terceiros que produzem produtos que eles sentem que precisam ou resolvem um problema.

Os complementos do navegador geralmente são escritos usando tecnologias da Web, como HTML, CSS e JavaScript. O que é JavaScript e a Internet pode existir sem ela? O que é JavaScript e a Internet pode existir sem ela? JavaScript é uma daquelas coisas que muitos tomam como garantidas. Todo mundo usa isso. Leia mais e geralmente são criados para um navegador específico, embora existam alguns serviços de terceiros que facilitam a criação de plug-ins de navegador de plataforma cruzada.

Quando um plug-in atinge o nível de conclusão e é testado, ele é liberado. É possível distribuir um plug-in de forma independente, embora a grande maioria dos desenvolvedores opte por distribuí-los por meio das lojas de extensões da Mozilla, do Google e da Microsoft.

Embora, antes de tocar no computador de um usuário, ele deve ser testado para garantir a segurança do uso. Veja como funciona na Google Chrome App Store.

Como manter o Chrome seguro

Desde a submissão de uma extensão, até a sua eventual publicação, há uma espera de 60 minutos. o que acontece aqui? Bem, nos bastidores, o Google está certificando-se de que o plug-in não contenha lógica maliciosa ou qualquer coisa que possa comprometer a privacidade ou a segurança dos usuários.

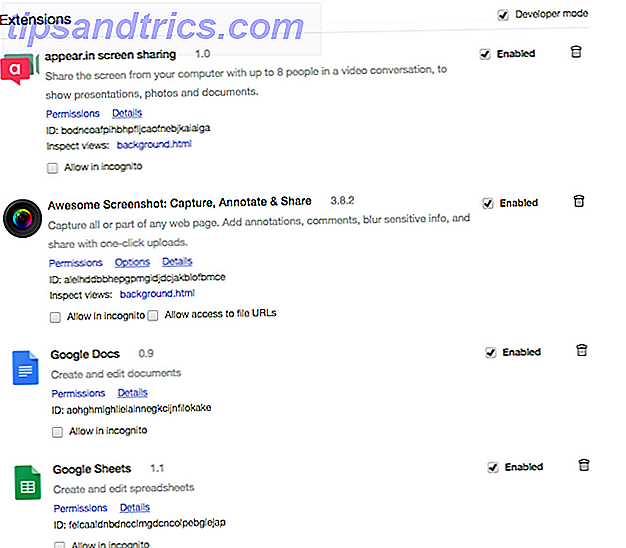

Esse processo é conhecido como 'Enhanced Item Validation' (IEV) e é uma série de verificações rigorosas que examina o código de um plug-in e seu comportamento quando instalado, a fim de identificar malware.

O Google também publicou um "guia de estilo" que diz aos desenvolvedores quais comportamentos são permitidos e desencoraja expressamente os outros. Por exemplo, é proibido usar o JavaScript embutido - JavaScript que não é armazenado em um arquivo separado - para reduzir o risco de ataques de script entre sites O que é cross-site scripting (XSS), e por que é uma ameaça à segurança? -Site Scripting (XSS), e por que é uma ameaça à segurança As vulnerabilidades de scripts entre sites são o maior problema de segurança de sites hoje. Estudos descobriram que são surpreendentemente comuns - 55% dos sites continham vulnerabilidades XSS em 2011, de acordo com o último relatório da White Hat Security, divulgado em junho ... Read More.

O Google também desestimula enfaticamente o uso do 'eval', que é uma construção de programação que permite que o código execute código e pode introduzir todos os tipos de riscos de segurança. Eles também não estão muito interessados em plugins que se conectam a serviços remotos, que não são do Google, pois isso representa o risco de um ataque do tipo Man-in-the-Middle (MITM). O que é um ataque do tipo man-in-the-middle? Jargão de Segurança Explicado O Que É um Ataque Man-in-the-Middle? Jargão de Segurança Explicado Se você já ouviu falar de ataques "man-in-the-middle", mas não tem certeza do que isso significa, este é o artigo para você. Consulte Mais informação .

Estas são etapas simples, mas na maioria das vezes são eficazes para manter os usuários seguros. Javvad Malik, Security Advocate da Alienware, acha que é um passo na direção certa, mas observa que o maior desafio em manter os usuários seguros é uma questão de educação.

“Fazer a distinção entre software bom e ruim está se tornando cada vez mais difícil. Parafraseando, o software legítimo de um homem é outro vírus malicioso que rouba identidade e que compromete a privacidade, codificado nas entranhas do inferno.

“Não me entenda mal, saúdo a decisão do Google de remover essas extensões maliciosas - algumas delas nunca deveriam ter sido tornadas públicas para começar. Mas o desafio para empresas como o Google é policiar as extensões e definir os limites do comportamento aceitável. Uma conversa que se estende além de uma segurança ou tecnologia e uma pergunta para a sociedade que usa a internet como um todo ”.

O objetivo do Google é garantir que os usuários sejam informados sobre os riscos associados à instalação de plug-ins do navegador. Cada extensão na Google Chrome App Store é explícita sobre as permissões necessárias e não pode exceder as permissões concedidas. Se uma extensão está pedindo para fazer coisas que parecem incomuns, você então tem motivo para suspeita.

Mas ocasionalmente, como todos sabemos, o malware escapa.

Quando o Google se engana

Google, surpreendentemente, mantém um navio bastante apertado. Não passa muito da sua atenção, pelo menos quando se trata da Google Chrome Web Store. Quando algo acontece, no entanto, é ruim.

- AddToFeedly foi um plugin do Chrome que permitia aos usuários adicionar um site ao seu leitor Feedly RSS Feedly, Revisado: O que faz dele uma substituição popular do Google Reader? Feedly, reviu: O que faz dele uma substituição popular do Google Reader? Agora que o Google Reader é apenas uma memória distante, a luta pelo futuro do RSS está realmente ativa. Um dos produtos mais notáveis lutando contra o bom combate é o Feedly. O Google Reader não era um ... Leia mais assinaturas. Começou como um produto legítimo lançado por um criador de hobby, mas foi comprado por uma quantia de quatro dígitos em 2014. Os novos donos então usaram o plugin com o adware SuperFish, que injetou publicidade nas páginas e gerou pop-ups. SuperFish ganhou notoriedade no início deste ano, quando se verificou Lenovo tinha sido enviá-lo com todos os seus laptops Windows de baixa Lenovo Proprietários de laptop Cuidado: Seu dispositivo pode ter malware pré-instalado Lenovo Laptop Beware: Seu dispositivo pode ter Malware pré-instalado Lenovo chinês admitiu Os laptops enviados para lojas e consumidores no final de 2014 tinham o malware pré-instalado. Consulte Mais informação .

- O WebPage Screenshot permite que os usuários capturem uma imagem da totalidade de uma página da Web que estão visitando e foi instalado em mais de 1 milhão de computadores. No entanto, ele também está transmitindo informações do usuário para um único endereço IP nos Estados Unidos. Os proprietários do WebPage Screenshot negaram qualquer irregularidade e insistem que faz parte de suas práticas de garantia de qualidade. O Google já o removeu da Chrome Web Store.

- Adicionar Ao Google Chrome foi uma extensão desonesta que sequestrou contas do Facebook 4 coisas para fazer imediatamente quando sua conta do Facebook é invadida 4 coisas a fazer imediatamente quando sua conta do Facebook é invadida Ter sua conta do Facebook hackeada é um pesadelo. Um estranho agora tem acesso a todas as suas informações pessoais e pode assediar seus amigos e seguidores. Veja o que você pode fazer para conter o dano. Leia mais e compartilhou status não autorizados, publicações e fotos. O malware foi espalhado por um site que imitava o YouTube e pediu aos usuários que instalassem o plug-in para assistir aos vídeos. O Google, desde então, removeu o plugin.

Como a maioria das pessoas usa o Chrome para fazer a grande maioria de sua computação, é preocupante que esses plug-ins tenham conseguido escapar. Mas pelo menos havia um procedimento para falhar. Quando você instala extensões de outro lugar, você não está protegido.

Assim como os usuários do Android podem instalar qualquer aplicativo que desejarem, o Google permite que você instale qualquer extensão do Google Chrome que você quiser. Como instalar extensões do Google Chrome manualmente Google decidiu recentemente desativar a instalação de extensões do Chrome de sites de terceiros, mas alguns os usuários ainda desejam instalar essas extensões. Veja como fazer isso. Leia mais, incluindo aqueles que não são da Chrome Web Store. Isso não é apenas para dar aos consumidores uma opção extra, mas para permitir que os desenvolvedores testem o código em que estiveram trabalhando antes de enviá-lo para aprovação.

No entanto, é importante lembrar que qualquer extensão instalada manualmente não passou pelos rigorosos procedimentos de teste do Google e pode conter todo tipo de comportamento indesejável.

Como você corre risco?

Em 2014, o Google ultrapassou o Internet Explorer da Microsoft como o navegador da Web dominante e agora representa quase 35% dos usuários da Internet. Como resultado, para quem quer ganhar dinheiro rapidamente ou distribuir malware, ele continua sendo um alvo tentador.

O Google, em sua maior parte, conseguiu lidar com isso. Houve incidentes, mas eles foram isolados. Quando o malware conseguiu escapar, eles lidaram com isso de forma conveniente e com o profissionalismo que você espera do Google.

No entanto, é claro que extensões e plugins são um potencial vetor de ataque. Se você planeja fazer algo sensível, como fazer login no seu banco on-line, talvez queira fazer isso em um navegador separado, sem plug-ins ou em uma janela anônima. E se você tiver alguma das extensões listadas acima, digite chrome: // extensions / na sua barra de endereços do Google Chrome e encontre-as e exclua-as, apenas para garantir.

Você já instalou acidentalmente algum malware do Chrome? Viva para contar a história? Eu quero ouvir sobre isso. Envie-me um comentário abaixo e conversaremos.

Créditos da Imagem: Martelo em vidro quebrado Via Shutterstock