Há uma sabedoria aceita quando se trata de evitar 7 dicas de senso comum para ajudar você a evitar pegar o malware 7 Dicas de senso comum para ajudar você a evitar pegar o malware A Internet tornou muito possível. Acessar informações e se comunicar com pessoas de longe tornou-se uma brisa. Ao mesmo tempo, porém, nossa curiosidade pode rapidamente nos levar a becos escuros virtuais ... Leia Mais se infectando 10 Passos a seguir quando você descobre o malware no seu computador 10 passos a seguir ao descobrir o malware no seu computador Gostaríamos de saber Acho que a Internet é um lugar seguro para gastar nosso tempo (tosse), mas todos nós sabemos que há riscos em cada esquina. E-mail, mídia social, sites maliciosos que funcionaram ... Leia mais com o malware. Não instale software de sites que você não confia. Certifique-se de que o seu computador esteja atualizado, corrigido e que todo o software instalado esteja executando as atualizações mais recentes. Não abra anexos com aparência suspeita, independentemente de quem os enviar para você. Certifique-se de ter um sistema antivírus atual em vigor. Esse tipo de coisas.

À medida que o acesso à Internet, o email e as tecnologias sem fio se tornaram progressivamente mais difundidos, tivemos que nos ajustar para nos manter protegidos contra softwares mal-intencionados e contra hackers. Com cada nova ameaça que surge, nossa sabedoria aceita atualizações.

Com isso em mente, você pode estar se perguntando qual é o próximo passo lógico na distribuição de softwares mal-intencionados e no comprometimento de computadores? E se eu dissesse que era possível comprometer remotamente um computador que não estava conectado a uma rede? E, apenas por precaução, e se eu dissesse que esse malware foi passado usando o improvável meio de alto-falantes e microfones do computador?

Você pode me achar muito louco, mas na verdade é mais provável do que você pensa. Aqui está o porquê.

BadBIOS

Dragos Ruiu é analista de segurança de computadores e hacker baseado no Canadá. Em sua vida profissional, ele trabalhou para vários gigantes de TI, incluindo a Hewlett Packard e a Sourcefire, que foi recentemente vendida para a gigante de redes Cisco americana. Ele é o homem por trás da infame competição de hackers Pwn2Own em Vancouver, BC, onde pessoas com preocupações de segurança vasculham vulnerabilidades severas em navegadores populares, sistemas operacionais de telefonia celular e sistemas operacionais. Escusado será dizer que este é um homem com um pedigree de excelência em segurança informática.

Três anos atrás, ele percebeu algo preocupante. Seu Macbook Air (executando uma cópia recém-instalada do OS X) atualizou espontaneamente seu firmware. Ainda mais preocupante, quando ele tentou arrancar a partir de um DVD-ROM, sua máquina recusou. Ele começou a perceber que os arquivos de dados e configurações estavam sendo apagados e atualizados sem suas instruções.

Nos meses seguintes, Dragos notou vários outros eventos que só poderiam ser descritos como inexplicáveis. Uma máquina rodando o notoriamente seguro sistema OpenBSD tinha começado modificando suas configurações, novamente sem instrução ou instigação de Dragos. Ele começou a perceber que o tráfego estava sendo transmitido de computadores que tiveram suas redes e cartões Bluetooth removidos, o que de outra forma seria impossível.

Nos três anos seguintes, essas infecções continuaram atormentando o laboratório de Dragos, apesar de seus melhores esforços. Mesmo depois de limpar um computador, removendo sua capacidade de rede e instalando um novo sistema operacional, ele retornaria ao seu comportamento suspeito anterior.

Dragos documentou laboriosamente sua pesquisa sobre este malware, que ele apelidou de BadBIOS. Você pode ler seguindo sua conta emocionante no Facebook, Twitter e Google Plus.

Não é preciso dizer que sua história atraiu fascínio e escárnio da comunidade tecnológica, em quantidades quase iguais. Independentemente da veracidade das alegações de Dragos, uma questão interessante permanece. É realmente possível propagar malware através do que é conhecido como 'lacunas de ar' usando apenas microfones e alto-falantes? A resposta pode te surpreender.

A pesquisa

Michael Hanspach e Michael Goetz são dois pesquisadores do altamente celebrado centro acadêmico alemão, a Sociedade Fraunhofer, para o avanço da pesquisa aplicada. Na edição de novembro de 2013 do Journal of Communications, eles publicaram um artigo acadêmico chamado 'On Covert Acoustical Mesh Networks in Air'.

Este artigo discute algumas das tecnologias por trás do que Dragos Ruiu pode ter descoberto, incluindo como o malware pode ser espalhado por “lacunas de ar”. Sua pesquisa ataca o entendimento anteriormente mantido de como isolar um computador infectado garante a segurança da rede, replicando o que Ruiu pode ter visto em seu laboratório.

Usando computadores de prateleira e comunicação acústica, eles conseguiram unir vários computadores e transformá-los em uma rede ad-hoc que pode transmitir dados em vários saltos. Eles até usaram essa tecnologia interessante para agir como um registrador chave, com pressionamentos de teclas transmitidos a um invasor a muitas salas de distância, com cada toque de tecla roteado por várias salas e os alto-falantes e microfones encontrados na maioria dos laptops modernos.

A pesquisa de Hanspach e Goetz depende de algo chamado "Generic Underwater Application Language" ou GUWAL, que é "uma linguagem de aplicação operacional para mensagens táticas em redes submersas com baixa largura de banda" e pode transmitir dados a uma velocidade de 20 bits por segundo. A latência não está nem perto das velocidades que você esperaria de uma conexão de rede tradicional de cobre ou fibra ótica, com cada salto ao longo da rede levando cerca de seis segundos para ser concluído.

O mundo real

É crucial enfatizar que as afirmações de Ruiu não foram substanciadas de forma independente e que a pesquisa de Hanspach e Goetz é apenas isso - pesquisa. Eles criaram uma prova de conceito (massivamente impressionante) e seu trabalho de pesquisa é uma leitura fascinante. No entanto, não há nenhum malware conhecido circulando atualmente que se assemelhe a ele.

Isso significa que não há motivos para você começar a conectar os microfones e desconectar os alto-falantes. Com isso dito, o que o cenário de segurança do futuro mantém é o palpite de ninguém.

Eu gostaria de agradecer a Robert Wallace por sua ajuda inestimável na pesquisa deste artigo. Eu também gostaria de ouvir seus pensamentos. O que você acha sobre o malware ser espalhado por microfones e alto-falantes no futuro? Deixe-me saber nos comentários abaixo.

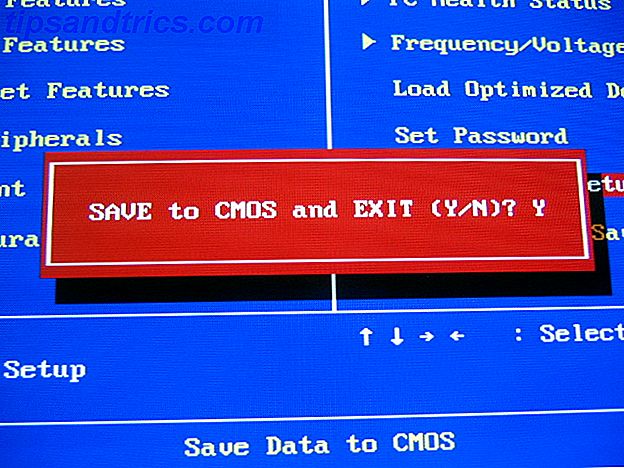

Créditos da imagem: #Fail (sk8geek), Configuração do BIOS (Nick Grey), Vírus Sangrento (Cheryl Cox), Podcasting (nobmouse)

![Por que a NordVPN deve ser sua solução de VPN [15 contas de 1 ano + doação do iPhone 6]](https://www.tipsandtrics.com/img/promoted/966/why-nordvpn-should-be-your-vpn-solution.jpg)