Se você é como eu, você é muito ligado ao seu smartphone. Eu uso o meu quase que constantemente, verificando e-mails enquanto estou fora de casa; Eu jogo jogos, trabalho de pesquisa, converso, interajo com redes sociais e desfruto de vídeos. Eu também uso a câmera extensivamente para fotografar a família e os amigos.

Se você é como eu, você é muito ligado ao seu smartphone. Eu uso o meu quase que constantemente, verificando e-mails enquanto estou fora de casa; Eu jogo jogos, trabalho de pesquisa, converso, interajo com redes sociais e desfruto de vídeos. Eu também uso a câmera extensivamente para fotografar a família e os amigos.

Tenho certeza de que não estou sozinho neste amplo uso do meu computador multimídia portátil e do dispositivo de comunicação. Mas você tem software de segurança instalado? Você está ciente dos riscos para o seu smartphone?

Parece haver um tipo de mal-estar generalizado entre os usuários - os entendidos em tecnologia e os usuários comuns - que, como o computador cabe no seu bolso, ele não pode ser infectado por malware, cavalos de Tróia, worms ou outras ameaças. Isto é, obviamente, ridículo, e talvez decorre da incompreensão antiga da natureza da transmissão de malware.

Os benefícios que nos são oferecidos pelos smartphones são imensos; as ameaças que podem introduzir em nossas vidas, se deixadas desprotegidas, são consideráveis.

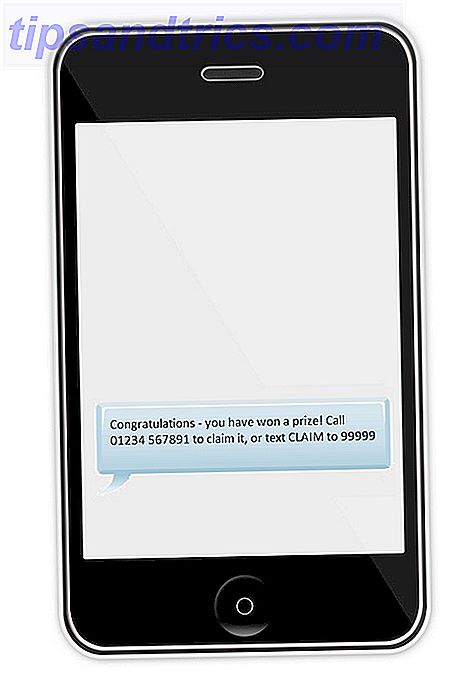

Ameaças de SMS

Por mais notável que possa parecer, o serviço de mensagens de texto SMS da velha escola é uma escolha popular para programadores desonestos que trabalham para hackear gangues em todo o mundo. O spam de SMS é ruim o suficiente, mas você já considerou que pode ser uma forma de Smishing?

Esse termo é usado para nomear tentativas de phishing enviadas por SMS e é usado para enganar as vítimas e fornecer dados pessoais, talvez para uma empresa de entrega falsa. O Smishing pode ser alcançado totalmente por meio de uma mensagem de retorno ou sendo solicitado a ligar para um número no qual as informações são gravadas.

Uma vez registrada, essa informação pode ser usada para criar uma conta bancária falsa.

A resposta, claro, é excluir quaisquer mensagens desse tipo, o que elas estiverem oferecendo.

Riscos de segurança de Wi-Fi e Bluetooth

Os hotspots de acesso Wi-Fi sempre parecem atraentes, mas eles podem se mostrar cheios de malware e fornecidos por golpistas que querem capturar seus dados pessoais, como senhas, dados de cartão de crédito e outras informações de identificação do usuário. Se você encontrar acesso Wi-Fi gratuito em um local público que não é fornecido por uma empresa respeitável, evite-o. Da mesma forma, se você estiver usando seu smartphone como um ponto de acesso móvel, verifique se definiu uma senha segura. Você deve alterar isso toda vez que usar o recurso de ponto de acesso.

Outra ameaça é o War Texting, em que os sistemas de carros conectados a smartphones podem ser hackeados ao farejar os códigos de autenticação enviados de telefone para carro. O melhor resultado disso é que você é rastreado; o pior é que seu carro é roubado, sem chave.

À medida que esses sistemas se tornam mais populares e difundidos nos carros, muito mais pessoas se tornarão alvos - do jeito que as coisas estão, poucos carros podem ser ativados dessa maneira.

Qualquer senha que você usa no seu telefone, seja para desbloqueio, acesso ao correio de voz Não apenas e-mail: seu correio de voz pode ser cortado também - Veja como protegê-lo não apenas e-mail: seu correio de voz pode ser cortado também - aqui Para protegê-lo, leia mais ou configurar o Bluetooth, deve ser alterado a partir do dispositivo para algo memorável. Não fazer isso pode levar a todos os tipos de problemas.

Ameaças baseadas em localização

Graças às redes sem fio, à triangulação de celulares e ao GPS, é possível aproveitar as vantagens de muitas ferramentas baseadas em localização para smartphones e tablets. Estas podem ser ferramentas sat-nav ou sociais, mas também há muitas ameaças a serem percebidas.

Uma delas é a geotagging, uma opção padrão em muitos aplicativos de smartphone que você deve desativar se quiser que sua localização atual permaneça em segredo.

Os recursos de check-in da rede social também podem ser usados para rastrear você. Quando um criminoso sabe do seu paradeiro, ele pode estar planejando agredi-lo ou usar sua ausência em sua casa ou carro para causar danos criminais ou roubo.

O perigo de aplicativos desonestos

Existem aplicativos desonestos em qualquer plataforma. No Android, eles geralmente podem ser vistos rapidamente graças aos comentários de outras pessoas (embora no iPhone e no Windows Phone esses aplicativos não possam ser listados), mas pode ser tarde demais se você já tiver instalado o aplicativo. É por isso que você deve instalar apenas aplicativos de repositórios confiáveis.

Isso pode ser um problema específico para os usuários do Android, principalmente porque existem vários mercados on-line dos quais o software pode ser instalado. Não é surpresa que o número de ameaças para o Android tenha aumentado nos últimos anos. Um exemplo é o Android.Spyware.GoneSixty.Gen - descoberto em 2011, este malware, se instalado, envia informações importantes do seu telefone para um servidor remoto e se desinstala em um minuto.

Você nunca saberá que sempre esteve lá - coisas assustadoras.

No que diz respeito a aplicativos, você também deve estar ciente de que URLs abreviados no Twitter e no e-mail podem ser perigosos. Isso é tão importante em smartphones quanto em computadores desktop, já que os links resultantes podem ser adaptados sem esforço para servir códigos maliciosos, dependendo do dispositivo que está se conectando.

Então você quer ficar seguro?

Se preferir que seu smartphone ou tablet não se torne uma chave para roubar seu carro, um dispositivo de escuta ou rastreamento ou um meio de enviar todos os seus dados pessoais para um grupo de criminosos especializados em roubo de identidade, há certas etapas que você deve levar.

- Aplique uma senha na tela de bloqueio. Isso é particularmente importante se você estiver usando um dispositivo Android moderno em que o recurso de arrastar para iniciar parece incrível. O que você deve fazer é esquecer como é bom e responsivo, e empregar uma senha.

- Não desbloquear o seu iPhone ou root no seu Android Como fazer root no seu telefone Android com o SuperOneClick Como fazer root no seu telefone Android com o SuperOneClick Leia mais. As vantagens para os usuários que exigem determinados tipos de aplicativos são excelentes em um dispositivo com raiz, mas esse processo também dá acesso a intrusos, seja por meio de aplicativos ou diretamente pela Internet. Muitos da equipe MakeUseOf são fãs de desbloquear seus telefones, mas isso não deve ser feito sem considerar as implicações e tomar as medidas necessárias para proteção.

- Evite pontos de acesso não seguros. Se você estiver fora de casa e usar um smartphone ou tablet (ou até mesmo um laptop), deverá usar seu próprio ponto de acesso sem fio portátil (fornecido pelo telefone) ou um ponto seguro protegido por senha. Redes abertas podem provar ser um ramo de malware!

- Evitando aplicativos não confiáveis. Isso é sábio por várias razões, até porque a revisão por pares oferecida em lojas de aplicativos on-line é incomparável. O Google Play é um bom exemplo e é tão bem sucedido, apesar de competir com lojas de aplicativos Android Top 5 Sites para ajudar você a encontrar aplicativos para seu telefone Android Top 5 sites para ajudar você a encontrar aplicativos para seu telefone Android Leia mais em parte por causa deste motivo. Como não há necessidade real de instalar aplicativos não confiáveis ou mal vistos, evite! Procure também por aplicativos falsos que pareçam genuínos, pois eles podem ser perigosos.

- Empregando ferramentas de backup e software de segurança. Não há motivo para que alguém receba e-mails e armazene dados em seus computadores de mão (já que isso é basicamente o que os smartphones são!) Não deve ter uma ferramenta de backup OU um software anti-malware instalado (de preferência os dois).

Geral: esteja ciente

Há muitas ameaças das quais você deve estar ciente, prontas para acessar seu smartphone via Wi-Fi, Bluetooth, SMS, em lojas de aplicativos ou pelo rastreamento de localização.

Naturalmente, você não pode estar ciente de todas as ameaças específicas, mas com a ajuda das dicas acima, você pode estar ciente de que existem ameaças e de que há etapas que você pode seguir para minimizar os riscos.

Depois de reconhecer isso, você deve agir de acordo - e proteger seu smartphone, seus dados e sua segurança pessoal.

Crédito da imagem: Modelo de bate-papo por telefone via Shutterstock, segurança do PDA via Shutterstock, smartphone preto com olho via Shutterstock, imagem do iPhone via Shutterstock