A corrupção de dados está entre os erros mais comuns do computador. Ao contrário de um bug, que ocorre devido a códigos escritos ou executados incorretamente, a corrupção de dados ocorre quando o código é intencionalmente ou não alterado de forma original e correta. A corrupção pode ser sistemática ou aleatória, e mesmo uma pequena mudança pode fundamentalmente quebrar um programa ou tornar um arquivo inútil.

Veja como isso acontece - e o que você pode fazer para parar.

O que causa a corrupção

O universo não é um lugar amigável para dados. Partículas dispersas podem literalmente zerar um zero para um, ou vice-versa, introduzindo corrupção aleatória, mesmo quando o computador está desligado. E se as partículas perdidas não resolverem o problema, a decadência física simples pode. As unidades magnéticas perdem sua orientação, a mídia carregada eletricamente perde gradualmente a carga e a mídia ótica quebra os CDs Não são para sempre: A verdade sobre os CDs de longevidade, "molde" e "rot" de CD / DVD não são para sempre: a verdade sobre a longevidade de CD / DVD, "Mould" e "Rot" A era digital revolucionou a forma como lidamos com a informação. Nunca antes a humanidade pôde registrar e armazenar tanta informação e diversidade. Enquanto a quantidade de dados aumentou exponencialmente, a vida prevista ... Leia mais como seu plástico degrada ou está danificado. Em certo sentido, então, os computadores estão literalmente condenados a se tornarem cada vez mais corruptos com o passar do tempo, e todo o armazenamento digital acabará sendo arruinado. Todos os discos rígidos, disquetes e CD-ROMs, com tempo suficiente, se tornarão uma confusão de código ininteligível.

Isso pode ser um problema sério para sistemas tão críticos que vidas dependem deles. Por exemplo, alguns cientistas sugeriram que o fiasco de aceleração não intencional da Toyota pode ter sido causado pela interferência de raios cósmicos combinados com falhas de segurança inadequadas para se recuperar de erros introduzidos aleatoriamente. Para a maioria dos usuários de PC, no entanto, os invasores do espaço não são a fonte mais provável de problemas. Um erro humano com boa aparência é uma causa mais comum. Corrupção geralmente ocorre devido a erro do usuário (exclusão ou modificação de arquivos que não devem ser adulterados), atividade mal-intencionada (malware) ou degradação de rotina e falha de mídia de armazenamento (unidades de estado mecânico e sólido).

Qualquer que seja a fonte, a corrupção pode ser agrupada em duas categorias; detectado e não detectado . O primeiro causa problemas mais freqüentes e menos graves, enquanto o segundo pode resultar em uma falha completa do sistema ou em um disco rígido irrecuperável.

Corrupção detectada

Como o termo implica, a corrupção detectada é apenas isso; corrupção que foi detectada. Embora isso possa parecer uma definição tola, é importante porque significa que o usuário sabe sobre o problema.

Você pode, por exemplo, abrir um arquivo de imagem e descobrir que parte dele agora está cheia de artefatos. Enquanto isso é ruim, também oferece a chance de agir. Com o problema agora aparente, você terá a chance de restaurar a partir de um backup ou investigar o problema para ver se a corrupção foi realmente aleatória ou causada por um problema corrigível.

Importante, a corrupção detectada é geralmente menor. Um arquivo pode ser perdido, um setor de disco rígido defeituoso pode precisar ser reparado ou um programa pode não funcionar mais adequadamente. Embora irritantes, esses problemas geralmente são recuperáveis e limitados no escopo. Mesmo quando levam a problemas maiores, pelo menos dão ao usuário tempo para se preparar. Os problemas mais sérios ocorrem quando a corrupção não é detectada.

Corrupção não detectada

Raios cósmicos excluídos, a corrupção ocorre por um motivo, seja malware, falha de hardware ou software com bugs. Os problemas de corrupção mais sérios tendem a ocorrer quando a fonte da corrupção não é tratada no início de seu ciclo de vida. De certa forma, a corrupção é um câncer para computadores. Detectada precocemente, pode ser segmentada e cortada, mas, se não for detectada, poderá multiplicar-se até que, de repente, a situação se torne impossível.

Por exemplo, sua fonte de alimentação pode ter falhas. Ocasionalmente, ele sub-volts o disco rígido e nessas ocasiões ocorrem erros aleatórios, criando setores defeituosos. Talvez alguns deles sejam detectados e corrigidos, mas eventualmente o erro atinge uma parte da unidade que contém os dados críticos do driver ou do sistema operacional. Agora seu computador trava ou não inicializa, e os arquivos nos setores defeituosos podem ser irrecuperáveis mesmo por um serviço profissional.

Ou talvez o fabricante tenha acidentalmente deixado uma pequena partícula de poeira na sua unidade, que está gradualmente arranhando o serviço do disco. Talvez um vírus esteja alterando arquivos aleatoriamente em segundo plano. Talvez, como é comum em drives de estado sólido, erros sejam introduzidos como resultado da idade avançada ou do desgaste excepcionalmente rápido devido a exigentes ciclos de leitura / gravação.

Seja qual for a causa, o pior cenário é o mesmo; a corrupção não detectada é detectada apenas quando a mídia de armazenamento ou o sistema de arquivos falhar.

Mantendo Abas Na Saúde Do Seu Disco Rígido

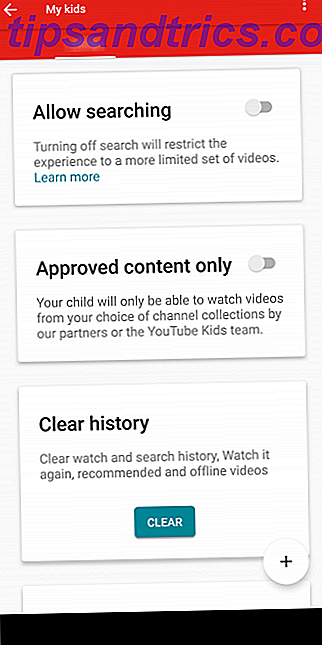

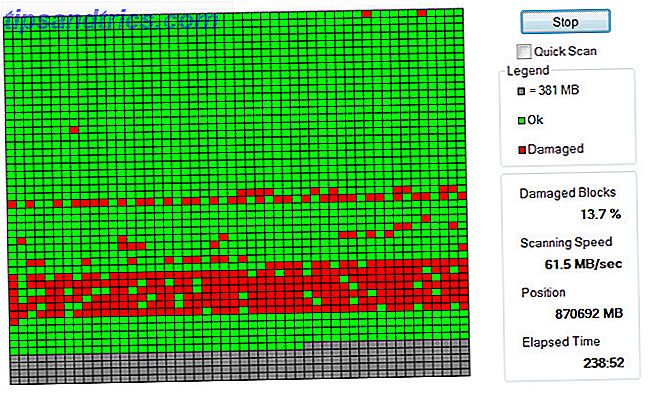

Sua luta pela ordem deve começar por manter o controle sobre a saúde do seu disco rígido. Você pode fazer isso lendo os dados SMART (tecnologia de monitoramento automático, análise e geração de relatórios) da sua unidade com o HD Tune, uma análise de disco rígido e um utilitário de benchmarking. Embora a versão Pro ofereça registros úteis, você provavelmente conseguirá a edição gratuita, que lerá dados SMART, mas não criará registros para você. Alternativamente, você pode usar outros softwares gratuitos como o HDDScan e o Crystal Disk Info 4 Ferramentas para prever e evitar falhas no disco rígido 4 Ferramentas para prever e evitar falhas no disco rígido f há uma parte do equipamento no computador que você previa falhar primeiro, o que seria? Consulte Mais informação . Um estudo do Google indica que os usuários devem prestar atenção especial aos erros de varredura, realocações e probações do setor, já que os drives que apresentam esses erros são os que provavelmente falharão posteriormente.

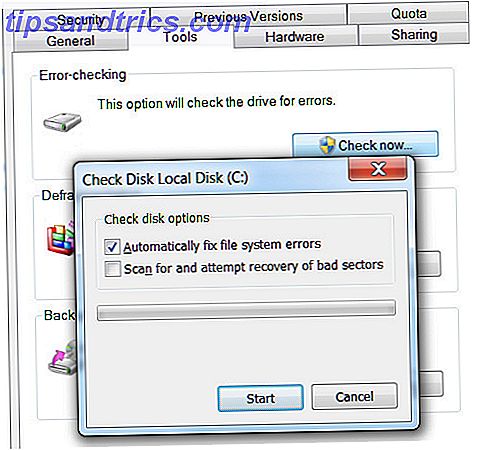

Você também pode usar a ferramenta interna do Windows para procurar setores defeituosos. Você pode fazer isso clicando com o botão direito do mouse em uma unidade em Meu computador, selecionando Propriedades e, em seguida, clicando em "Verificar agora ..." na seção Verificação de erros da guia Ferramentas. Um grande número de setores defeituosos é, obviamente, algo ruim; até mesmo um casal deve ser motivo de preocupação.

Vírus de combate

Como o malware pode introduzir corrupção, você precisará mantê-lo sob controle. É claro que já abordamos o malware em profundidade, então, em vez de repetir o que foi dito, vou direcioná-lo para o nosso conjunto de softwares antivírus gratuitos. Comparação gratuita com o antivírus: 5 opções populares de igual para igual Free Anti-Virus Comparison: 5 escolhas populares toe-to-toe Qual é o melhor antivírus gratuito? Esta é uma das perguntas mais comuns que recebemos no MakeUseOf. As pessoas querem ser protegidas, mas não querem pagar uma taxa anual ou usar ... Leia Mais. Embora um pacote gratuito não ofereça recursos avançados como proteção contra phishing, ele é bastante capaz de proteger contra ameaças que possam tentar danificar seus arquivos.

Além disso, os usuários do Windows devem deixar o Controle de Conta de Usuário ativado. Esse recurso impede que um programa altere dados importantes sem permissão, o que pode limitar bastante os danos caso seu computador seja infectado. Desativar o UAC permite que um vírus fique cheio de vírus se criar raízes em seu sistema de arquivos.

Atualizando seu hardware

Como medida extrema, você pode se proteger contra a corrupção atualizando esse hardware em seu computador. Você pode alternar para RAM de código de correção de erros (ECC), por exemplo. Este tipo de RAM pode detectar a maioria dos erros introduzidos por interferência externa. Para mudar, no entanto, você precisará comprar uma placa-mãe do servidor, o que provavelmente significa a atualização para uma CPU do servidor (como o Xeon da Intel). O custo agregado combinado do processador, placa-mãe e memória ECC pode facilmente adicionar um extra de US $ 200 ou mais ao preço de um PC de mesa, e isso se você mesmo construir.

Você também pode tentar mudar para um disco rígido de nível empresarial. Essas unidades são classificadas como mais confiáveis e geralmente possuem componentes mais resistentes (no caso de acionamentos mecânicos) ou memória flash mais durável (em unidades de estado sólido). Por outro lado, porém, uma promessa de confiabilidade não é necessariamente uma garantia, e até mesmo uma campanha de "nível empresarial" é vulnerável a problemas fora de seu controle, como uma fonte de alimentação defeituosa ou infecção por malware.

Voltando aos backups

O estudo do Google, mencionado acima, descobriu que, embora as unidades que relatam determinados erros da SMART tenham, de fato, muito mais probabilidade de falhar do que aquelas que não relataram nenhuma, a maioria das unidades que falharam nunca relatou um único erro. O Google também descobriu que os discos provavelmente falhariam no segundo e terceiro anos de operação, o que significa que unidades relativamente novas pararam de funcionar. Em suma, as medidas proativas não protegem suficientemente contra a corrupção e a perda de dados.

Você tem apenas uma opção que pode garantir a sobrevivência dos dados; copie! Se o arquivo original ficar corrompido, basta substituí-lo pelo trabalho de backup feito. Basta lembrar que os próprios backups podem se tornar corrompidos com o tempo, e é por isso que você precisa executar um backup completo de arquivos importantes regularmente.

Conclusão

Corrupção é inevitável. A questão não é se isso vai acontecer, mas quando - e o que você vai fazer sobre isso. Embora você possa tomar medidas para minimizar a chance de que isso aconteça, qualquer proprietário de PC que valorize seus dados deve assumir que o dia de amanhã pode ser o dia em que seus dados passam por MIA.

A corrupção de dados o preocupa ou você adota uma postura mais relaxada? Deixe-nos saber nos comentários.

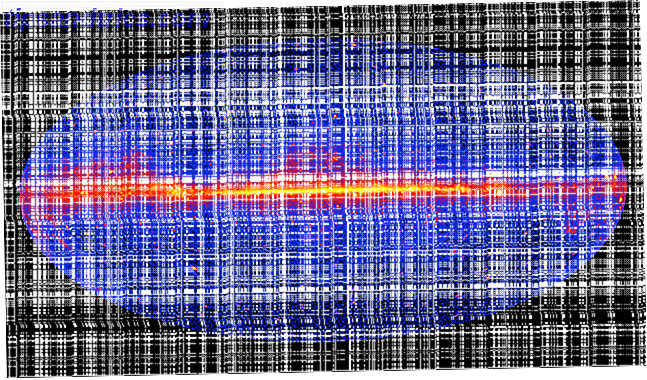

Crédito de imagem: Colaboração NASA / DOE / Fermi LAT, Wikimedia / Myself