Não se sinta sobrecarregado por senhas ou simplesmente use o mesmo em todos os sites, para que você se lembre delas: crie sua própria estratégia de gerenciamento de senhas. O Guia de Gerenciamento de Senhas do MakeUseOf, do autor Mohammed Al-Marhoon, descreve dicas e truques que você precisa saber para permanecer seguro e sadio.

Este guia está disponível para download como PDF gratuito. Baixe o Password Management Guide agora . Sinta-se à vontade para copiar e compartilhar isso com seus amigos e familiares.Índice

§1. Introdução

§2 - Ameaças contra suas senhas

§3 - Erros comuns

§4 - Dicas Úteis

§5 - Como criar uma senha forte

§6 - Haystacking sua senha

§7 - Matemática por trás do comprimento e da complexidade da senha

§8 - Teste a força da sua senha

§9 - Técnicas de gerenciamento de senhas

§10 - Autenticação de dois fatores

§11 - HTTPS: segurança adicionada

§12 - Exemplos de gerenciamento de senha

§13 - Como proteger suas senhas?

§14 - Notícias sobre segurança

§15 - Pontos a Lembrar (Recomendações)

§16 – Links MakeUseOf

1. Introdução

Estamos todos sobrecarregados por senhas. Todo mundo tem uma conta para o Google, Facebook, Twitter, LinkedIn, Outlook / Hotmail, Dropbox ... a lista continua. Infelizmente, a maioria de nós usa uma senha ou um grupo de senhas para todas as nossas principais contas.

Isso é perigoso.

Não importa se a senha individual é única ou se é uma mistura longa de números e letras; Se você usar apenas uma senha, isso não importará. Quando uma conta é comprometida, todas as suas contas provavelmente serão seguidas.

A principal razão pela qual as pessoas reutilizam senhas é que manter o registro de muitos logins diferentes (nome de usuário e senha, que logo são chamados de logins) é difícil, na verdade, é potencialmente impossível. É aqui que os aplicativos de gerenciamento de senhas se tornam cruciais, especialmente em um ambiente de negócios.

Você não quer usar a mesma senha em todas as suas contas online, mas também é impossível lembrar centenas de senhas. Então o que você deveria fazer?

Neste manual, listo todas as etapas que podem ajudar a melhorar a segurança geral de suas contas. Você será exposto a um conjunto de regras sobre como criar uma senha forte [1.1] para evitar comprometimentos de segurança e lerá várias dicas e recursos criados para ajudar a fortalecer a segurança das informações.

NÃO PANICULAR : Este manual não é apenas para usuários experientes em tecnologia. Todos que estão preocupados com a segurança da informação devem ser capazes de acompanhar facilmente. Então, o que você está esperando? Leia este guia e comece a melhorar sua segurança de senha.

1.1 O que é gerenciamento de senha?

Você sabe o que é uma senha: é um conjunto ou sequência de caracteres que dá acesso a um computador ou conta on-line. E a administração é simplesmente o processo de lidar ou controlar as coisas. Conseqüentemente, o gerenciamento de senhas é simples de entender: é um conjunto de princípios e práticas recomendadas que ajudam o usuário a criar, alterar, organizar e controlar senhas para ficar o mais seguro possível.

1.1.1 Formulários de Senha:

Você pode ouvir termos diferentes, como senha, PIN e senha. Muitas pessoas as usam de forma intercambiável, mas diferem umas das outras. Para maior clareza, a frase secreta e o PIN são duas formas diferentes de senha. Uma frase secreta é uma forma especializada de senha que é relativamente longa e consiste em uma seqüência de palavras, como uma frase ou uma sentença completa. "ILuv2readMUO" é um exemplo de uma frase secreta. PIN significa Número de Identificação Pessoal. Ao contrário da senha longa, ela é relativamente curta (geralmente de 4 a 6 caracteres) e consiste em apenas dígitos. Um exemplo de um PIN é "1234".

No passado, era comum uma senha ser apenas uma palavra, geralmente com pelo menos oito caracteres. As pessoas costumavam usar o nome do meio, o nome do animal de estimação, o nome do filme favorito ou quase qualquer outra coisa como senhas. Este conceito foi completamente alterado. Quando dizemos senha, muitas vezes queremos dizer senhas e senhas regulares.

Ao longo do restante deste guia, os PINs estarão fora do escopo e discutirei principalmente a senha, que é a sequência de caracteres que usamos principalmente em todos os lugares.

1.2 Seu cenário

Quantas senhas você tem?

Vamos supor que você tenha criado sua primeira senha quando abriu uma conta bancária: um código PIN de quatro dígitos. Logo em seguida você criou outra senha para o seu e-mail (a maioria dos clientes de e-mail on-line não permite que você crie senhas com 4 caracteres, para que você não possa reutilizá-lo). Você veio com algo como “12345678”, uma frase secreta como “John1234”, ou uma frase curta da sua música favorita. Depois disso, você era obrigado a ter uma senha para cartões de crédito, cartões SIM, sites de redes sociais, fóruns ... novamente, a lista continua, e cada novo serviço pode exigir uma senha.

Então o que você vai fazer? Para a maioria das pessoas, a solução é usar a mesma senha várias vezes e usar algo fácil de lembrar como “12345678”. Esses são erros (comuns). Então qual é a solução?

1.3 Porquê?

As senhas são as chaves para acessar seu computador, conta bancária e quase tudo que você faz online [1.3]. Em outras palavras, as senhas são o principal meio de autenticar um usuário (autenticação sendo o processo de verificar quem é alguém). Eles fornecem a primeira linha de defesa contra o acesso não autorizado a seus dados confidenciais. A memória humana atua como o banco de dados mais seguro - ou gerenciador de senhas - para armazenar todas as suas senhas.

Você pode ter uma boa memória. No entanto, com dezenas de sites diferentes, todos exigindo sua própria senha para segurança, sua memória está à altura da tarefa? Para a maioria das pessoas, a memória não é uma solução escalonável, portanto, se você quiser ser seguro, precisará implementar um sistema para armazenar suas senhas com segurança. Este manual tem como objetivo fornecer diferentes técnicas para a criação de senhas fortes e fáceis de lembrar para cada uma das suas contas.

1.4 Histórias de quebra / rachadura de senhas

Uma quebra de senha é um incidente quando alguém não autorizado a fazê-lo quebra uma senha ou hackeia um banco de dados no qual as senhas são armazenadas e elas são mais comuns do que você imagina. O Twitter anunciou em fevereiro de 2013 que havia sido violado e que os dados para 250 mil usuários do Twitter estavam vulneráveis. Várias violações de alto perfil ocorreram em 2012; Aqui estão alguns exemplos:

A Zappos.com, conhecida loja de calçados e roupas on-line, anunciou em janeiro de 2012 que seu banco de dados de informações do cliente foi invadido e que milhões de credenciais de login de seus usuários foram comprometidas.

O Yahoo anunciou que mais de 450.000 endereços de e-mail e senhas dos usuários do Yahoo Voices foram roubados e revelados (ou postados online) por hackers.

O LinkedIn confirmou que milhões de senhas do LinkedIn foram comprometidas. E aqui está um link obrigatório que mostra um infográfico auto-explicativo que destaca as 30 senhas mais populares roubadas do LinkedIn.

EHarmony, o famoso serviço de encontros online, anunciou que algumas das senhas de seus membros foram afetadas.

A lista de hacks está sempre crescendo e deve solicitar que você faça perguntas. Por exemplo: se eu usar a mesma senha para todos os sites (e um deles vazar), os hackers poderão simplesmente reutilizar minha senha para todos os serviços? (Sim.)

Existem hacks próximos? (Sim). Se sim, quais serviços serão hackeados? (Impossível dizer). Quando? (Novamente, impossível dizer). Minha senha será envolvida na próxima violação? (Talvez). As minhas senhas são fortes o suficiente? (Provavelmente não). Devo trocá-los? (Sim com frequência.)

Esses hacks recentes servem como um aviso - e uma chamada à ação. É hora de revisar e avaliar todas as suas senhas e alterar qualquer uma que pareça fraca ou que você tenha usado em mais de um site. As partes seguintes deste manual irão responder e discutir a maioria das suas preocupações. Vá até eles e compartilhe seu feedback depois de ler.

2. Ameaças contra suas senhas

Semelhante ao que é explicado em A segurança mais simples: um guia para melhores práticas de senha, quebra de senha é o processo de quebra de senhas para obter acesso não autorizado a um sistema ou conta. E a quebra de senha, conforme definido anteriormente, geralmente é o resultado da quebra de senha. As senhas podem ser descobertas, quebradas, determinadas ou capturadas por meio de diferentes técnicas, como adivinhação e técnicas de engenharia social.

Adivinhação: um método de obter acesso não autorizado a um sistema ou conta, tentando repetidamente autenticar - usando computadores, dicionários ou listas de palavras grandes. Uma Força Bruta é uma das formas mais comuns desse ataque. É um método de adivinhar uma senha, literalmente tentando todas as combinações possíveis de senha. Um ataque de dicionário é uma técnica semelhante, mas baseada na inserção de todas as palavras no dicionário de palavras comuns para identificar a senha do usuário. Ambos são muito semelhantes, mas a tabela a seguir esclarece as principais diferenças entre eles:

| Força bruta | Ataque de dicionário |

| usar todas as combinações de senha possíveis de caracteres para recuperar a senha | usar cada palavra em um dicionário de palavras comuns para identificar a senha |

| grande número de combinações de senha | certo número de chaves comuns |

| tempo de quebra depende da força da senha (comprimento e complexidade) | O tempo de quebra depende do número de senhas comuns, por isso é um pouco mais rápido do que um ataque de força bruta. |

Engenharia Social: a arte de obter informações confidenciais ou acesso não autorizado a um sistema ou conta, aproveitando a psicologia humana (do usuário). Também é conhecida como a arte do engano. Na realidade, as empresas são alvos típicos da engenharia social e são mais difíceis de gerenciar pelas organizações de TI. Por quê? Porque se baseia no fato de que os usuários são:

• naturalmente útil, especialmente para alguém que é bom ou eles já sabem

• não tem conhecimento do valor da informação que possui

• descuidado em proteger suas informações

Por exemplo: um funcionário de uma empresa pode ser induzido a revelar seu nome de usuário e senha para alguém que esteja fingindo ser um agente de help desk de TI. Você pode imaginar por que a engenharia social é uma maneira muito bem-sucedida de um criminoso entrar em uma organização: geralmente é mais fácil enganar alguém do que obter acesso não autorizado por meio de invasão técnica.

As tentativas de phishing são um exemplo comum de ataques de engenharia social. Por exemplo: um e-mail ou mensagem de texto que parece vir de uma organização conhecida ou legítima, como um banco, para notificá-lo de que você é um vencedor e precisa de alguns detalhes pessoais (como número de telefone e endereço) eles podem te enviar o prêmio. A engenharia social depende de fraquezas em humanos. Então, lembre-se: NÃO compartilhe suas senhas, dados confidenciais e detalhes bancários confidenciais em sites acessados por meio de links em e-mails.

Para informações mais detalhadas sobre ameaças contra senhas, leia os seguintes recursos:

• Guia para Gerenciamento de Senhas Corporativas (Rascunho)

• O RISCO DE ENGENHARIA SOCIAL NA SEGURANÇA DA INFORMAÇÃO: UMA PESQUISA DE PROFISSIONAIS DE TI

• O que é engenharia social? [MakeUseOf explica] O que é engenharia social? [MakeUseOf explica] O que é engenharia social? [MakeUseOf Explains] Você pode instalar o firewall mais forte e caro do mercado. Você pode instruir os funcionários sobre os procedimentos básicos de segurança e a importância de escolher senhas fortes. Você pode até mesmo bloquear a sala do servidor - mas como ... Leia mais

• Como se proteger contra ataques de engenharia social Como se proteger contra ataques de engenharia social Como se proteger contra ataques de engenharia social Na semana passada, analisamos algumas das principais ameaças de engenharia social que você, sua empresa ou seus funcionários deveriam procurar sair para. Em suma, a engenharia social é semelhante a uma ... Saiba Mais

3. Erros comuns

O capítulo anterior destacou maneiras pelas quais nossa informação é vulnerável. Que erros tornam essa vulnerabilidade pior? A tabela a seguir mostra os erros mais comuns que você pode estar cometendo:

| Erro | Exemplo | Avaliação de risco |

| Usando uma senha comum. | 123456 12345 123456789 senha eu te amo as seis letras em qualquer linha de um teclado. Por exemplo, as primeiras seis letras na primeira linha do teclado “qwerty. | Muito arriscado. Estes são os primeiros palpites do criminoso, então não os use. |

| Usando uma senha baseada em dados pessoais (geralmente chamada de senha fácil de adivinhar). Baseando uma senha em seu número de segurança social, apelidos, nomes de membros da família, os nomes de seus livros favoritos ou filmes ou time de futebol são todas as idéias ruins. Não faça | Gladiador "Bobby" "Jenny" “Desalinhado” Real Madraid ou RealMadraid | Muito arriscado: quem conhece você pode facilmente adivinhar essa informação. |

| Usando uma senha curta | John12 Jim2345 | Quanto mais curta for uma senha, mais oportunidades para observá-la, adivinhar e quebrá-la. |

| Usando a mesma senha em todos os lugares. | Usando uma senha em cada site ou serviço online. | Muito arriscado: é um ponto único de falha. Se essa senha for comprometida ou alguém a encontrar, o restante de suas contas - incluindo suas informações confidenciais - estará em risco. |

| Escrevendo sua senha (s) para baixo. | Escrevendo sua senha em uma nota de postagem presa ao seu monitor, teclado ou em qualquer lugar. | Risco muito alto, especialmente em ambientes corporativos. Qualquer um que fisicamente pegue o pedaço de papel ou nota que contenha sua senha pode entrar em sua conta. |

Google "Erros comuns de senha" e você encontrará centenas de resultados e recursos descrevendo diferentes tipos de erros - quase todos os quais se enquadram nos erros mencionados na tabela acima.

Bem, o que devemos fazer agora para evitar as ameaças contra senhas? E há alguma instrução ou procedimento de segurança a seguir para criar uma senha forte sem cometer nenhum desses erros comuns?

4. Dicas Úteis

Antes de discutir as metodologias de como criar uma senha forte e fácil de lembrar, vamos dar uma olhada nas dicas úteis gerais que são os fundamentos de qualquer metodologia para criar uma senha forte. Há muitas referências - no MakeUseOf e na Web mais ampla - que cobrem este tópico. Aqui estou tentando passar por cima das sugestões mais comuns.

IMPORTANTE: sua senha deve ter pelo menos 8 caracteres e é altamente recomendável que ela tenha 12 caracteres ou mais.

Selecione uma senha que contenha letras (maiúsculas e minúsculas), números e símbolos.

| Categoria | Exemplo |

| Letras maiúsculas | A, B, C, D |

| Letras minúsculas | a, b, c, d |

| Números | 0, 1, 2, 3, 4, 5, 6, 7, 8, 9 |

| Símbolos | @ # $ & *:; . ? / |

Não use nomes ou palavras encontradas no dicionário.

Para contas comerciais, use uma senha exclusiva separada para cada serviço principal e certifique-se de que nenhuma dessas senhas sejam as mesmas associadas às contas pessoais. Por exemplo: a senha para acessar sua estação de trabalho deve ser diferente da senha da sua conta pessoal do Google.

Sempre ative as configurações de "HTTPS" (também chamadas de HTTP seguro) em todos os serviços on-line que o suportam - isso inclui Twitter, Google, Facebook e muito mais.

Não use perguntas fáceis sobre segurança de senha. Na verdade, as questões de segurança são uma das principais deficiências na segurança de email. Qualquer pessoa próxima a você - qualquer um que conheça você - pode responder facilmente às seguintes perguntas comuns de segurança:

• Qual é o nome de solteira de sua mãe?

• Qual é o nome do seu gato?

• Qual é a sua cidade natal?

Essas dicas ajudam, mas você pode encontrar uma senha que atenda a alguns dos pontos acima e ainda seja fraca. Por exemplo, como a Microsoft mencionou em seu site, Welcome2U !, Hello2U! E Hi2U? são todos bastante fracos, apesar de incluir letras maiúsculas, letras minúsculas, números e símbolos. Cada um deles contém uma palavra completa. Por outro lado, W3l4come! 2? U é uma alternativa mais forte porque substitui algumas das letras na palavra completa por números e também inclui caracteres especiais. Isso não é infalível, mas é melhor que antes.

5. Como fazer uma senha forte

“Trate sua senha como sua escova de dentes. Não deixe ninguém usá-lo e ganhe um novo a cada seis meses. ” ~ Clifford Stoll

Antes de continuarmos, lembre-se do seguinte: Quanto mais forte for sua senha, mais protegida sua conta ou seu computador não será comprometido ou hackeado. Você deve ter certeza de que tem uma senha única e forte para cada uma das suas contas.

Na verdade, existem muitos artigos e sugestões sobre como escolher senhas fortes e fáceis de lembrar para suas várias contas online. A maioria dessas sugestões ou métodos, se não todos, concordam com a regra de criar senhas baseadas em um mnemônico, como uma frase facilmente lembrada. No entanto, eles têm algumas pequenas diferenças na maneira como combinam as dicas úteis mencionadas acima, adicionando algumas camadas de segurança para tornar a senha mais forte. Vamos resumir esses métodos, para fácil referência.

5.1 Metodologia do Mozilla

A Mozilla publicou um artigo muito útil, incluindo um vídeo animado, intitulado “Crie senhas seguras para manter sua identidade segura”. As idéias, em poucas palavras, são:

Pegue uma frase ou citação familiar, por exemplo, “Que a força esteja com você” e, em seguida, abrevie-a tomando a primeira letra de cada palavra, para que ela se torne “mtfbwy”

Adicione alguns caracteres especiais em ambos os lados da palavra para torná-lo mais forte (como #mtfbwy!)

Em seguida, associe-o ao site adicionando alguns caracteres do nome do site à senha original como um sufixo ou prefixo. Assim, a nova senha para a Amazon pode se tornar #mtfbwy! AmZ, #mtfbwy! FbK para Facebook e assim por diante.

5.2 Dicas da Microsoft

A Microsoft oferece muitas informações de segurança, o que obriga a pensar seriamente sobre a força de suas senhas. As dicas da Microsoft para criar senhas fortes são muito semelhantes às dicas da Mozilla, mas também destacam quatro áreas a serem levadas em consideração; Comprimento, Complexidade, Variação e Variedade.

Nós já exploramos os dois primeiros. Para variar, a Microsoft enfatizou a importância de alterar sua senha regularmente (a cada três meses). A variedade é principalmente sobre como evitar a reutilização de senhas, o que deixa todas as contas vulneráveis quando uma é comprometida. Um estudo feito por pesquisadores do Grupo de Segurança do Laboratório de Computação da Universidade de Cambridge mostra que a taxa de comparação de credenciais de login roubadas (senhas com hash) para dois sites diferentes chegava a 50%. Portanto, nunca use a mesma senha duas vezes - tente sempre ter senhas diferentes para contas diferentes de sites ou computadores.

5.3 Metodologia de senha segura do Google

Uma parte da recente campanha publicitária do Google para segurança on-line, "É bom saber", é uma instrução para escolher uma senha segura para cada uma de suas contas. A idéia em breve, como Sara Adams mencionou neste pequeno vídeo, é escolher uma frase ou linha (que você pode lembrar facilmente) da sua música favorita, filme, etc. Então, pegue a primeira letra de cada palavra e tente misturá-la. com números e caracteres especiais (símbolos) e misture letras para constituir sua senha forte, mas fácil de lembrar. Quanto mais incomum a frase você escolher, melhor. "É bom saber" é uma excelente campanha e recurso educativo que visa principalmente divulgar a segurança e a privacidade on-line. Mantenha suas contas on-line seguras é outro vídeo incrível que mostra como aumentar sua segurança.

5.4 Colocando tudo junto

Ao gerar uma senha, você deve seguir duas regras; Comprimento e Complexidade. Vamos começar usando a seguinte frase: “Eu gosto de ler o blog MakeUseOf todos os dias” . Vamos transformar essa frase em uma senha.

Pegue a primeira letra de cada palavra: IltrMUObe . Vou pegar a letra “d” considerando todos os dias como duas palavras e para alongar a senha. Então, será como o IltrMUObed .

Agora, aumente sua força adicionando símbolos e números:

20I! Ltr.MUO_bed? 13

AMD! Qual é essa senha difícil? !! É impossível lembrar e quem vai adicionar números e símbolos como este? Espere um minuto ... Eu não adicionei nenhum número e não coloquei os símbolos aleatoriamente. Vamos analisar essa senha mais completamente:

20 eu! Ltr.MUO_bed? 13

Em primeiro lugar, 20 e 13 referem-se ao ano de 2013. Em segundo lugar, coloco um símbolo após cada três lugares ou personagens. O que você notou? Sim, é um padrão. Crie seu próprio padrão especial. Você pode querer usar meu padrão exato como sua senha básica para a maioria de suas contas online - não use. Pense em você mesmo. Mas se você quiser usar essa opção como uma senha básica, faça um favor a si mesmo, girando partes de suas senhas, alterando a ordem ou, no mínimo, usando o nome de sua conta on-line na senha.

20I! Ltr.MUO_bed? 13 Gmail

fb 20I! ltr.MUO_bed? 13 (para o Facebook)

20I! Ltr.MUO_bed? 13 Tw (para o Twitter)

2013I! Ltr.MUO_bed? Li (para o LinkedIn)

Essa é uma estratégia de desenvolvimento de senhas. Vamos continuar adicionando complexidade, ao mesmo tempo tentando manter as coisas possíveis para memorizar.

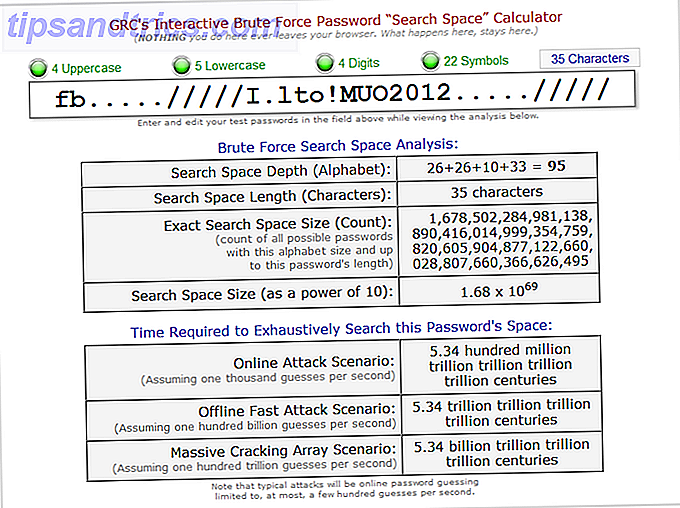

6. Palheiro Sua Senha

Esta técnica foi desenvolvida pelo guru de segurança Steve Gibson, presidente da Gibson Research Corporation (GRC). Senha O Palheiro é uma metodologia para tornar sua senha extremamente difícil para a força bruta, preenchendo a senha com um padrão como (//////) antes ou / e depois de sua senha. Além disso, Gibson projetou uma inteligente calculadora interativa, Brute Force Search Space Calculator, que você pode usar para testar o potencial de sua senha. Ele mostrará quanto tempo levaria para que entidades diferentes quebrassem sua senha, enquanto mostra por que sua senha é fraca ou forte com base em alguns cálculos matemáticos. Então, como usar essa técnica?

Veja como isso funciona:

• Crie uma senha, mas tente torná-la uma mistura de letras maiúsculas e minúsculas, números e símbolos

• Invente um padrão / esquema que você possa lembrar, como a primeira letra de cada palavra de um trecho da sua música favorita ou um conjunto de símbolos como (… ../////)

• Use este padrão e repita o uso várias vezes (preenchendo sua senha)

Vamos dar um exemplo disso:

Senha:

I.lto! MUO2012

Ao aplicar essa abordagem, a senha se torna uma senha do Haystack:

… ..///// I.lto! MUO2012 … ../////

Então, para sua conta do Facebook, a senha pode ser:

fb… ..///// I.lto! MUO2012 … ../////

Mais exemplos desta técnica:

818818818JaNe !!

JaNe9999999999 //

Você entendeu a ideia.

É muito fácil inserir sua senha em um container (ou em um palheiro). Agora, vamos testar a força da senha da conta do Facebook usando a calculadora de espaço de pesquisa de força bruta:

Esta técnica resolve dois problemas acima mencionados, que são:

- Quanto mais complexa for a sua senha, mais difícil será lembrar para o usuário, e mais provavelmente ela será gravada e perdida

- O mais frustrante para os usuários é a troca regular da senha por razões de segurança, especialmente em uma organização.

7. Matemática por trás do comprimento e da complexidade da senha

Há muitos artigos na Web sobre se o tamanho ou a complexidade é a parte mais importante de uma senha. Você pode estar se perguntando: por que é sempre recomendável (ou até obrigatório) que as senhas tenham pelo menos 8 caracteres e sejam uma combinação de letras, números e símbolos? E por que os outros insistem que o comprimento sozinho é importante? A verdade é que você deve considerar a duração e a complexidade ao criar qualquer senha. A razão para isso é esclarecida pela seguinte fórmula:

X ^ L (X ao poder de L)

onde X é o número de caracteres possíveis que podem estar na senha e L é o tamanho da senha.

Roger A. Grimes escreveu um artigo fascinante (tamanho da senha importa) sobre a análise dessa fórmula. Vou tentar mantê-lo simples e não te entediar com os cálculos matemáticos puros. Pense no método mais usado de quebrar senhas, força bruta, onde todas as combinações possíveis de caracteres são tentadas, uma por uma, em uma série infinita de palpites, até que sua senha seja descoberta. A análise a seguir mostra como o comprimento e a complexidade afetam a força da senha, ilustrando as várias combinações possíveis em cada número de letras.

Vamos nos concentrar nas senhas de 2 caracteres. Se a senha consistir apenas em duas letras, então temos a seguinte análise:

• Comprimento da senha = 2 caracteres

• Primeiro caractere = letras minúsculas (26 possibilidades) + letras maiúsculas (26 possibilidades) = 52

• Segundo caractere = 52 (igual ao primeiro caractere)

• Total = 52 ^ 2 = 52 * 52 = 2704 combinações

Agora, vamos repetir o processo, mas vamos supor que estamos autorizados a adicionar números à senha, mas com o mesmo tamanho (apenas 2 caracteres):

• Comprimento da senha = 2 caracteres

• Primeiro caractere = letras minúsculas (26 possibilidades) + letras maiúsculas (26 possibilidades) + números (10 possibilidades) = 62

• Segundo caractere = 62 (igual ao primeiro caractere)

• Total = 62 ^ 2 = 62 * 62 = 3844 combinações

Agora vamos repetir os dois últimos processos, mas com uma senha aumentada de 2 caracteres para 3 caracteres:

• Comprimento da senha = 3 caracteres

• Primeiro caractere = letras minúsculas (26 possibilidades) + letras maiúsculas (26 possibilidades) = 52

• Segundo caractere = 52 (igual ao primeiro caractere)

• terceiro caractere = 52 (igual ao primeiro e segundo caracteres)

• Total = 52 ^ 3 = 52 * 52 * 52 = 140608 combinações

Agora vamos repetir o processo, mas vamos supor que estamos autorizados a adicionar números à senha, mas com o mesmo comprimento (apenas 3 caracteres):

• Comprimento da senha = 3 caracteres

• Primeiro caractere = letras minúsculas (26 possibilidades) + letras maiúsculas (26 possibilidades) + números (10 possibilidades) = 62

• Segundo caractere = 62 (igual ao primeiro caractere)

• Segundo caractere = 62 (igual ao primeiro e segundo caracteres)

• Total = 62 ^ 3 = 62 * 62 * 62 = 238328 combinações

O que você notou? Se você olhar o número de combinações possíveis em ambas as partes, você obterá as respostas para as perguntas que levantamos no começo. Tanto a complexidade quanto o tamanho podem dificultar a quebra de uma senha, mas a estratégia final é combiná-la.

Resumindo, o tempo necessário para decifrar uma senha depende de dois fatores, respectivamente, com base em sua importância:

Comprimento (L): qual a duração da senha (Nota: cada caractere extra leva exponencialmente mais tempo à força bruta)

Complexidade (X): quantos caracteres são permitidos em cada posição (maiúsculas, minúsculas, números e caracteres especiais)

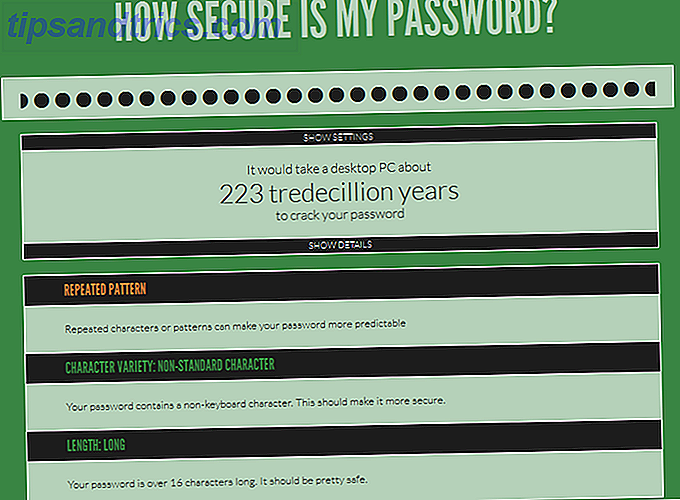

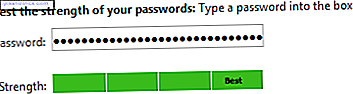

8. Teste a força da sua senha

Você pode ver a criação de uma senha forte como um trabalho irritante ou difícil para você. E enquanto você pode ter uma senha, você não tem certeza sobre sua força. Não se preocupe! Felizmente, existem muitos aplicativos úteis baseados na Web, chamados verificadores de força de senha (ou apenas verificadores de senha), que podem ajudá-lo a testar a força da sua senha. E fornecer orientações para criar um mais forte.

Quão segura é a minha senha é um exemplo óbvio. É um aplicativo baseado na Web simples, de propósito único, com uma interface amigável; basicamente, uma caixa de texto. Basta digitar sua senha na caixa de texto e ela informará a força da sua senha (mostrando o tempo que qualquer computador levaria para quebrá-la) à medida que você digita a senha. Mas como isso acontece? Na verdade, todas essas ferramentas calculam a força usando um cálculo matemático simples ou seus próprios algoritmos de ponderação e apresentam o número ou a medida que corresponde à força potencial da sua senha. Por exemplo, vamos tentar a nossa Senha Haystacked: fb… ..///// I.lto! MUO2012… ../////

É uma ferramenta muito útil para descobrir a força da sua senha, mas, como precaução, você provavelmente não deve usar esse serviço com sua senha real. Em vez disso, use-o para aprender o que funciona e o que não funciona.

Para mais informações sobre esta ferramenta e outras ferramentas semelhantes, consulte os seguintes links:

• Coloque suas senhas através do teste de crack com estas cinco ferramentas de força de senha Coloque suas senhas através do teste de crack com estas cinco ferramentas de força de senha Coloque suas senhas através do teste de crack com estas cinco ferramentas de força de senha Todos nós lemos uma parte equitativa de como faço para quebrar uma senha? É seguro dizer que a maioria deles é para fins nefastos, e não inquisitiva. Quebrando senhas ... Leia mais

• HowSecureIsMyPassword: verificador de força da senha

• Quão segura é sua senha?

• Password Meter: Verifique as senhas para força

• Teste de Força: Teste a Força da Sua Senha

Além disso, dentro do serviço de segurança mencionado anteriormente pela Microsoft, existe uma ferramenta gratuita chamada Password Checker da Microsoft para verificar a força da sua senha. Basta ir lá, digitar sua senha e obter uma avaliação instantânea de força: Fraco, Médio, Forte ou Melhor, que aparece na barra colorida abaixo da caixa de texto, conforme mostrado no instantâneo a seguir:

Leia mais: verifique a força de suas senhas no verificador de senhas da Microsoft

NOTA: A segurança é sua primeira responsabilidade. Assim, por uma questão de segurança, recomendamos veementemente que você seja cuidadoso ao usar essas ferramentas. Portanto, como uma prática recomendada, considere este tipo de aplicativo da Web (independentemente de saber que o aplicativo / serviço baseado na Web usa um script do lado do cliente para verificar a senha, sem enviar nada ao servidor ou não) como um exercício para você saber como criar uma senha forte usando diferentes caracteres, símbolos e números. Apenas brinque com isso, construindo senhas falsas e testando-as.

Você DEVE ser a única pessoa que conhece sua senha real.

9. Técnicas de Gerenciamento de Senha

Você pode pensar que criar senhas fortes, seguras e únicas para cada uma das suas contas on-line é impossível porque será difícil lembrar de todas elas. Felizmente, existem muitos tipos diferentes de técnicas - incluindo ferramentas e serviços - disponíveis para tornar suas senhas seguras e acessíveis a partir de vários computadores e dispositivos.

9.1 Algoritmos

9.1.1 Sistema de Senha em Camadas

Em inglês simples, os sistemas de senhas em camadas são sobre ter diferentes níveis de senhas para diferentes tipos de sites, onde a complexidade da senha depende de quais seriam as conseqüências se essa senha fosse comprometida / obtida. Você pode ter dois ou três níveis de site ou segurança ou senhas. Um exemplo comum óbvio do sistema de senhas em camadas é o Sistema de Senhas de Três Níveis ou Abordagem, que categoriza principalmente os tipos de site ou segurança em três níveis:

• Baixa segurança: para se inscrever em um fórum, boletim informativo ou baixar uma versão de avaliação para um determinado programa.

• Média segurança: para sites de redes sociais, webmail e serviços de mensagens instantâneas.

• Alta segurança: para qualquer coisa em que suas finanças pessoais estejam envolvidas, como contas bancárias e de cartão de crédito. Se estes forem comprometidos, isso pode afetar drasticamente e adversamente sua vida.

Tenha em mente que essa categorização deve se basear na importância de cada tipo de website para você. O que vai em qual categoria irá variar de pessoa para pessoa.

A questão é que você não precisa memorizar centenas de senhas para garantir que suas contas não sejam comprometidas. Use senhas realmente fortes apenas para suas contas de segurança altas e médias.

9.1.2 Árvore de Senha

Esta é uma maneira manual de criar uma árvore em um pedaço de papel para categorizar os sites, mencionando as senhas abaixo de cada uma. Amit Agarwal, autor de The Most Useful Websites, oferece um bom exemplo detalhado em seu blog.

9.2 O que é o Password Manager?

A maioria das pessoas concorda que o número de senhas que você precisa na Web está crescendo. Portanto, ter uma senha forte e segura para cada conta é mais importante do que nunca. Isso leva a um problema: a dificuldade de acompanhar todas as suas senhas diferentes.

Um Gerenciador de Senhas é um software que permite armazenar com segurança todas as suas senhas e mantê-las seguras, geralmente usando uma senha mestra. Esse tipo de software salva um banco de dados de senhas criptografado, que armazena com segurança suas senhas em sua máquina ou na Web.

9.3 Tipos de gerenciadores de senhas

Há muitos serviços gratuitos e pagos, portanto, faça sua pesquisa cuidadosamente antes de decidir qual deles você quer usar.

9.3.1 autônomo:

Eles armazenam suas senhas localmente no seu computador e existem três tipos diferentes:

Desktop-Based

Estes são um tipo de gerenciador de senhas que armazena suas informações pessoais - nomes de usuário e senhas - em um arquivo local criptografado (ou banco de dados) em um disco rígido do computador.

Portátil

As senhas serão armazenadas em dispositivos móveis / portáteis, como smartphone ou como um aplicativo portátil, em um cartão de memória USB ou disco rígido externo.

Baseado no Navegador

Semelhante aos gerenciadores de senha portáteis e baseados em desktop, mas integrados em um navegador da Web. Exemplos incluem as ferramentas de gerenciamento de senhas oferecidas pelo Firefox e pelo Chrome.

9.3.2 Baseado na Web

Uma solução de gerenciamento de senha baseada na Web permite que você acesse as senhas de qualquer lugar por meio de um navegador, porque elas armazenam suas senhas na nuvem.

9.3.3 Baseado em Token

Eles exigem um nível extra de autenticação (muitas vezes chamado de autenticação multifator ou de dois fatores), como exigir que o usuário desbloqueie suas senhas inserindo um dispositivo físico portátil fornecido (como um cartão inteligente) para obter acesso às suas senhas.

Em resumo, a tabela a seguir mostra os principais recursos e pontos fracos entre esses tipos:

| Estar sozinho | Baseado na Web | Token-based | |||

| Área de Trabalho | Portátil | Navegador | |||

| Vantagens (Características) | Banco de dados criptografado central local NOTA: alguns gerenciadores de senha desse tipo não fornecem nenhuma proteção para senhas armazenadas. Evite-os. | Portabilidade (como uma cópia do banco de dados criptografado central estará na sua memória flash USB) Mais acessível que os outros aplicativos autônomos, já que o flash USB será carregado com o proprietário | Facilidade de uso, pois faz parte do navegador | Portabilidade acessibilidade | Muito mais seguro Elimine o ponto único de falha potencial |

| Desvantagens | Falta de acessibilidade longe do seu computador | Esqueça ou perca o pen drive e você perdeu suas senhas. | Falta de acessibilidade (a menos que você use uma ferramenta de sincronização) Não é seguro, mesmo com uma senha mestra | Você não tem controle sobre onde os dados estão armazenados. Impactado pela segurança do servidor ou sistema em que residem ou pela segurança da própria empresa. | Mais caro Menos portátil |

| Como Mike Weber escreveu em seu artigo “Gerenciamento de senhas: quantos você precisa lembrar?”, Os gerenciadores de senhas independentes e baseados na Web são soluções baseadas em software que são afetadas pela segurança do sistema em que residem. | |||||

Como você pode ver, a tabela acima demonstra muitas coisas que você deve levar em consideração:

• Existe uma relação inversa entre usabilidade e segurança (usabilidade versus segurança)

• Você não deve confiar totalmente em qualquer tipo de gerenciador de senhas

• Sua senha mestra única deve ser única e complexa

• Tenha cuidado ao usar o recurso gerador de senha incluído em alguns gerenciadores de senhas. Se o gerenciador de senhas usa um gerador de número aleatório fraco, as senhas podem ser facilmente adivinhadas.

Então qual é o melhor? Ou o que devemos fazer? Fique com a gente e continue lendo para descobrir, mas por enquanto leve em consideração que você tem que usar medidas de segurança diferentes e você deve alternar suas maneiras de lidar com senhas.

As ferramentas de gerenciamento de senhas são realmente boas soluções para reduzir a probabilidade de as senhas serem comprometidas, mas não dependem de uma única fonte. Por quê? Porque qualquer computador ou sistema é vulnerável a ataques. Confiar em uma ferramenta de gerenciamento de senhas cria um único ponto de falha em potencial.

9.4 Exemplos de gerenciadores de senhas

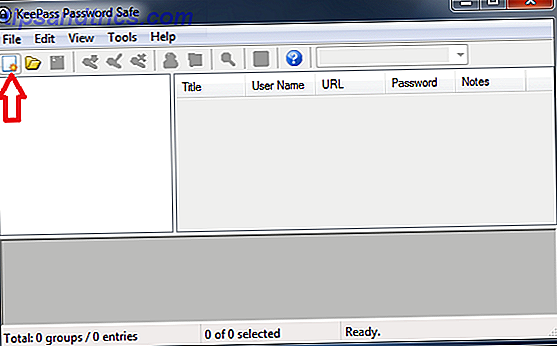

9.4.1 KeePass

O KeePass é um popular gerenciador de senhas de código aberto, multiplataforma e baseado em desktop. Ele está disponível para Windows, Linux e Mac OS X, bem como para sistemas operacionais móveis, como iOS e Android. Ele armazena todas as suas senhas em um único banco de dados (ou um único arquivo) protegido e bloqueado com uma chave mestra. O banco de dados KeePass é principalmente um único arquivo que pode ser facilmente transferido para (ou armazenado em) qualquer computador. Vá para a página de download para obter sua cópia.

Veja como configurá-lo no Windows:

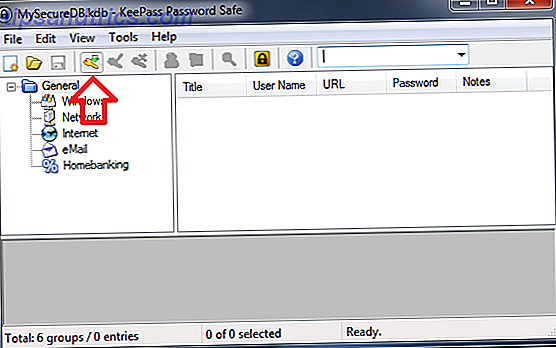

Depois de abrir o KeePass, crie um banco de dados clicando no botão 'New Database'

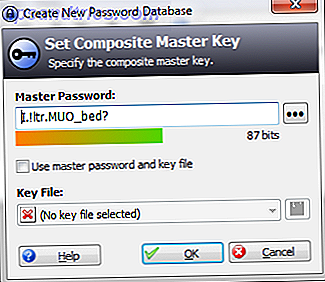

Uma nova janela aparecerá, solicitando uma senha mestra e / ou um disco de arquivo de chaves, como mostrado. [9.4.3]

Digite sua senha na caixa de senha mestra e clique em "OK"

Enquanto você digita sua senha, ela informará quantos bits de criptografia ela fornecerá, e também há uma barra de força de senha abaixo da entrada de senha para informar a você a segurança da sua senha. Lembrete rápido: use uma senha mestra única, única e forte para bloquear e desbloquear seu banco de dados de senhas. Em seguida, você deve salvar esse banco de dados de senha.

Em seguida, insira-o novamente na janela Repetir Senha Mestre e clique em "OK".

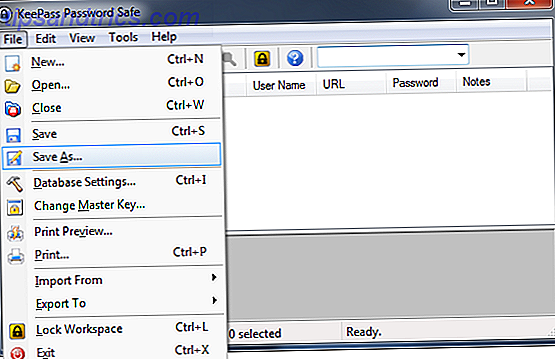

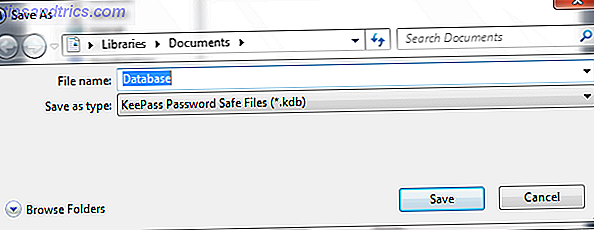

Depois de criar o banco de dados de senha, você precisa configurar o banco de dados e salvá-lo. Então, clique no botão "Arquivo" e vá para "Salvar como".

Digite um nome para o seu novo arquivo de banco de dados de senha na janela 'Salvar como' e clique em 'OK'.

Agora é hora de adicionar uma entrada ao seu banco de dados de senhas. Para fazer isso, clique no botão 'Adicionar entrada' (o ícone em forma de chave).

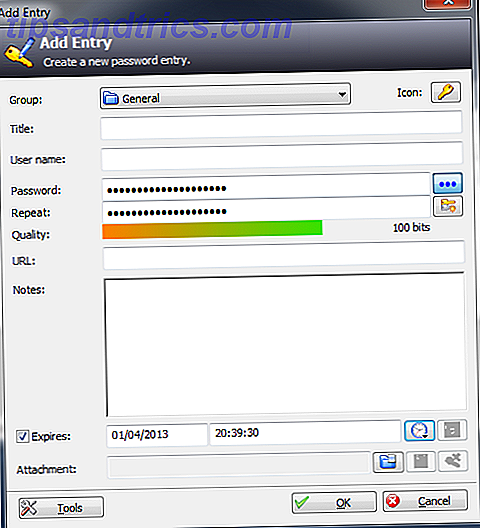

A janela 'Adicionar entrada' será aberta. A janela possui uma série de campos e ferramentas, como:

• Grupo: Pastas prontas nas quais você pode organizar e classificar suas senhas. Por exemplo, o grupo da Internet seria um bom lugar para armazenar a senha da sua conta do Facebook ou de outras contas do site.

• Título: Um nome que você pode usar para descrever a entrada de senha específica, por exemplo, a senha do Facebook e assim por diante.

• Nome do usuário: o nome associado à entrada da senha, como makeuseof @ makeuseof. com

• Senha: Este é um dos excelentes recursos do KeePass; gerando uma senha criptografada segura. Esse recurso gera automaticamente uma senha criptografada segura aleatória quando a janela 'Adicionar entrada' é aberta / ativada.

Para ver sua senha, clique no botão show password (o botão com três pontos) no lado direito da senha.

Para gerar uma senha criptografada segura aleatória para uma nova conta ou para alterar uma senha existente, clique no botão à direita da entrada repetida e diretamente abaixo do botão show password.

• Repetir: Digite a senha uma segunda vez para confirmá-la.

• Qualidade: Exibe a segurança da sua senha, com um medidor de qualidade (ou força da senha) do tipo à sua medida.

• URL: O link (ou endereço da Web) para o site associado à entrada de senha, como mail.yahoo.com.

• Nota: informações gerais sobre a conta ou site que podem ser úteis em situações em que você está procurando uma entrada específica ou onde você tem configurações específicas para sua conta.

• Expira: Esta é a data de expiração que você pode usar quando quiser uma entrada de senha por um período de tempo limitado. Você também pode adicionar um lembrete para si mesmo para alterar a senha no horário especificado. E você verá um símbolo da cruz vermelha ao lado do nome da senha quando ela expirar.

• Anexo: este é um anexo de arquivo para a entrada de senha. Outra grande característica do KeePass é ter um visualizador interno para arquivos de texto, imagens e documentos. Portanto, você não precisa exportar o arquivo anexado para visualizá-lo.

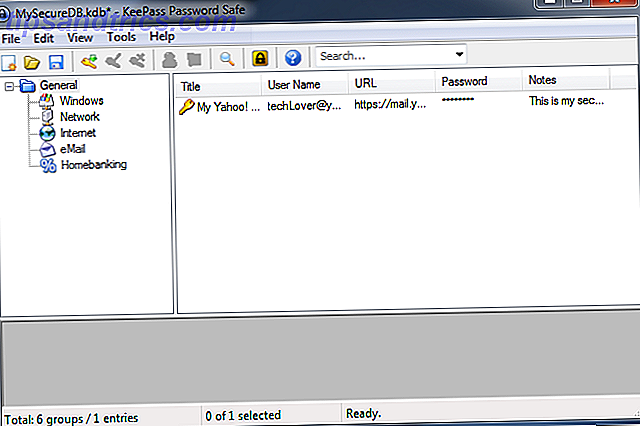

Clique em "OK" depois de inserir suas informações para salvar suas alterações. A tela 'Adicionar Entrada' será fechada e você será levado à janela principal, onde sua senha será exibida em 'Grupo de e-mail'.

Então, se você quiser usar qualquer uma de suas entradas, basta clicar com o botão direito sobre ela e selecionar 'Copiar nome de usuário' ou 'Copiar senha' e colá-la no site.

Desvantagem: Se você esquecer a senha mestra, todas as outras senhas no banco de dados serão perdidas para sempre, e não há como recuperá-las. Não esqueça essa senha!

KeePass é um programa local, mas você pode torná-lo baseado em nuvem, sincronizando o arquivo de banco de dados usando o Dropbox, ou outro serviço como este. Confira o artigo de Justin Pot, Alcance a sincronização de senhas criptografadas entre plataformas com o KeePass & Dropbox Obtenha sincronização de senha entre plataformas criptografada com o KeePass & Dropbox Obtenha sincronização de senha entre plataformas criptografada com o KeePass & Dropbox Leia mais.

Links mais úteis sobre essa ferramenta:

• KeePassX - Gerenciamento seguro de senhas para Linux e OS X KeePassX - Gerenciamento seguro de senhas para Linux e Mac OS X KeePassX - Gerenciamento seguro de senhas para Linux e OS X Leia mais

• Usando o Keepass para proteger suas contas on-line usando o Keepass para proteger suas contas on-line usando o Keepass para proteger suas contas on-line Leia mais

9.4.2 Gerenciador de Senhas do Mozilla Firefox

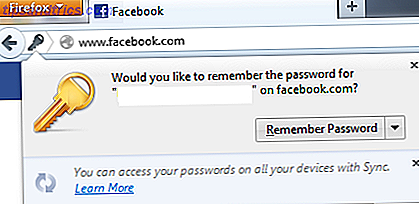

O Gerenciador de Senhas do Mozilla Firefox é um gerenciador de senhas embutido no navegador. Isso pode salvar as informações de login (nomes de usuário e senhas) que você usa enquanto navega na Web, para que você não precise digitá-las novamente na próxima visita a um site ou serviço. Você pode perceber quando você insere suas informações de login pela primeira vez no Facebook ou em outro site; uma janela aparece no topo da página da web.

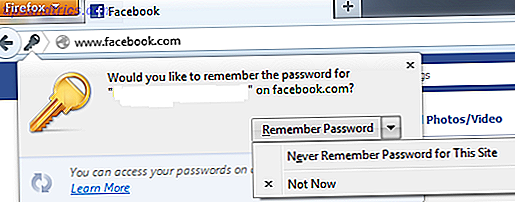

Esta janela inclui uma pergunta e um menu suspenso. A pergunta diz: "Você quer que o Firefox lembre essa senha?" E o menu suspenso tem três opções;

“Lembrar senha”: se você selecioná-lo, o Firefox salvará as informações de login e elas serão digitadas automaticamente para você na próxima vez que visitar o site.

“Nunca para este site”: o Firefox não salvará as informações de login e nunca mais perguntará a você, a menos que você desmarque as exceções no gerenciador de senhas.

"Not Now": o navegador irá pular o seu nome de usuário e senha desta vez, mas perguntará novamente na próxima vez.

Por favor, note que quando você clicar fora do prompt Lembrar Senha, ele desaparecerá. Então, para trazê-lo de volta, basta clicar no ícone da chave no lado esquerdo da barra de endereço (ou localização).

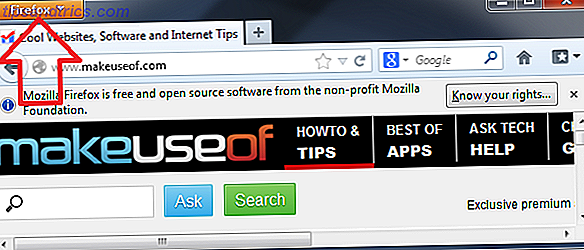

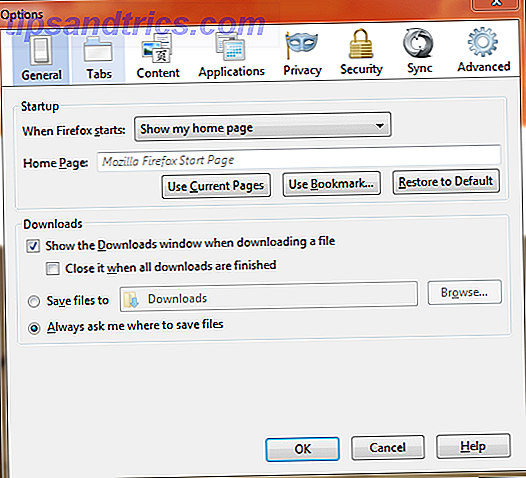

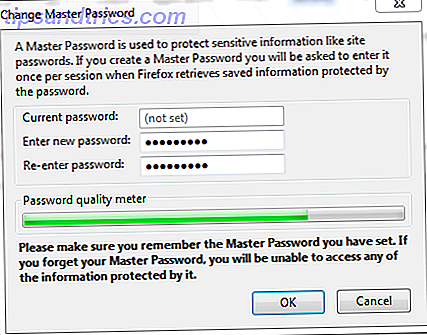

A senha mestra é um dos recursos fabulosos que o navegador seguro Firefox possui. É um recurso para proteger senhas salvas e outros dados privados. É altamente recomendável usar o recurso de senha mestra se o seu PC for usado por outras pessoas para evitar que elas vejam a lista de senhas salvas. A opção de senha mestra não está selecionada por padrão. No entanto, você pode configurá-lo facilmente fazendo o seguinte:

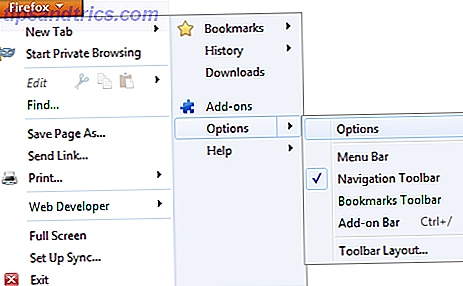

Clique no botão "Firefox" no canto superior esquerdo.

Vá até o menu “Opções” e selecione “Opções”.

Lá você encontrará 8 painéis de configurações diferentes: Geral, Guias, Conteúdo, Aplicativos, Privacidade, Segurança, Sincronização e Avançado.

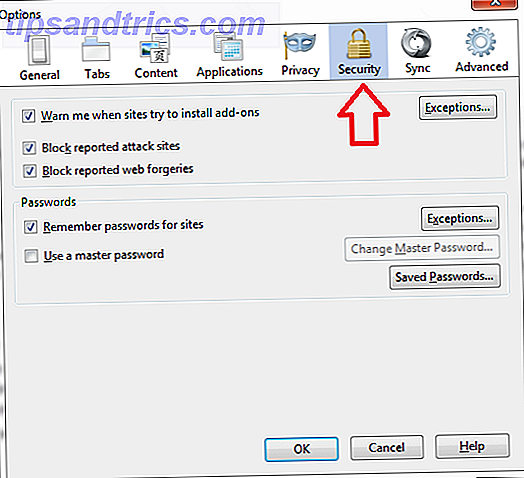

Selecione a guia "Segurança".

Marque a caixa ao lado de "Usar uma senha mestra".

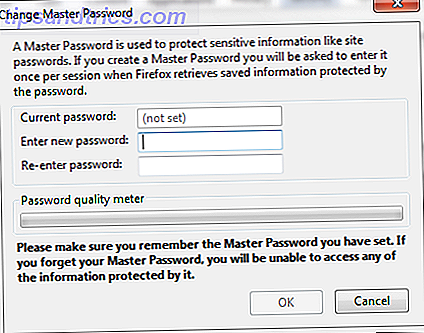

Uma nova janela será exibida, solicitando uma senha mestra, conforme mostrado.

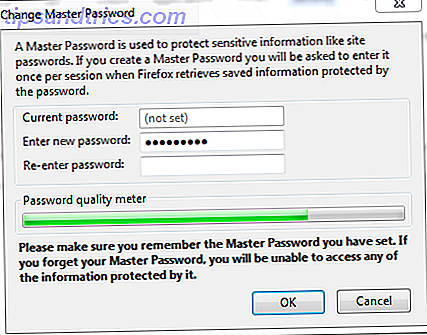

Digite sua senha na caixa “Inserir nova senha”.

Em seguida, insira-o novamente na caixa "Re-enter password" e clique em "OK"

Só mais uma coisa para saber - como destacado no site oficial da Mozilla - para cada sessão do Firefox você precisará digitar essa senha mestra apenas na primeira vez que pedir ao Firefox para lembrar uma nova senha ou remover senhas, e sempre que quiser ver a lista de suas senhas salvas.

10. Autenticação de dois fatores

Às vezes, uma senha não é suficiente. A autenticação de dois fatores vai mais além, exigindo algo que você sabe (sua senha) e algo que você tem (seu telefone) para fazer o login.

Simplificando: é um método de autenticação que depende de duas informações independentes para verificar quem é alguém. Por que usar isso? Porque as senhas não são suficientes para proteger logins importantes. A autenticação de dois fatores é mais forte porque reduz as chances de sua conta ser roubada ou comprometida por outra pessoa. O utilitário Google "Google Authenticator" é um ótimo exemplo de aplicação dessa abordagem de autenticação.

Se você não ativou a autenticação de dois fatores para o Google, é altamente recomendável fazer isso. O Google Authenticator é um serviço que fornece autenticação de dois fatores (também conhecida como "verificação em duas etapas"). Está disponível como uma aplicação para iPhone, Android, Windows Phone e telemóveis BlackBerry. Este aplicativo simples foi desenvolvido propositadamente para fornecer aos usuários do Gmail uma camada extra de segurança para suas contas, fornecendo um código secundário de seis dígitos, além de seu nome de usuário e senha, para fazer login nos aplicativos do Google. Isso significa que, além de saber o nome de usuário e a senha, o usuário precisaria ter uma senha de uso único (OTP) enviada para um telefone ou gerada pelo aplicativo para fazer login em uma conta. Você pode receber códigos de autenticação através das três opções a seguir:

• Smartphone, como Android ou iPhone pelo aplicativo Google Authenticator.

• mensagem de texto SMS.

• lista impressa; para quando o seu telefone não está funcionando.

Todos que usam o Gmail (ou o Google Apps), o Facebook ou outros serviços que oferecem o 2FA Quais serviços oferecem autenticação de dois fatores? Quais serviços oferecem autenticação de dois fatores? Não muito tempo atrás, Tina falou sobre autenticação de dois fatores, como funciona e por que você deveria usá-la. Em suma, a autenticação de dois fatores (2FA) ou a verificação em duas etapas, como às vezes é chamada, é um adicional ... Leia mais deve começar a usar esse recurso o mais rápido possível. Aqui está um ótimo artigo de Tina Sieber O que é autenticação de dois fatores e por que você deve usá-la O que é autenticação de dois fatores e por que você deve usá-la A autenticação de dois fatores (2FA) é um método de segurança que requer duas maneiras diferentes de provando sua identidade. É comumente usado na vida cotidiana. Por exemplo, pagando com um cartão de crédito não só requer o cartão, ... Leia mais cobrindo tudo relacionado a este método de segurança.

11. HTTPS: segurança adicionada

Como Matt Smith escreveu em seu artigo Como combater riscos de segurança WiFi ao se conectar a uma rede pública Como combater riscos de segurança Wi-Fi ao se conectar a uma rede pública Como combater riscos de segurança Wi-Fi ao se conectar a uma rede pública Como muitas pessoas sabem agora, conectando a uma rede sem fio pública e sem segurança pode ter sérios riscos. Sabe-se que isso pode fornecer uma abertura para todos os tipos de roubo de dados, particularmente senhas e ... Saiba mais:

“Como muitas pessoas já sabem, conectar-se a uma rede sem fio pública e sem segurança pode ter sérios riscos. Sabe-se que isso pode fornecer uma abertura para todos os tipos de roubo de dados, especialmente senhas e informações privadas. ”

Uma rede Wi-Fi pública está aberta e as redes sem fio funcionam da mesma maneira que as estações de rádio. Isso significa que as informações serão enviadas através das ondas aéreas (como transmissões de rádio) em todas as direções, e qualquer pessoa dentro do alcance pode ler tudo isso facilmente - a menos que seja criptografada. É por isso que o HTTPS é crucial se você estiver usando uma rede desprotegida. Quando você usa HTTPS, suas informações pessoais - como nomes de usuário e senhas - são criptografadas pela rede. Isso significa que, mesmo que a rede seja pública ou aberta, seus logins para qualquer uma de suas contas não estarão visíveis para as pessoas que desejam capturar seus detalhes de login usando algumas ferramentas de terceiros (ou ferramentas de busca).

Então, o que é HTTPS? Como explicado na Wikipedia, HTTPS significa Hypertext Transfer Protocol Secure Turning - você pode dizer que um site está usando quando você vê “https” na barra de endereços onde “http” geralmente está. É atualmente uma opção de login padrão para serviços da Web, incluindo Gmail, Facebook e outros.

Se você quiser navegar na Web com segurança, eu recomendo fortemente que você use o Mozilla Firefox como seu navegador padrão e use HTTPS sempre que estiver disponível. Além disso, recomendo que você use uma extensão do Firefox chamada HTTPS Everywhere, que ativará o HTTPS sempre que possível. Para obter mais informações sobre por que você deve usar o Firefox como navegador padrão ou como usar sua extensão HTTPS Everywhere, consulte os seguintes links:

• Enfrentando o Firefox: o manual não oficial

• Criptografe sua Navegação na Web com HTTPS Everywhere [Firefox]

12. Exemplos de Gerenciamento de Senha

Em resumo, NÃO COLOQUE TODOS OS SEUS OVOS EM UMA CESTA. Realisticamente, colocar todos os ovos (suas senhas) em uma cesta (como um banco de dados criptografado usando o gerenciador de senhas) significa que você tem muitos problemas quando estiver comprometido. Em vez disso, tente usar todas as técnicas de gerenciamento de senhas mencionadas neste manual, se puder. Aqui está um método que eu usei no passado.

Senhas em camadas: primeiro categorizei minhas senhas com base na importância de uma determinada conta:

• Baixa segurança: fóruns ou boletins informativos - locais onde não uso informações ou dados pessoais confidenciais.

• Média segurança : Facebook, Google+ e e-mails.

• Alta segurança: para qualquer coisa em que minhas finanças pessoais estejam envolvidas, como contas bancárias e de cartão de crédito.

Agora, com base nesse sistema de senhas em camadas, usei diferentes padrões de senhas, gerenciadores de senhas, que são resumidos na tabela a seguir:

| Baixo | Médio | Alto | |

| Geração de Senhas | No começo, usei a mesma senha para a maioria deles e usei senhas aleatórias. | Eu usei uma senha base e mudei as últimas ou primeiras duas letras com o algo referir ao site. | Usado diferente senha complexa complexa forte para cada conta. É altamente recomendado não usar uma senha base aqui |

| Gerenciamento manual de senhas (pedaço de papel) | sim | Não | Não (Nós recomendamos fortemente que você não use) |

| Ferramenta de gerenciamento de senha | Sim. Gerenciador de senhas baseado em navegador (gerenciador de senhas do Firefox) | Sim. KeePass ferramenta de gerenciamento de senhas. | Não. Eu uso meu cérebro para lembrar de qualquer senha relacionada a qualquer conta que tenha minhas informações financeiras pessoais. |

| Camada Adicional de Segurança | Não. | Não. Acabei de usar o 2FA com meu Gmail e vou usá-lo com minhas contas do Facebook e do Dropbox. | Sim. Eu usei 2FA porque meu banco requer todos os seus clientes para. |

| Mudança de Senha Frequente | Não. | Não. | Sim. OBSERVAÇÃO: é altamente recomendável avaliar a força de suas senhas e alterá-las com base nessa revisão. |

Nota: Você pode utilizar esta tabela como um modelo para iniciar sua própria árvore ou sistema de gerenciamento de senha. No entanto, não confie muito nele. Tente criar o sistema adequado ao que é crítico para você e com relação aos padrões de segurança mais recentes.

A chave para isso, é claro, é que você nunca deve reutilizar uma senha entre sites.

13. Como proteger suas senhas?

Claramente, as senhas são a linha de frente defensiva que protege suas contas. Aqui estão algumas dicas que devem ajudá-lo a proteger suas senhas - seja no trabalho, em casa ou em um café:

Você nunca deve gravar ou escrever sua senha em um post-it.

Nunca compartilhe sua senha com ninguém, nem com seus colegas.

Você tem que ter muito cuidado ao usar suas senhas em computadores públicos como escolas, universidades e bibliotecas ... etc. Por quê? Porque há uma chance dessas máquinas serem infectadas com keyloggers (ou métodos de registro de digitação) ou cavalos de tróia que roubam senhas.

Não use nenhum recurso de economia de senha, como o recurso de preenchimento automático do Google Chrome ou o recurso de preenchimento automático da Microsoft, especialmente em PCs públicos.

Não preencha qualquer formulário na Web com suas informações pessoais, a menos que você saiba que pode confiar nele. Hoje em dia, a Internet está repleta de sites fraudulentos, por isso você precisa estar ciente das tentativas de phishing.

Use um navegador confiável e seguro, como o Mozilla Firefox. O Firefox corrige centenas de atualizações de segurança e faz melhorias significativas apenas para protegê-lo contra malware, tentativas de phishing, outras ameaças à segurança e para mantê-lo seguro enquanto navega na Web.

Fique de olho no banco de dados PwnedList para verificar se o seu nome de usuário ou endereço de e-mail está na lista de dados da conta vazada na Internet.

Continue verificando e analisando as notícias e análises recentes sobre o software gerenciador de senhas e as ferramentas de quebra de senhas. Com base nisso, você poderá decidir quando terá que alterar suas senhas.

14. Notícias de Segurança

Como mencionado na última dica acima, você deve manter-se atualizado com as últimas notícias de segurança; brechas de segurança estão acontecendo o tempo todo. Se você fizer uma busca rápida no Google pelas últimas notícias de segurança, ficará impressionado com o número de recursos voltados à segurança. Não vou falar sobre todos eles, mas vou destacar os recursos mais importantes direcionados ao público em geral:

14.1 Segurança Agora

O pesquisador de segurança Steve Gibson tem um interessante podcast chamado Security Now. Eu tenho escutado esse podcast por algumas semanas e posso dizer a você que este podcast em si não é super técnico e não é voltado para gurus / programadores de segurança. Em cada episódio, Gibson explica e responde perguntas de ouvintes sobre tudo, desde autenticação on-line, segurança Wi-Fi, criptografia, spyware, malware, vírus e muitas outras coisas. Surpreendentemente, você pode ouvir este podcast no seu iPhone ou iPad.

A propósito, não se preocupe se você perdeu algum episódio porque cada podcast é arquivado com áudio de alta e baixa largura de banda e uma transcrição completa. Basta ir ao site do Security Now para começar a obter mais informações sobre segurança.

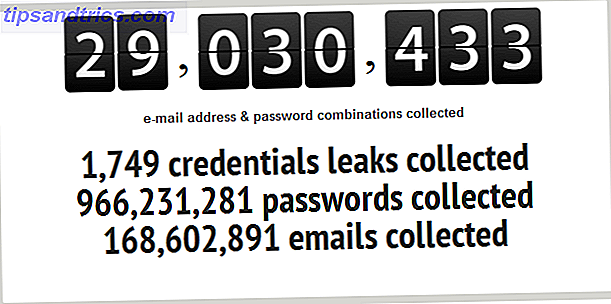

14.2 PwnedList

Essa ferramenta ajuda os usuários a descobrir se as credenciais da conta foram invadidas. Se você acessar o site do serviço, verá estatísticas atualizadas do número de credenciais, senhas e endereços de e-mail vazados.

PwnedList mantém monitoramento (ou rastreamento) da Web para encontrar dados roubados postados por hackers nos sites públicos e, em seguida, indexa todas as informações de login que encontrar. Além disso, lançou recentemente um novo serviço que avisa quando suas credenciais foram postadas publicamente por hackers. Esta ferramenta de monitoramento está disponível como um serviço gratuito para o indivíduo. Então, o que você está esperando? Vá para a página de inscrição e comece a receber alertas e atualizações sobre suas credenciais.

15. Pontos a Lembrar (Recomendações)

Vamos repassar as principais ideias e pontos, apenas para revisar.

SEMPRE use uma mistura de letras maiúsculas e minúsculas junto com números e caracteres especiais.

Tenha uma senha forte diferente para cada site, conta, computador, etc. e NÃO tenha nenhuma informação pessoal como seu nome ou detalhes de nascimento em sua senha.

NÃO compartilhe nenhuma das suas senhas ou seus dados confidenciais com ninguém - nem seus colegas nem o agente de helpdesk da sua empresa. Além disso, use suas senhas com cuidado, especialmente em PCs públicos. Não seja uma vítima de surfar no ombro.

Como mencionamos na seção Técnicas de gerenciamento de senhas, é um excelente passo para usar aplicativos gerenciadores de senhas como o LastPass e o 1Password para ajudá-lo a gerar, armazenar e lembrar senhas exclusivas. No entanto, para uma segurança mais robusta, você não deve depender apenas deles. Grant Brunner escreveu um artigo fascinante na ExtremeTech sobre como se manter seguro on-line: usar um gerenciador de senhas não é suficiente. Nele, ele escreveu, "usar um gerenciador de senhas para todas as suas contas é uma ideia muito sensata, mas não se deixe levar por uma falsa sensação de segurança. Você não está imune a interrupções ou interrupções". como o LastPass são como qualquer software: vulnerável a violações de segurança. Por exemplo, o LastPass sofreu uma violação de segurança em 2011, mas os usuários com senhas mestras fortes não foram afetados.

E nossa última recomendação que recomendamos fortemente é que você comece a avaliar suas senhas, criar seu sistema de senha em camadas, alternar suas formas de criar senhas e armazená-las usando gerenciadores de senha ou árvore de senhas, estar em dia com as últimas novidades em segurança. e regularmente altere suas senhas.

Para mais detalhes:

• O guia para segurança de senha (e por que você deve se importar)

• Como dominar a arte das senhas

16. Links MakeUseOf

Eu pessoalmente recomendo que você use os seguintes artigos de instruções sobre MakeUseOf para obter mais informações sobre segurança e proteção de senhas.

• Como criar uma boa senha que você não vai esquecer Como criar uma senha forte que você não vai esquecer Como criar uma senha forte que você não vai esquecer Você sabe como criar e lembrar uma boa senha? Aqui estão algumas dicas e truques para manter senhas fortes e separadas para todas as suas contas online. consulte Mais informação

• Como criar senhas fortes que você pode lembrar facilmente Como criar senhas fortes que você pode lembrar facilmente Como criar senhas fortes que você pode lembrar facilmente Leia mais

Além disso, temos um repositório crescente de dicas de segurança úteis e úteis que devem ser visualizadas para que possamos atualizá-las nessa área absolutamente vital.

Aqueles de vocês que são novos na área de Segurança da Informação e querem ouvir muito mais sobre segurança provavelmente deveriam ler, “HackerProof: Seu Guia Para Segurança do PC”, que lhe dará uma visão geral das informações vitais para a segurança do seu PC. .

Conclusão

Na era da informação de hoje, as senhas são um aspecto vital da sua segurança. Eles são a linha de frente defensiva e o método de autenticação mais usado que fornece proteção para as contas de usuário de seu computador ou contas on-line. No entanto, devido às novas técnicas usadas por crackers de senhas e hardware mais rápido, o que foi considerado uma senha forte há um ano pode agora ser considerado uma janela aberta para o seu computador ou conta online. Isso não significa que você deve estar com medo, mas significa que você deve manter-se atualizado com as últimas notícias de segurança sempre que possível. Você não está imune ao cracking ou ao tempo de inatividade. Para ser realmente seguro e protegido, você precisa manter uma cópia criptografada do banco de dados de senha localmente, usar a autenticação multifator quando possível, revisar as últimas notícias de segurança, avaliar suas senhas e alterá-las com frequência.

É isso aí! Espero que você tenha adquirido um bom senso de conscientização de segurança e aprendido novas técnicas lendo isso. Configurar um sistema de gerenciamento de senhas forte requer tempo, prática e paciência, mas vale a pena fazê-lo se você estiver preocupado com sua segurança. Isso torna sua vida mais segura do que antes. Apreciar!

“TRATUE SUA SENHA COMO

SUA ESCOVA DE DENTE

![SugarSync 2.0 Sports New Look, ainda mais fácil de usar [Giveaway]](https://www.tipsandtrics.com/img/windows/570/sugarsync-2-0-sports-new-look.jpg)