Conseguimos passar mais de um ano em segurança ... e que ano foi. De ataques globais de ransomware a vazamentos contendo bilhões de registros, tudo já passou. A segurança cibernética é um recurso de notícias constante. Não passa um mês sem um grande vazamento, ataque ou similar.

Você notou tudo o que aconteceu? É difícil manter o ritmo - até para mim, e assisto e leio notícias de segurança todos os dias. Com isso em mente, colecionei e analisei o ano em segurança cibernética para que você possa se sentar e se maravilhar com tudo que foi espetacularmente errado.

Os grandes eventos

A segurança em 2017 foi pontuada por uma série de eventos selvagens e extremamente memoráveis. Muitos dos eventos foram tão grandes que afetaram quase todos no planeta. Alguns derrubaram grandes instituições, enquanto outros se preocuparam com vazamentos de dados realmente surpreendentes de instituições anteriormente confiáveis. Vamos verificar os principais eventos que moldaram o ano.

Os corretores de sombra

Em abril de 2016, um grupo obscuro (get it ?!) conhecido como Shadow Brokers anunciou que havia violado um servidor pertencente a uma operação vinculada à NSA de elite conhecida como Equation Group. Na época, os The Shadow Brokers ofereciam uma pequena amostra de supostas ferramentas e dados de hackers da NSA. Halloween e Black Friday 2016 viram os The Shadow Brokers tentarem leiloar seus ganhos ilícitos, sem muito sucesso.

Aparentemente, os Shadow Brokers fizeram algum dinheiro em seu leilão (se puderem coletar).

Talvez eles estejam finalmente dominando todo o capitalismo?

- emptywheel (@emptywheel) 2 de julho de 2017

Eles estavam procurando por 750 BTC - no valor de US $ 750.000 em janeiro de 2017, mas acima de US $ 9.000.000 em dezembro de 2017. Em vez disso, receberam cerca de US $ 18.000 em Bitcoin e liberaram todo o lixo das ferramentas de hacking da NSA, gratuitamente. A identidade dos The Shadow Brokers permanece desconhecida. Há, no entanto, uma ampla especulação de que era um grupo de hackeamento do governo russo de elite que buscava superar suas contrapartes e ilustrar que atribuir hacks de estado-nação é um negócio perigoso.

O que aconteceu depois? O Ataque Global Ransomware e Como Proteger Seus Dados O Ataque Global Ransomware e Como Proteger Seus Dados Um ciberataque massivo atingiu computadores em todo o mundo. Você foi afetado pelo ransomware auto-replicante altamente virulento? Se não, como você pode proteger seus dados sem pagar o resgate? Leia mais Leia mais, amigo.

Quero chorar

Dentre os The Shadow Brokers, hack tool trove era uma façanha conhecida como ETERNALBLUE (também estilizada por EternalBlue). O EternalBlue explora uma vulnerabilidade conhecida (agora corrigida) no protocolo SMB (Server Message Block) da Microsoft, permitindo que invasores insiram pacotes especialmente criados para executar códigos mal-intencionados em uma máquina de destino.

A NSA alertou a Microsoft que hackers haviam comprometido a exploração do EternalBlue. A Microsoft respondeu cancelando as atualizações de segurança de fevereiro de 2017, corrigindo a exploração e lançando tudo em março de 2017. Continuamos em maio de 2017 e os ataques de ransomware WannaCry atingem, explorando - você adivinhou - a vulnerabilidade do EternalBlue e do protocolo SMB.

A polícia está no hospital de Southport e as ambulâncias estão 'apoiadas' na A & E, enquanto os funcionários lidam com a atual crise dos hackers #NHS pic.twitter.com/Oz25Gt09ft

- Ollie Cowan (@Ollie_Cowan) 12 de maio de 2017

O WannaCry processou 250.000 computadores nas primeiras 24 horas, criptografando máquina após máquina, exigindo pagamento em Bitcoin pela chave de criptografia privada necessária para desbloquear cada dispositivo Como Desbloquear o WannaCry Ransomware sem Pagar um Cento Como Desbloquear o WannaCry Ransomware sem Pagar um Cent Se você foi atingido por WannaCry, todos os seus arquivos estão trancados por um preço alto. Não pague esses ladrões - experimente esta ferramenta gratuita para desbloquear seus dados. Consulte Mais informação . O NHS do Reino Unido foi atingido gravemente, forçando algumas áreas a funcionarem em serviços apenas de emergência. A Telefonica, a FedEx, o Deutsche Bank, a Nissan, a Renault, o serviço ferroviário russo, as universidades chinesas e muito mais foram diretamente afetadas pela WannaCry.

Marcus Hutchins, também conhecido como MalwareTech, reduziu a epidemia global de ransomware registrando um nome de domínio encontrado no código-fonte do ransomware. O nome de domínio agia link um sumidouro para novas infecções. Em vez de criptografar o dispositivo, o ransomware estava inativo. Mais tarde, no mesmo mês, o enorme botnet Mirai tentou DDoS Como você pode se proteger contra um ataque DDoS? Como você pode se proteger contra um ataque DDoS? Ataques DDoS - um método usado para sobrecarregar a largura de banda da Internet - parecem estar em ascensão. Mostramos como você pode se proteger de um ataque de negação de serviço distribuído. Leia Mais o site do domínio WannaCry kill-switch para trazer o ransomware de volta à vida (mas acabou fracassando). Outros lançaram variantes WannaCry projetadas para explorar a mesma vulnerabilidade Prevenir variantes de malware WannaCry desativando essa configuração do Windows 10 Evitar variantes de malware WannaCry desativando essa configuração do Windows 10 WannaCry felizmente parou de se espalhar, mas você ainda deve desativar o protocolo antigo e inseguro que ele explorou. Veja como fazer isso em seu próprio computador em apenas um momento. Consulte Mais informação .

O WannaCry / WanaCrypt0r 2.0 está, de fato, acionando a regra ET: 2024218 "ET EXPLOIT EchoALBLUE MS17-010 Echo Response" pic.twitter.com/ynahjWxTIA

- Kafeine (@kafeine) 12 de maio de 2017

A Microsoft acusou diretamente a NSA de causar o incidente armazenando exploits críticos para vários sistemas operacionais e outros softwares críticos.

Registros Eleitorais

Violações de dados tornaram-se uma dúzia. Eles estão em toda parte, afetando tudo e significam que você precisa mudar suas senhas. Mas em junho de 2017, o pesquisador de segurança Chris Vickery descobriu um banco de dados publicamente acessível contendo detalhes do recenseamento eleitoral para 198 milhões de eleitores americanos. Isso equivale a quase todos os eleitores que retornam cerca de dez anos ou mais.

Os dados, coletados e agregados pela empresa de dados conservadores Deep Root Analytics, foram hospedados em um servidor Amazon S3 configurado incorretamente. Felizmente, para a Deep Root Analytics, a maioria dos dados era acessível publicamente, o que significa que contém nomes, endereços, afiliações partidárias e assim por diante. Mas um hacker certamente poderia encontrar um uso para essa quantidade de informações pessoais pré-agregadas.

Vickery disse: “É definitivamente o maior achado que já tive. Estamos começando a ir na direção certa, garantindo isso, mas vai piorar antes de melhorar. Este não é o fundo do poço. ”Tempos de preocupação, de fato.

Equifax

Rollup, rollup, a próxima quebra enorme está aqui. A desconcertante violação de dados Equifax Equihax: uma das quebras mais calamitosas de todos os tempos Equihax: uma das quebras mais calamitosas de todos os tempos A violação Equifax é a mais perigosa e constrangedora quebra de segurança de todos os tempos. Mas você conhece todos os fatos? Você foi afetado? O que você pode fazer sobre isso? Descubra aqui Leia mais chamou a atenção de quase todos os cidadãos americanos. Por quê? Como a agência de relatórios de crédito sofreu uma violação grave, não divulgou as informações, deixou que os membros da diretoria vendessem ações antes de anunciar a violação e expôs o histórico detalhado de crédito de quase todos os cidadãos americanos a quem quer que tenha acesso aos dados.

Soa mal, certo? Foi e é ruim. Não contente em expor o histórico de crédito de centenas de milhões de cidadãos, a Equifax repetidamente atrapalhou a operação de limpeza. Então o que aconteceu?

Em dezembro de 2016, um pesquisador de segurança disse à Motherboard, sob anonimato, que eles haviam tropeçado em um portal on-line destinado apenas a funcionários da Equifax. O pesquisador explorou um bug de “navegação forçada” e imediatamente obteve acesso aos registros de milhões de cidadãos dos EUA. O pesquisador informou a Equifax da vulnerabilidade como uma divulgação responsável. Mantenha essa brecha em mente.

Em setembro de 2017, surgiram relatos de que a Equifax foi vítima de uma grande violação da segurança cibernética, mas a violação ocorreu em março de 2017. A violação parecia vir da mesma vulnerabilidade anteriormente detalhada à agência de crédito. Ao mesmo tempo (ainda em setembro), a Equifax anunciou que o roubo de dados afetou 145 milhões de consumidores dos EUA, assim como entre 400.000 a 44 milhões de residentes no Reino Unido e 8.000 canadenses.

Os hackers recuperaram informações pessoais, incluindo nomes completos, datas de nascimento, endereços, números da Previdência Social e vários outros tipos de informações vitais, como licenças de motorista. Simplificando, é um dos piores vazamentos de dados já vistos.

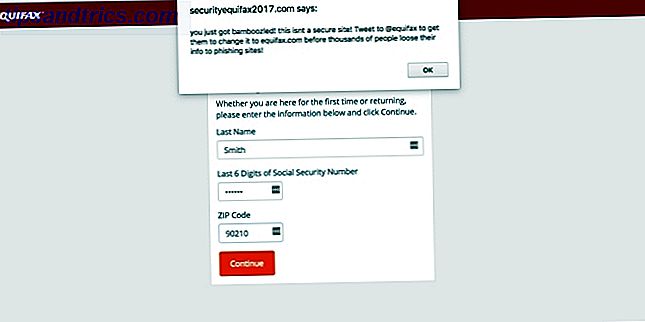

Ficou pior

Mas fica pior. Nos dias seguintes ao anúncio, o site de assistência e recuperação de contas da Equifax Como verificar se os dados foram roubados na violação de equifax Como verificar se os dados foram roubados no Equifax Breach News surgiu de uma violação de dados da Equifax que afeta até 80 por cento de todos os usuários de cartão de crédito dos EUA. És um deles? Veja como verificar. Leia mais foi marcado como spam pelo OpenDNS e colocado off-line, presume-se que seja um site de phishing. Ah, e para verificar o status de sua conta, os usuários eram obrigados a digitar os últimos seis dígitos de seus números do Seguro Social - a ironia não estava perdida. Então o site começou a devolver informações falsas. Inúmeros relatos de usuários que inserem informações completamente falsas retornaram resultados positivos, informando ao usuário que seus dados foram perdidos. E então um site de phishing apareceu, obscurecendo ainda mais as águas já turvas.

Adicionando insulto à injúria, o congressista Barry Loudermilk apresentou um projeto de lei à Câmara dos Deputados dos EUA que essencialmente despojou as proteções do consumidor diretamente em relação aos negócios conduzidos pelas agências de crédito dos EUA. O projeto de lei também tentou anular todos os danos punitivos. Loudermilk anteriormente recebeu US $ 2.000 durante o ciclo eleitoral de 2016 da Equifax.

Nenhum grupo de hackers avançou com dados ainda. Quando o fizerem, no entanto, você pode ter certeza de que os dados terão um preço alto.

Cofre 7

Não seria um ano em segurança cibernética sem uma entrada do WikiLeaks. Em março de 2017, o WikiLeaks divulgou uma coleção de documentos da CIA CIA Hacking & Vault 7: Seu Guia para a Versão Mais Recente do WikiLeaks CIA Hacking & Vault 7: Seu Guia para a Versão Mais Recente do WikiLeaks Todo mundo está falando sobre o WikiLeaks - de novo! Mas a CIA não está realmente te observando através da sua smart TV, é? Certamente os documentos vazados são falsos? Ou talvez seja mais complicado que isso. Leia mais, consistindo de 7.818 páginas da web, com mais 943 anexos. Quando pressionado em sua autenticidade, o ex-diretor da CIA Michael Hayden declarou que a CIA “não comenta sobre a autenticidade, conteúdo ou documentos de inteligência”.

Outros funcionários, atuais e antigos, confirmaram a autenticidade dos documentos. Outros compararam o vazamento do CIA Vault 7 aos NSAs que vazaram ferramentas de hackers via The Shadow Brokers. O que o Vault 7 contém? Os criminosos cibernéticos possuem ferramentas para hackers da CIA: o que isso significa para você Os criminosos cibernéticos possuem ferramentas para hackers da CIA: o que isso significa para você O malware mais perigoso da Central Intelligence Agency - capaz de invadir quase todos os produtos eletrônicos sem fio - pode agora ficar nas mãos de ladrões e criminosos. terroristas. Então, o que isso significa para você? consulte Mais informação

# Vault7 era interessante para pessoas infecciosas e digno de nota por mostrar incompetência da CIA. Mas 8 meses de silêncio depois de provocar #MediaOps foi incompleto e decepcionante. Eu me pergunto se muitos candidatos a leakers ficaram com medo depois da histeria ininterrupta da Russiagate.

- Caro Kann (@kann_caro) 7 de dezembro de 2017

Os documentos são essencialmente um catálogo altamente detalhado de poderosas ferramentas de hacking e exploits. Entre as instruções estão o comprometimento do Skype, redes Wi-Fi, documentos PDF, programas antivírus comerciais, roubo de senhas e muito mais.

A empresa de segurança cibernética Symantec analisou as ferramentas e encontrou várias descrições que combinam ferramentas “usadas em ciberataques contra pelo menos 40 alvos diferentes em 16 países diferentes” por um grupo conhecido como Longhorn. A análise da Symantec dos cronogramas de desenvolvimento de certas ferramentas e seu uso contra alvos específicos corroborou ainda mais a autenticidade dos conteúdos do Vault 7 - e seu link direto para a CIA.

Violações de dados

Esses cinco eventos foram provavelmente as maiores e mais chocantes revelações do ano. Mas eles não foram os únicos grandes eventos. Houve várias violações de dados envolvendo números espantosos; o despejo River City Media sozinho continha 1, 4 bilhão de contas de e-mail, endereços IP, nomes completos e mais 711 milhões de endereços de e-mail comprometidos pelo 777 Milhões de endereços de e-mail comprometidos pela Onliner Spambot Read More (e isso sem considerar que RCM são sombrios) grupo de fornecedores de spam).

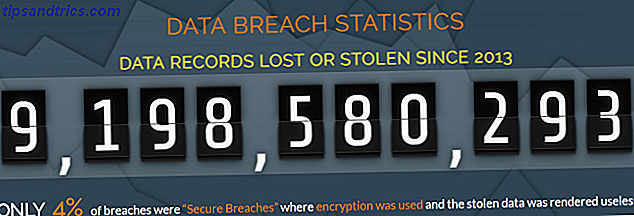

A figura abaixo é simplesmente impressionante, mas representa 56% em registros perdidos ou roubados registrados desde que escrevi o último relatório do final do ano.

Ou que tal o NHS do Reino Unido? O ríspido Serviço Nacional de Saúde sofreu seu pior evento de violação de dados em março de 2017. Uma divulgação acidental expôs os dados médicos privados de 26 milhões de registros, respondendo por 2.600 práticas de saúde em todo o país. Ou o chamado Big Asian Leak, um banco de dados de hackers contendo mais de 1 bilhão de registros roubados de várias grandes empresas chinesas de tecnologia? Aquele mal chegou a dar a notícia fora dos círculos da Ásia e da segurança cibernética.

Se você quiser entender mais sobre os números de peso por trás de cada violação, sugiro navegar pelo Índice de Nível de Violação. Como alternativa, essa lista de força de identidade também é abrangente.

Malware e Ransomware

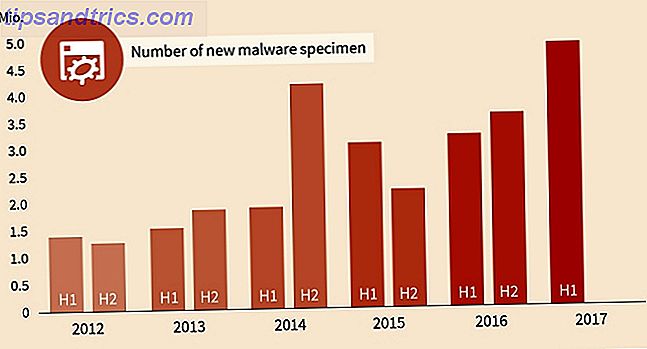

Os fatos numéricos duros e frios são os seguintes: ataques de malware e ransomware estão subindo consistentemente. Globalmente, também existem mais variantes de malware e ransomware. O Blog de Segurança do G-DATA estima que existam mais de 27.000 novas amostras de malware todos os dias - isto é, a cada 3, 2 segundos. Seu estudo de meio ano descobriu que um em cada cinco espécimes de malware foi criado em 2017. (Leia nosso guia sobre como remover a maioria deles O Guia Completo de Remoção de Malware O Guia Completo de Remoção de Malware O malware está em todos os lugares atualmente e erradica malware o seu sistema é um processo demorado, exigindo orientação. Se você acha que seu computador está infectado, este é o guia que você precisa.

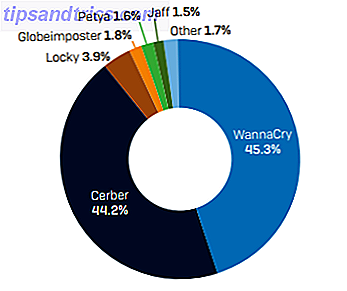

Este ano, o worm de resgate WannaCry, detalhado anteriormente, distorceu totalmente o cenário de infecção. Um relatório recente da Sophos [PDF] explica que “a Cerber é a família de ransomware mais prolífica. . . seu poder foi ofuscado por alguns meses. . . quando o WannaCry invadiu o planeta na contramão de um worm ”. Outros vetores de ataque, como malvertising, phishing e spam com anexos maliciosos, também viram aumentos consideráveis.

Outras variedades extremamente virulentas, como Petya / NotPetya / GoldenEye Tudo o que você precisa saber sobre o NotPetya Ransomware Tudo o que você precisa saber sobre o NotPetya Ransomware Uma forma desagradável de ransomware chamada NotPetya está atualmente se espalhando pelo mundo. Você provavelmente tem algumas perguntas e definitivamente temos algumas respostas. A Read More aumentou o nível de ataque do ransomware criptografando o Master Boot Record, forçando uma reinicialização para ativar o processo de criptografia, executando um falso Prompt de Comando do CHKDSK para disfarçar o processo e exigindo um resgate substancial para descriptografar o sistema.

Criptojacking

Por exemplo, um malvertising comum O que é Malvertising e como você pode se proteger? O que é Malvertising e como você pode se proteger? Cuidado: o malvertising está aumentando, representando um considerável risco de segurança on-line. Mas o que é, por que é perigoso, onde está se escondendo e como você pode ficar a salvo do malvertising? Leia mais tática O que é Malvertising e como você pode se proteger? O que é Malvertising e como você pode se proteger? Cuidado: o malvertising está aumentando, representando um considerável risco de segurança on-line. Mas o que é, por que é perigoso, onde está se escondendo e como você pode ficar a salvo do malvertising? Read More (conhecido como cryptojacking) está redirecionando o usuário para um site que executa um minerador de criptomoeda em segundo plano. Os sites estão usando sua CPU para mineração por criptomoeda? São sites usando sua CPU para mineração de criptomoeda? Os anúncios on-line são impopulares, e o infame site de pirataria on-line The Pirate Bay encontrou uma solução: usar cada PC visitante para minerar criptomoedas. Você ficaria feliz se seu PC fosse sequestrado assim? Consulte Mais informação . Em alguns casos, mesmo depois de fechar a guia incorreta, o script de mineração de criptomoeda continua executando. Outras instâncias simplesmente bloquear uma página da web para baixo Não seja uma vítima de Malvertising: Fique seguro com estas dicas Não seja uma vítima de Malvertising: Fique seguro com estas dicas Uma razão pela qual estamos vendo um aumento no malware avançado chegar aos nossos computadores é a melhoria da entrega de malware. Além de aumentos de phishing, campanhas, pesquisadores de segurança têm notado um aumento significativo de malvertising. Leia mais e faça um resgate para usuários desavisados, ou faça o download de kits de exploração maliciosos para o dispositivo.

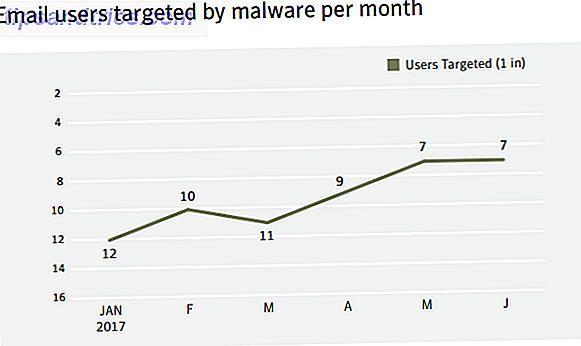

No terceiro trimestre de 2017, a Kaspersky Lab descobriu que 59, 56 por cento do tráfego global de e-mails estava com spam 1, 05 por cento em relação ao trimestre anterior. Desse spam, a Symantec estimou que um em cada 359 possui um anexo malicioso, enquanto o e-mail, em geral, continua sendo o principal mecanismo de entrega de malware.

“Nenhum outro canal de distribuição chega perto: sites não comprometidos contendo kits de exploração, não tecnologias de compartilhamento de arquivos de rede como SMB, nem campanhas publicitárias maliciosas que induzem os usuários a clicar em banners. Na verdade, um usuário tem quase o dobro de chances de encontrar malware por email do que encontrar um site malicioso. ”

Privacidade e Vigilância

Não apenas aumentou a quantidade de malware, ransomware, spam e similares, mas nossa privacidade geral está diminuindo em um momento de crescente vigilância. Na virada do ano, ainda estávamos chegando a um acordo com o colossal Yahoo! violação de dados. Eu não o incluí nesta revisão anual porque a maioria das informações chegou em dezembro de 2016 - depois que eu escrevi a revisão do ano passado, mas importante, antes de 2017.

O longo e o curto disto é isto: Yahoo! sofreu várias violações de dados ao longo de 2016, resultando no vazamento de bilhões de registros individuais. Foi tão ruim que quase destruiu a enorme fusão Yahoo / Verizon. No entanto, as seguintes estatísticas são pós-Yahoo, mas vazamento pré-Equifax e Voter Registration, então tenha isso em mente.

Em janeiro de 2017, a Pew Research informou que “a maioria dos americanos (64%) experimentou pessoalmente uma grande violação de dados e as partes relativamente grandes do público não confiam em instituições-chave - especialmente o governo federal e sites de mídia social - para proteger seus dados pessoais. Dado que o vazamento da Equifax expôs 145 milhões de cidadãos, e o vazamento no Registro de Eleitores expôs 198 milhões de registros, estou disposto a apostar que a porcentagem aumentou significativamente.

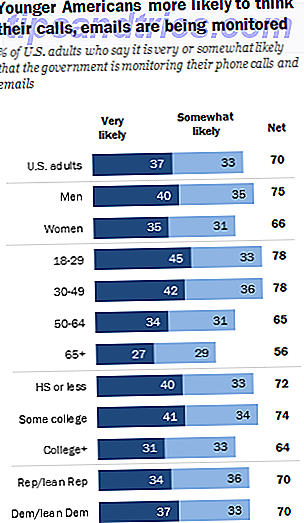

Em relação à vigilância, apenas 13% do público dos EUA dizem que “é improvável” que o governo esteja monitorando suas comunicações. Isso, após a redução significativa no alcance de captura de metadados da NSA O que as agências de segurança do governo podem dizer sobre os metadados do seu telefone? O que as agências de segurança do governo podem dizer sobre os metadados do seu telefone? Leia mais, está dizendo. Quase 80% dos adultos norte-americanos com menos de 50 anos acreditam que suas comunicações são rastreadas. No entanto, na faixa acima de 50, esse número cai para cerca de 60%.

Phishing

Aqui está a boa notícia que você espera. O número total de sites de phishing caiu de uma alta de mais de 450.000 no segundo trimestre de 2016 para cerca de 145 mil no segundo trimestre de 2017. Tempo de celebração!

Não tão rápido! O número total de sites de phishing diminuiu significativamente, mas a variedade de métodos de phishing aumentou. Em vez de simplesmente usar e-mails com isca, os malfeitores estão espalhando suas armas maliciosas por meio de mensageiros instantâneos e outras plataformas de comunicação.

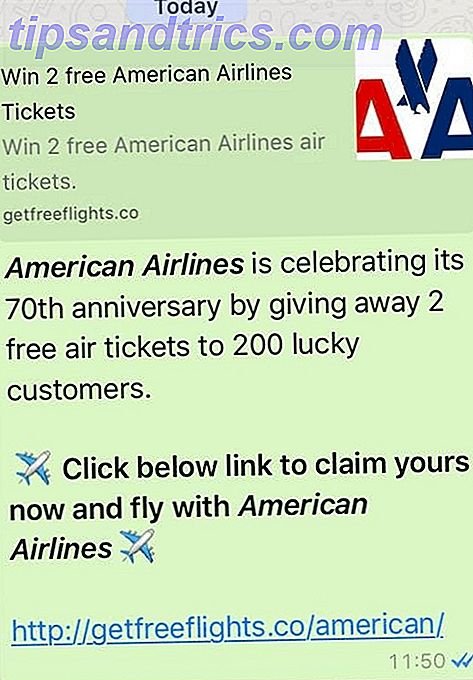

Ingressos aéreos falsos, fraudes em vouchers de supermercado, cafés gratuitos, móveis, ingressos de cinema e muito mais têm sido exibidos no WhatsApp, SnapChat e outros mensageiros instantâneos.

Olhando para a frente para 2018

Neste ponto, você provavelmente está pensando: "Por favor, deixe-a terminar". Bem, você está com sorte! Você chegou ao final desta revisão de segurança cibernética rigorosa, mas totalmente sombria, em 2017. Para resumir: à medida que as ameaças aumentam, o dano é pior, custa mais e tem implicações mais amplas.

Ficar seguro on-line não é totalmente fácil. Mas também não precisa ser uma tarefa. Existe um único fator de interligação entre cada ataque. Adivinhado? Isso mesmo: é o fator humano. A educação para habilidades básicas de segurança cibernética reduz uma quantidade fenomenal de problemas potenciais.

Privacidade e segurança é uma ideia que está se afastando lentamente à medida que avançamos para 2018. A tecnologia está criando uma conveniência incomensurável, mas o custo é difícil de recuperar uma vez perdido. Os cidadãos estão cada vez mais procurando novas soluções para proteger sua privacidade. Ou, pelo menos, gerenciar os dados que eles abandonam. Soluções de alavancagem de dados estão ganhando força, com o objetivo de devolver poder aos usuários como criadores de dados. Várias startups de blockchain farão tentativas audaciosas ao longo de 2018 e em diante para atingir esse objetivo. (Bem como aqueles criados para alterar nosso relacionamento com agências de crédito) 3 agências de crédito Blockchain Mudando nosso relacionamento com o dinheiro As agências de crédito são relíquias do passado, dinossauros propensas ao abuso, fraude e roubo de identidade. É hora de falar sobre a tecnologia que irá parar outra perda de dados no estilo da Equifax: blockchain. Leia Mais também.)

Educação, Educação, Educação

Mas, na realidade, temos que aceitar essa privacidade, como já sabíamos há muito tempo. Evitar a Vigilância pela Internet: o Guia Completo Evitando a Vigilância na Internet: o Guia Completo A vigilância da Internet continua sendo um assunto importante. é tão importante, quem está por trás disso, se você pode evitá-lo completamente e muito mais. Consulte Mais informação . Todo usuário da Internet está no topo de uma montanha de dados agregados. A internet (e com isso, big data) se desenvolveu mais rápido que outras tecnologias que mudam o mundo. Infelizmente, os usuários são pegos na lama.

Como diz o guru de criptografia Bruce Schneier, “as pessoas não testam seus alimentos em busca de patógenos ou de suas companhias aéreas por segurança. O governo faz isso. Mas o governo falhou em proteger os consumidores de empresas de internet e gigantes das mídias sociais. Mas isso vai acontecer. A única maneira eficaz de controlar as grandes corporações é através do grande governo ”.

Não é tarde demais para educar a si mesmo e àqueles ao seu redor. Isso quase certamente fará a diferença. E você não precisa gastar milhares de dólares para ser seguro, mas pode economizar ainda mais. Um ótimo lugar para começar é com nosso guia para melhorar sua segurança on-line.

Você foi atingido por uma violação de segurança em 2017? Conte-nos nos comentários.