Com que frequência você verifica as credenciais de um aplicativo da Google Play Store antes de clicar no botão "Comprar"? Depende do que você está baixando? E se o aplicativo tiver várias entradas? Aplicativos populares do Google Play Store com várias opções de download devem definir o toque de alarme interno e, em muitos casos, pode ser um sinal claro de que entidades maliciosas estão em jogo.

Facilmente clonados, facilmente modificados e aparentemente fáceis de burlar as verificações de segurança do Google, os cavalos de Troia maliciosos do pornô são disfarçados de aplicativos duplicados, esperando para infectar seu dispositivo.

Quão prevalentes são eles? Quais são as suas chances de baixar um aplicativo malicioso? O que acontece se você baixar um, e mais importante, como você pode evitá-los?

Porn Clicker Trojans

Porn clicker Trojans não são novidade Qual é a diferença entre um worm, um trojan e um vírus? [MakeUseOf explica] Qual é a diferença entre um worm, um trojan e um vírus? [MakeUseOf Explains] Algumas pessoas chamam qualquer tipo de software malicioso de "vírus de computador", mas isso não é exato. Vírus, worms e trojans são tipos diferentes de software malicioso com diferentes comportamentos. Em particular, eles se espalharam em muito ... Leia Mais. Seu sucesso é construído a partir de uma disposição e ingenuidade dos inúmeros usuários do Android, desesperados para baixar gratuitamente os aplicativos e jogos mais populares, com uma falsa crença de que podem ganhar algo por nada; mais uma vez vemos as fraquezas comuns da natureza humana exploradas maliciosamente.

Pesquisadores da empresa de segurança ESET identificaram 343 clickers pornôs maliciosos entre agosto de 2015 e fevereiro de 2016, com o pesquisador especialista em malware do Android Lukáš Štefanko comentando que “houve muitas campanhas de malware no Google Play, mas nenhuma delas durou tanto ou alcançou um número tão grande de inflitrações bem sucedidas. ”

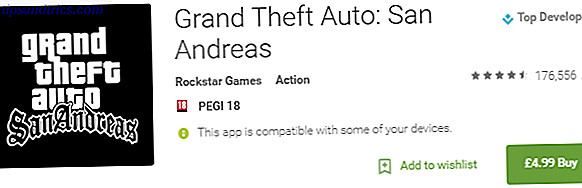

Os Trojans são disfarçados como os aplicativos e jogos mais populares, sem surpresa, atraindo milhares de usuários. Por um senso de escala, cada clicker pornô foi baixado uma média de 3.600 vezes, disfarçado de My Talkin Angela, Meu Talkin Tom, GTA: San Andreas, GTA: Vice City, Subway Surfers, Hay Day, Temple Run e muito mais .

NB: Silencie o vídeo abaixo para sua própria sanidade.

Clickers de pornografia Trojan aplicativos duplicados usam uma variedade de táticas de diferenciação de produtos para se distinguirem do aplicativo real. Os identificadores comuns incluem livre, 201 5, 2016, V1, V2, V3, nova versão, F2P e assim por diante, ofuscando sua finalidade real, permanecendo o mais próximo possível da versão real. De fato, os invasores mais experientes copiarão as descrições dos produtos, usarão logotipos idênticos e tentarão gerar críticas positivas por meio de outras contas de usuário do Google Play comprometidas antes que as resenhas negativas comecem a funcionar.

receita

O principal objetivo dessa variante de malware Malware no Android: os 5 tipos que você realmente precisa saber sobre malware no Android: os 5 tipos que você realmente precisa saber Sobre o malware podem afetar dispositivos móveis e de área de trabalho. Mas não tenha medo: um pouco de conhecimento e as precauções certas podem protegê-lo de ameaças como golpes de ransomware e sextortion. Leia mais está gerando receita. Clickers de pornografia de Trojan criam receita clicando em anúncios criados pelos servidores do atacante e colocados em sites pornográficos Quais sites são mais prováveis de infectá-lo com malware? Quais sites são mais propensos a infectar você com malware? Você pode pensar que sites pornográficos, a Dark Web ou outros sites desagradáveis são os locais mais prováveis para que seu computador seja infectado por malware. Mas você estaria errado. Consulte Mais informação . Isso acontece sem o conhecimento do usuário infectado, secretamente consumindo dados móveis dispendiosos.

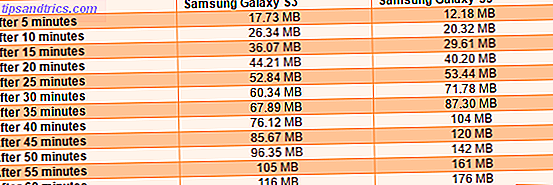

Felizmente, Lukáš Štefanko testou o consumo de dados dos clickers do Trojan em dois dispositivos muito comuns, um Samsung Galaxy S3 e um Samsung Galaxy S5. Ele instalou um clicker de pornografia de Trojan abertamente encontrado na Google Play Store em cada dispositivo, depois deixou o dispositivo funcionando por uma hora para medir a quantidade de dados que seriam consumidos.

O teste de Štefanko revelou pequenas variações na quantidade de dados consumidos pelo S3 e pelo S5, embora tenhamos uma média de 146MB de dados esgotados em uma única hora. Extrapolando, Štefanko acredita que os clickers do Trojan podem consumir mais de 3, 5 GB de dados em um único dia. Todo dia. Até que o usuário perceba que algo está acontecendo Seu telefone Android foi infectado por malware? Seu celular Android foi infectado por malware? Como o malware entra em um dispositivo Android? Afinal de contas, a maioria dos usuários instala apenas aplicativos através da Play Store, e o Google mantém um controle rigoroso sobre isso para garantir que o malware não seja espremido, certo? ... Leia mais e tenta conter o fluxo de dados Como remover um aplicativo Vírus do Android sem uma redefinição de fábrica Como remover um vírus do Android sem uma redefinição de fábrica Se o seu telefone ou tablet Android está infectado com um vírus ou malware, é possível limpá-lo sem perder seus dados - veja como. Consulte Mais informação .

Variante HummingBad

Se a ameaça de aplicativos duplicados abrigando códigos mal-intencionados não foi suficiente, os pesquisadores de segurança também descobriram um malware Android ativo, disseminado por meio de uma campanha de malvertising em andamento. O que é Malvertising e como você pode se proteger? O que é Malvertising e como você pode se proteger? Cuidado: o malvertising está aumentando, representando um considerável risco de segurança on-line. Mas o que é, por que é perigoso, onde está se escondendo e como você pode ficar a salvo do malvertising? Consulte Mais informação . O malware HummingBad se infiltra em um dispositivo de vítimas por meio de anúncios infectados exibidos em sites pornográficos.

Uma vez no dispositivo, o malware HummingBad instala um rootkit, permitindo que um invasor cause danos graves e prolongados ao dispositivo do usuário, instalando key-loggers, roubando dados, capturando credenciais e, se der oportunidade, contornando contêineres de email criptografados. Andrey Polkovnichenko e Oren Koriat, dois membros da Check Check Point Team que descobriram o malware HummingBad, explicaram ainda mais a sua cadeia de ataque:

“O malware então verifica se o dispositivo está com root ou não. Se o dispositivo estiver enraizado, o malware continua diretamente para agir em seu objetivo. Se o dispositivo não estiver enraizado, o malware pai XOR descriptografa um arquivo de seus recursos chamado right_core.apk (cada caractere é XORed em relação a 85). O right_core.apk então descriptografa uma biblioteca nativa de um arquivo chamado support.bmp. Esta biblioteca nativa é usada para lançar várias explorações em uma tentativa de escalar privilégios e obter acesso root. ”

Tal como acontece com a maioria dos malwares, baseados em Android ou não, uma vez instalado, o malware disca para um servidor de comando e controle para obter mais instruções, algumas instalando outros aplicativos maliciosos, outras que direcionam tráfego fraudulento para diferentes servidores de publicidade, gerando receita.

Um problema em curso

A principal questão, além dos próprios clickers de pornografia de Tróia, é a taxa em que esses aplicativos maliciosos estão escorregando pela rede e acabam na Google Play Store. Uma vez que eles são aceitos, é quase inevitável que alguém baixe e ative o aplicativo, concedendo aos invasores uma receita muito necessária.

O Google tem um filtro Bouncer, projetado para capturar e restringir o código malicioso normalmente enviado. A Google Play Store também tem um processo de revisão humana projetado para impedir que as lojas do App Really sejam seguras? Como o malware de smartphones é filtrado As lojas de aplicativos são realmente seguras? Como o malware de smartphones é filtrado A menos que você tenha feito o root ou tenha jailbroken, provavelmente você não tem malware no seu telefone. Vírus de smartphones são reais, mas as lojas de aplicativos fazem um bom trabalho em filtrá-los. Como eles fazem isso? Leia mais qualquer aplicativo malicioso que esteja chegando aos nossos dispositivos.

Além disso, o Android possui uma configuração “Verificar aplicativos” embutida, projetada para bloquear a instalação de qualquer aplicativo que possa causar danos ao dispositivo do usuário. Isso geralmente impede a instalação de qualquer APK malicioso, embora os pesquisadores de segurança tenham notado que o sistema só entra em ação se o aplicativo já tiver sido removido da Google Play Store. Como cada aplicativo duplicado contém um leve ajuste no código malicioso ativo, bem como táticas de obscurecimento para a longevidade, seu verdadeiro propósito permanece obscuro. Esses sistemas obviamente não estão funcionando.

No entanto, há uma proteção que qualquer usuário pode tomar em consideração: avaliações negativas de usuários. Como um dos únicos sistemas de segurança que podem ser intimidados pelo peso real dos usuários reais, poucas vítimas estão cometendo suas próprias devidas diligências e lendo as resenhas dos usuários. Avaliações negativas geralmente acontecem por um motivo.

No caso de aplicativos maliciosos, os usuários que infelizmente foram picados fornecem uma rede de segurança muito necessária, embora muitas vezes ignorada. Você só tem que olhar para os números sérios de downloads para entender quantas pessoas ignoram as críticas negativas, fazendo o download de um aplicativo malicioso quando todos os sinais estão gritando ST O P.

Você pode ficar seguro

Outra faceta da questão é a educação Os vírus do smartphone são reais: como permanecer protegido Os vírus do smartphone são reais: como permanecer protegido Leia mais. Eu sempre verifico os comentários antes de baixar. Parece extremamente óbvio para mim, e qualquer coisa com uma enorme quantidade de críticas negativas, ou nadar em uma classificação de estrelas é, pelo menos para mim, um enorme não-não.

Outros não são tão facilmente dissuadidos. Mas você deve levar alguns minutos preciosos para verificar um aplicativo antes de fazer o download:

- Verifique as revisões do aplicativo. Se eles são terríveis, não faça o download!

- Verifique se há duplicatas do aplicativo. Deve haver apenas uma versão!

- Verifique o nome do desenvolvedor e o número de downloads. Um aplicativo extremamente popular terá milhões de downloads ao lado do nome esperado do desenvolvedor, por exemplo, GTA: San Andreas tem a Rockstar Games como desenvolvedor nomeado, mais de 175 mil resenhas no total e pouco menos de 1.000.000 de downloads - como você esperaria de um título extremamente popular.

- Verifique os nomes dos aplicativos em busca de diferenciais como, por exemplo, gratuito, 201 5, 2016, V1, V2, V3, nova versão e F2P, além de fazer referência cruzada on-line.

- Marque "[nome do aplicativo] + malware" em uma pesquisa do Google. Ele deve revelar rapidamente qualquer campanha de malware em andamento.

- Marque "[nome do aplicativo] + venda" em uma pesquisa do Google. Apps pagos não se tornam gratuitos de repente. Não é inédito, mas certamente é incomum.

Finalmente, o Android e outros malwares móveis estão em alta. Assim como estamos vendo um surto de ransomware avançado em laptops e PCs, os invasores são inteligentes quanto a vulnerabilidades comuns nos sistemas operacionais mais populares - assim como as falhas óbvias na psique humana. Não se deixe tornar parte da estatística!

Você já foi vítima de um clicker de pornografia Android? Como você percebeu e como se livrou disso? Deixe-nos saber abaixo!