O Chrome OS do Google, à primeira vista, é uma espécie de touchdown para a segurança do sistema operacional. É provavelmente o sistema operacional mais seguro do mundo (ao custo de algumas funcionalidades limitadas Tudo o que você precisa saber sobre a mudança para um Chromebook Tudo o que você precisa saber sobre a troca para um Chromebook Chromebooks executa um sistema operacional otimizado otimizado para entrar na Web apenas com o navegador Google Chrome e os aplicativos do Chrome. Você pode mudar para um Chromebook? Leia mais). Infelizmente, o ChromeOS não é uma panacéia, e preocupações sérias quanto à segurança sobre a plataforma permanecem.

Primeiro, porém, a boa notícia:

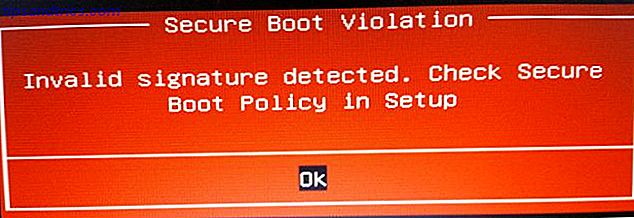

ChromeOS (o sistema operacional Linux simplificado que roda em netbooks da marca Chrome baratos - Revisão do Chromebook Toshiba CB35-A3120 e do Chivebook Toshiba Giveaway CB35-A3120 - Revisão e do Giveaway Você pode comprar alguns Chromebooks realmente baratos se tiver o 11, 6 polegadas de tela.Leia mais) tem um monte de recursos muito legais para usuários conscientes da segurança. O código de bootloading é armazenado em memória somente leitura e verifica a assinatura digital do kernel do sistema operacional antes da inicialização (o recurso “boot confirmado”). Como o bootloader está na ROM, os hackers não podem modificá-lo sem adulterar fisicamente o chip. Se os arquivos do sistema falharem na verificação, o bootloader simplesmente redefinirá a máquina inteira para as configurações de fábrica, destruindo qualquer código malicioso que possa ter sido inserido.

A segurança da plataforma é reforçada porque é baseada em aplicativos da Web, que são executados em uma sandbox: seus threads e memória são mantidos separados, o que teoricamente impede que um aplicativo da Web mal-intencionado acesse informações ou assuma o controle de outros aplicativos. As atualizações do sistema que contêm correções de segurança são aplicadas de forma automática e invisível quando o computador está conectado à rede, para garantir que os Chromebooks estejam sempre atualizados. Existem ainda algumas opções de segurança Protegendo seu Chromebook com dois ajustes fáceis Protegendo seu Chromebook com dois ajustes fáceis Um dos benefícios mais elogiados de um Chromebook é sua segurança. Mas há alguma medida que os proprietários possam seguir para melhorar e melhorar o nível atual de proteção? Leia mais você pode ativar para proteger o dispositivo contra invasores com acesso físico ao dispositivo. Tentar obter malware em uma máquina com ChromeOS não é uma tarefa invejável. Você pode ler mais sobre a segurança da plataforma ChromeOS aqui.

Então qual é o problema?

Você não pode confiar na caixa de areia

Infelizmente, a segurança oferecida pelo sandbox da Web é amplamente informal e não comprovada. Muitos sandboxes, incluindo Java, tiveram bugs descobertos que permitiram que os aplicativos saíssem deles e executassem instruções arbitrárias na máquina. O próprio Chrome sofreu ataques de quebra de caixa de areia contra hackers negros. Essas explorações específicas agora são corrigidas, mas não há garantia de que não haja mais. Rik Ferguson, pesquisador de segurança, coloca assim:

“As explorações que saem do sandbox já foram demonstradas para o Internet Explorer, para Java, para o Google Android e, claro, para o navegador Chrome (para citar apenas algumas), enquanto o sandbox do Google é eficaz, não é impenetrável e para 100 por cento, a segurança seria míope ”.

O pior ofensor aqui é a web interativa, particularmente o webGL, uma implementação do OpenGL (uma biblioteca gráfica comum) destinada ao uso em navegadores da web. O WebGL permite que você gere impressionantes demonstrações em 3D do seu navegador, o que é muito legal (como esses exemplos), mas, infelizmente, também é um pesadelo para a segurança. O WebGL permite que aplicativos da web enviem instruções de sombreamento arbitrário para a placa de vídeo da máquina, o que permite todo um arco-íris imaginativo de possíveis explorações de quebra de caixa de proteção. A posição oficial da Microsoft é que o webGL é muito inseguro para uso interno:

“ A segurança do WebGL como um todo depende dos níveis mais baixos do sistema, incluindo os drivers OEM, mantendo as garantias de segurança com as quais eles nunca precisam se preocupar antes. Ataques que podem ter resultado anteriormente apenas na elevação local de privilégios agora podem resultar em comprometimento remoto. Embora seja possível mitigar esses riscos até certo ponto, a grande superfície de ataque exposta pela WebGL continua sendo uma preocupação. Esperamos ver bugs que existem apenas em certas plataformas ou com certas placas de vídeo, potencialmente facilitando ataques direcionados ”.

Você não pode confiar na nuvem

Ainda pior do que possíveis ameaças contra o sandbox, no entanto, é a natureza da plataforma em si. Os Chromebooks, por design, dependem muito da nuvem. Se você acidentalmente destruir seu Chromebook (por exemplo, pisar nele ou soltá-lo em um lago de rocha derretida), seus dados não serão removidos. Você pode comprar um novo, fazer login e recuperar todos os seus dados e configurações.

Infelizmente, isso expõe os usuários a riscos consideráveis no lado da nuvem da equação. Sean Gallagher da Ars Technica aponta em seu editorial “Por que a NSA ama o Chromebook do Google”, sabemos que a NSA teve (e ainda pode ter) backdoors invasivos no armazenamento em nuvem do Google e pode usar isso para espionar todos os arquivos de usuários do Drive, incluindo aqueles que usam Chromebooks. Como Gallagher coloca,

“Nada disso é necessariamente culpa do Google. Mas é uma fraqueza do navegador como plataforma - fazendo com que quase todos os recursos de computação para aplicativos, além da apresentação, façam backup na nuvem, o modelo do Chromebook cria um ponto único para invasores ou observadores se injetarem no mundo da computação. "

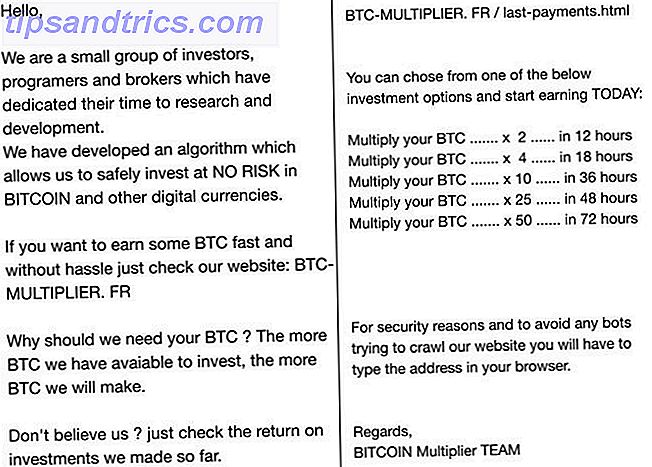

Não é apenas a NSA também. Embora o bootloader confiável possa protegê-lo de modificações persistentes e mal-intencionadas no sistema operacional que relatam suas ações, até uma única violação de segurança por um aplicativo da Web pode ser suficiente para roubar suas chaves e detalhes de autenticação, que um atacante pode usar para acessar seus dados em nuvem e navegue em seu tempo livre.

Aplicativos nativos estão chegando

Para piorar, o sandbox do ChromeOS não é um paradigma particularmente puro: as extensões de navegador que são executadas em cima de páginas da Web, como Adblock Plus e Google Translate, são executadas no computador e podem fazer todo tipo de coisas desagradáveis ( incluindo exibindo adware e espionando suas senhas). Existem até mesmo extensões que você pode baixar para detectar e remover outras extensões maliciosas - uma forma do software antivírus que o ChromeOS não precisa. Para crédito do Google, o ChromeOS só instalará aplicativos da loja de extensões do Chrome que já passaram pelo processo de aprovação do Google. Infelizmente, esse processo de verificação depende do julgamento humano, e as garantias fornecidas por essa verificação são muito mais fracas do que aquelas fornecidas pelo bom sandboxing.

Fica pior: o Google planeja implementar aplicativos nativos na forma de aplicativos para Android, executados no Chrome OS por meio de uma camada de interface. Esses seriam aplicativos nativos que apresentariam uma abrangência e profundidade de preocupações com a segurança do Chrome OS, e essas preocupações de segurança se tornarão mais sérias devido à relativa vulnerabilidade da nuvem ao roubo de chaves. As violações são mais graves quando são invisíveis e persistentes.

Agora, é claro, qualquer aplicativo Android permitido no ChromeOS presumivelmente será cuidadosamente verificado pela equipe do Google em busca de códigos maliciosos, mas isso não é garantia suficiente para suspender a segurança da máquina. Mesmo que o código não seja malicioso, eles certamente virão com suas próprias explorações e vulnerabilidades que podem ser usadas para obter acesso ao sistema operacional. O código nativo é perigoso e viola os princípios de segurança destinados a manter o ChromeOS seguro.

ChromeOS: seguro, mas existe preocupação

Vale a pena ter um momento aqui para reiterar que o ChromeOS é muito seguro. Se você usa o Windows, o Linux ou o OSX, o ChromeOS é mais seguro. Na verdade, isso é verdade em basicamente todos os sistemas operacionais, exceto o Plan 9, um sistema operacional hiper seguro que é tão obscuro que evita malwares, pelo menos em parte, por não ter nenhum 'ware' para falar. No entanto, não tome isso como uma desculpa para ser descuidado: preocupações sérias de segurança sobre o Chrome OS permanecem, e vale a pena ter em mente quando você confia em seu computador com informações confidenciais.

Créditos de imagem: Hacker com um laptop via Shutterstock, “Chrome Lapel Pin” de Stephen Shankland, “Chromebook“, por slgckgc, “Chromebook foto test“, por ?? ?, "Kryha-Chiffriermaschine, Dispositivo de Criptografia de Kryha", por Ryan Somma