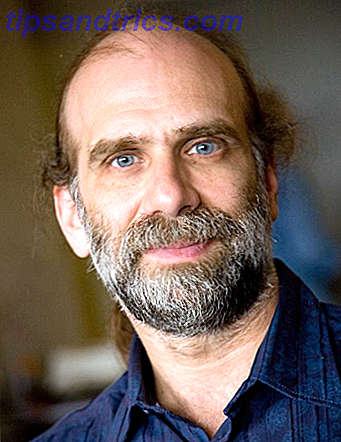

No mundo interconectado de hoje, tudo o que é preciso é um erro de segurança para fazer todo o seu mundo desmoronar. Quem melhor para pedir conselhos do que o especialista em segurança Bruce Schneier?

Se você tem um interesse passageiro em questões de segurança Red Alert: 10 Blogs de segurança de computadores que você deve seguir hoje Red Alert: 10 blogs de segurança que você deve seguir hoje A segurança é uma parte crucial da computação e você deve se esforçar para se educar e se manter atualizado . Você vai querer verificar esses dez blogs de segurança e os especialistas em segurança que os escrevem. Leia mais, então você certamente se deparou com os escritos de Bruce Schneier, um guru de segurança de renome mundial que atuou em vários comitês do governo, testemunhou perante o Congresso, e é autor de 12 livros sobre questões de segurança até agora, bem como inúmeros ensaios e trabalhos acadêmicos.

Depois de ouvir sobre o mais novo livro de Schneier, Carry On: Sound Advice, de Schneier on Security, decidimos que já era hora de entrar em contato com Bruce para obter alguns bons conselhos sobre algumas de nossas preocupações prementes de privacidade e segurança.

Bruce Schneier - conselho sadio

Em um mundo global repleto de espionagem digital internacional, ameaças de malware e vírus e hackers anônimos em cada esquina - pode ser um lugar muito assustador para qualquer um navegar.

Não tenha medo - pois pedimos a Bruce que nos fornecesse alguma orientação sobre algumas das questões de segurança mais urgentes 5 Coisas que aprendemos sobre segurança online em 2013 5 Coisas que aprendemos sobre segurança online em 2013 As ameaças se tornaram mais complexas e, pior ainda, agora vindo de lugares que a maioria nunca esperaria - como o governo. Aqui estão 5 lições difíceis que aprendemos sobre segurança online em 2013. Leia mais hoje. Depois de ler esta entrevista, você, pelo menos, sairá com uma maior consciência de quais são realmente as ameaças e o que você realmente pode fazer para se proteger.

Noções básicas sobre teatro de segurança

MUO: Como consumidor, como distinguir “sala de segurança” de um aplicativo ou serviço realmente seguro? (O termo "teatro de segurança" foi escolhido a partir do termo que você cunhou em seus escritos anteriores sobre como aplicativos e serviços reivindicam a segurança como um ponto de venda.)

MUO: Como consumidor, como distinguir “sala de segurança” de um aplicativo ou serviço realmente seguro? (O termo "teatro de segurança" foi escolhido a partir do termo que você cunhou em seus escritos anteriores sobre como aplicativos e serviços reivindicam a segurança como um ponto de venda.)

Bruce: Você não pode. Em nossa sociedade especializada e tecnológica, você não consegue distinguir produtos ruins e serviços em muitas áreas. Você não pode dizer a um avião estruturalmente sadio de um inseguro. Você não pode contar a um bom engenheiro de um charlatão. Você não pode dizer um bom produto farmacêutico do óleo de cobra. Tudo bem, no entanto. Em nossa sociedade, confiamos nos outros para fazer essas determinações por nós. Confiamos nos programas de licenciamento e certificação do governo. Nós confiamos em rever organizações como Consumers Union. Confiamos nas recomendações dos nossos amigos e colegas. Nós confiamos em especialistas Fique seguro on-line: siga 10 especialistas em segurança do computador no Twitter Fique seguro on-line: siga 10 especialistas em segurança do computador no Twitter Há etapas simples que você pode adotar para se proteger on-line. Usando um firewall e software antivírus, criando senhas seguras, não deixando seus dispositivos sem supervisão; estes são todos os mostos absolutos. Além disso, desce ... Leia Mais.

Segurança não é diferente. Como não podemos dizer a um aplicativo seguro ou a um serviço de TI de forma insegura, precisamos confiar em outros sinais. Claro, a segurança de TI é tão complicada e rápida que esses sinais rotineiramente nos falham. Mas isso é teoria. Nós decidimos em quem confiamos e então aceitamos as conseqüências dessa confiança.

O truque é criar bons mecanismos de confiança.

Auditorias de segurança DIY?

MUO: O que é uma “auditoria de código” ou uma “auditoria de segurança” e como isso funciona? O Crypto.cat era open-source, o que fazia algumas pessoas acharem que era seguro, mas acabou que ninguém o auditou. Como posso encontrar essas auditorias? Há maneiras de eu poder auditar meu próprio uso cotidiano de ferramentas, para ter certeza de que estou usando coisas que realmente me protegem?

MUO: O que é uma “auditoria de código” ou uma “auditoria de segurança” e como isso funciona? O Crypto.cat era open-source, o que fazia algumas pessoas acharem que era seguro, mas acabou que ninguém o auditou. Como posso encontrar essas auditorias? Há maneiras de eu poder auditar meu próprio uso cotidiano de ferramentas, para ter certeza de que estou usando coisas que realmente me protegem?

Bruce: Uma auditoria significa o que você acha que significa: outra pessoa olhou para ela e a pronunciou como boa. (Ou, pelo menos, encontrou as partes ruins e disse a alguém para consertá-las.)

As próximas perguntas também são óbvias: quem fez a auditoria, quão extensa foi a auditoria e por que você deveria confiar nelas? Se você já fez uma inspeção residencial quando comprou uma casa, você entende os problemas. No software, as boas auditorias de segurança são abrangentes e caras e, no final, não garantem que o software seja seguro.

As auditorias só podem encontrar problemas; eles nunca podem provar a ausência de problemas. Você pode definitivamente auditar suas próprias ferramentas de software, supondo que você tenha o conhecimento e a experiência necessários, acesso ao código do software e o tempo. É como ser seu próprio médico ou advogado. Mas eu não recomendo isso.

Apenas voar sob o radar?

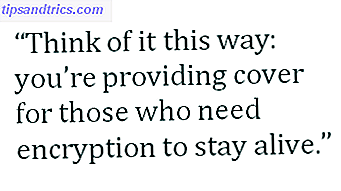

MUO: Existe também a ideia de que, se você usar esses serviços ou precauções altamente seguros, você está, de alguma forma, agindo de forma suspeita. Se essa ideia tem mérito, devemos nos concentrar menos em serviços mais seguros e, em vez disso, tentar voar fora do radar? Como faríamos isso? Que tipo de comportamento é considerado suspeito, ou seja, o que você recebe um relatório de minoria? Qual é a melhor tática para "se deitar"?

Bruce: O problema com a noção de voar sob o radar, ou mentir baixo, é que é baseado em noções pré-computador da dificuldade em perceber alguém. Quando as pessoas faziam a observação, fazia sentido não atrair a atenção delas.

Mas os computadores são diferentes. Eles não são limitados por noções humanas de atenção; eles podem assistir a todos ao mesmo tempo. Então, embora possa ser verdade que usar criptografia seja algo que a NSA tome nota especial, não usá-la não significa que você será menos notado. A melhor defesa é usar serviços seguros, mesmo que seja um sinal vermelho. Pense desta maneira: você está oferecendo cobertura para aqueles que precisam de criptografia para se manterem vivos.

Privacidade e criptografia

MUO: Vint Cerf disse que a privacidade é uma anomalia moderna e que não temos uma expectativa razoável de privacidade no futuro. Você concorda com isso? A privacidade é uma ilusão / anomalia moderna?

Bruce: Claro que não. A privacidade é uma necessidade humana fundamental e algo muito real. Teremos necessidade de privacidade em nossas sociedades, desde que sejam constituídas de pessoas.

MUO: Você diria que nós, como sociedade, nos tornamos complacentes com relação à criptografia de dados?

Bruce: Certamente, nós, designers e construtores de serviços de TI, nos tornamos complacentes em relação à criptografia e à segurança de dados em geral. Construímos uma Internet que é vulnerável à vigilância em massa, não apenas pela NSA, mas por todas as outras organizações nacionais de inteligência no planeta, grandes corporações e cibercriminosos. Fizemos isso por vários motivos, desde "é mais fácil" até "gostamos de comprar coisas de graça na Internet". Mas estamos começando a perceber que o preço que estamos pagando é realmente muito alto, por isso esperamos fazer um esforço para mudar as coisas.

Melhorando sua segurança e privacidade

MUO: Qual forma / combinação de senhas / autorização você considera mais segura? Quais “melhores práticas” você recomendaria para criar uma senha alfanumérica?

Bruce: Eu escrevi sobre isso recentemente. Vale a pena ler os detalhes.

Nota do autor: O artigo vinculado eventualmente descreve o “Esquema Schneier” que funciona para a escolha de senhas seguras 7 Maneiras de criar senhas seguras e memoráveis 7 maneiras de criar senhas seguras e memoráveis Ter uma senha diferente para cada serviço é uma necessidade no mundo on-line de hoje, mas há uma fraqueza terrível em senhas geradas aleatoriamente: é impossível lembrar de todas elas. Mas como você pode se lembrar ... Leia Mais, na verdade, citado em seu próprio artigo de 2008 sobre o assunto.

“Meu conselho é pegar uma frase e transformá-la em uma senha. Algo como 'Esse porquinho foi ao mercado' pode se tornar 'tlpWENT2m'. Essa senha de nove caracteres não estará no dicionário de ninguém. Claro, não use este, porque eu escrevi sobre isso. Escolha sua própria frase - algo pessoal ”.

MUO: Como o usuário médio pode lidar melhor com a notícia de que sua conta com um site mundialmente famoso, banco ou empresa multinacional foi comprometida (estou falando de violações de dados do tipo Adobe / LinkedIn aqui, em vez de uma conta bancária única violada através de fraude de cartão)? Eles deveriam mudar seus negócios? O que você acha que será necessário destacar para os departamentos de TI / segurança de dados que a divulgação imediata e completa é o melhor PR?

Bruce : Isso nos traz de volta à primeira pergunta. Não há muito o que nós, como clientes, podemos fazer sobre a segurança de nossos dados quando estão nas mãos de outras organizações. Nós simplesmente temos que confiar que eles vão proteger nossos dados. E quando eles não o fazem - quando há uma grande violação de segurança - nossa única resposta possível é mover nossos dados para outro lugar.

Mas 1) não sabemos quem é mais seguro e 2) não temos garantia de que nossos dados serão apagados quando nos mudarmos. A única solução real aqui é a regulação. Como muitas áreas em que não temos o conhecimento necessário para avaliar e somos obrigados a confiar, esperamos que o governo intervenha e ofereça um processo confiável no qual possamos confiar.

Em TI, será necessária legislação para garantir que as empresas protejam nossos dados adequadamente e nos informem quando houver violações de segurança.

Conclusão

Não é preciso dizer que foi uma honra ficar de fora e (virtualmente) discutir essas questões com Bruce Schneier. Se você está procurando ainda mais insights de Bruce, certifique-se de verificar seu livro mais recente, Carry On, que promete Bruce assumir questões importantes de segurança hoje, como o bombardeio da Maratona de Boston, vigilância da NSA e ciberataques chineses. Você também pode obter doses regulares de insights de Bruce em seu blog.

Como você pode ver nas respostas acima, ficar seguro em um mundo inseguro não é exatamente fácil, mas usar as ferramentas certas, escolher com cuidado as empresas e serviços nos quais você decide “confiar” e usar o bom senso com suas senhas é muito bom começo.