As empresas parecem não conseguir impedir que hackers tentem roubar dados de clientes. A lista de empresas rezadas cresceu muito e inclui nomes conhecidos como JP Morgan, Home Depot e Target. E isso é exatamente o que sabemos. Cada indisponibilidade inexplicada do site é recebida com as sobrancelhas levantadas. Foi uma falha? O site foi invadido? E quando eles nos fariam se o último fosse verdade?

Todos parecem concordar que as empresas devem fazer mais para proteger as pessoas que lhes confiaram dados valiosos, mas a tendência dos hacks de alto perfil parece provável que continue em um futuro próximo. Por enquanto, os consumidores podem fazer pouco além de se preparar e responder à medida que ocorrem ameaças. Veja como você pode se proteger.

Eduque-se sobre os riscos

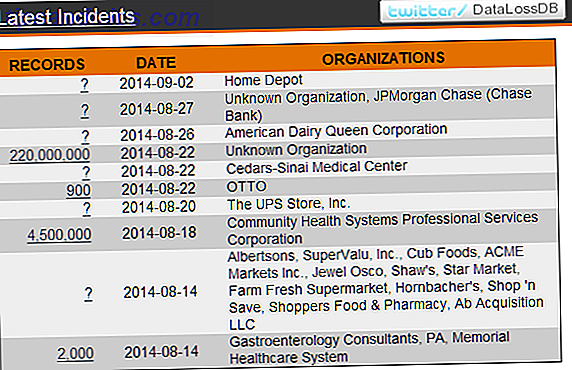

As manchetes que anunciam grandes violações são, na verdade, apenas parte do conto. Empresas e organizações menores são violadas regularmente, e essas histórias menores raramente são notícias de primeira página, se são notícias. Muitas vítimas desses pequenos incidentes nunca percebem que há um problema. Afinal, a maioria de nós lida com centenas de empresas por ano. Manter o controle sobre se eles foram hackeados (ou não) é difícil, na melhor das hipóteses.

O DataLossDB.org pode tornar a vida um pouco mais fácil, no entanto, assim como o Twitter do site. O DataLossDB mostra as últimas violações conhecidas em sua primeira página. Você também pode se inscrever em um boletim informativo semanal resumindo todos os incidentes de perda de dados na semana anterior. Seguir o site no Twitter ou inscrever-se no boletim informativo pode tirar muito do trabalho virtual de manter-se informado sobre novas ameaças à segurança.

Eu também recomendo verificar nossa lista dos principais blogs de segurança Red Alert: 10 Blogs de Segurança de Computadores que você deve seguir hoje Red Alert: 10 Blogs de segurança de computadores que você deve seguir hoje A segurança é uma parte crucial da computação e você deve se esforçar para se educar Fique atualizado. Você vai querer verificar esses dez blogs de segurança e os especialistas em segurança que os escrevem. Consulte Mais informação . Você não precisa seguir todos, mas verificar apenas uma por semana pode ser útil e mantê-lo informado.

Gerenciar suas senhas

É necessário alterar sua senha se você tiver uma conta em uma empresa que tenha sido invadida. Nem todos os ataques se concentram em senhas, mas muitas fazem, e uma senha comprometida As 7 táticas mais comuns usadas para hackear senhas As 7 táticas mais comuns usadas para hackear senhas Quando você ouve "quebra de segurança", o que vem à mente? Um hacker malévolo? Um garoto do porão? A realidade é que tudo o que é necessário é uma senha, e os hackers têm 7 maneiras de obter o seu. Leia mais pode ser usado para obter acesso total, a menos que a autenticação de dois fatores esteja disponível. Pior, o login pode parecer legítimo, o que dificulta a afirmação de que ele era realmente outra pessoa.

Mas mudar sua senha é apenas o começo. Também é sensato tomar medidas proativas que protejam você de novas violações de segurança. PwnedList, um site que monitora a web em busca de dados que incluam seu e-mail e senha, é uma ótima maneira de se proteger. O serviço é gratuito e pode notificá-lo automaticamente se ocorrer um vazamento, dando a você a chance de alterar sua senha antes que ocorram danos.

Também é aconselhável usar um gerenciador de senhas 5 Ferramentas de gerenciamento de senhas comparadas: Encontre o que é perfeito para você 5 Ferramentas de gerenciamento de senhas Comparado: Encontre o que é perfeito para você Escolhendo algum tipo de estratégia de gerenciamento de senhas para lidar com a enorme quantidade de senhas a necessidade é crucial. Se você é como a maioria das pessoas, provavelmente armazena suas senhas em seu cérebro. Para lembrar deles ... Leia Mais. Isso ajudará você a desenvolver senhas mais seguras, o que é sempre uma vantagem, e facilitará a alteração de sua senha, se necessário. As melhores opções podem abranger vários dispositivos, incluindo smartphones e tablets.

Use a segurança do seu cartão de crédito

Muitos consumidores ficam alarmados quando ouvem falar de uma violação porque acreditam que seu cartão de crédito será usado para fazer compras falsas. Isso pode acontecer, mas os consumidores raramente são responsabilizados. Nos Estados Unidos, por exemplo, os cidadãos não podem ser responsabilizados por qualquer cobrança fraudulenta que ocorra por causa de informações roubadas e são responsáveis por apenas US $ 50 se as cobranças ocorrerem porque o cartão físico foi perdido. Somente cobranças de débito fraudulentas podem resultar em perda total de fundos e, mesmo assim, somente se você deixar de denunciá-lo dentro de 60 dias.

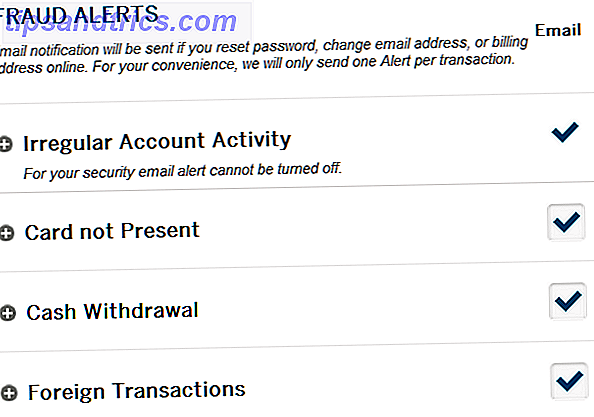

Mesmo assim, cobranças fraudulentas podem ser inconvenientes. 4 Sites que parecem oficiais, mas aceitam seu dinheiro 4 Sites que parecem oficiais, mas aceitam seu dinheiro Mesmo que você seja uma pessoa escrupulosa, pode ser fácil ser enganado por um site oficial. Estes não são sites "fraudulentos", mas eles pegaram pessoas desprevenida. Consulte Mais informação . Você terá que entrar em contato com o banco ou com a operadora do cartão de crédito, e quanto mais cobranças forem feitas, mais incômodo será. É por isso que você deve ativar tantos recursos de segurança quanto possível. Em particular, muitos cartões de crédito oferecem um sistema de notificação que informa automaticamente quando ocorre uma cobrança maior do que uma determinada quantia ou quando ocorre uma transação com “cartão não presente”. As opções variam, mas as melhores empresas de cartão de crédito o notificarão sobre "atividades suspeitas", como uma súbita seqüência de cobranças originadas a milhares de quilômetros de onde você mora.

Com essas notificações ativadas, você pode entrar em contato imediatamente com o provedor do cartão e resolver o problema. Você ainda terá que ligar, mas o processo será mais fácil se você perceber a fraude quando ela ocorrer em vez de um mês depois, quando você verificar seu extrato mensal.

Fechar contas antigas

À medida que você patrulha informações sobre incidentes de perda de dados, você pode se deparar com violações de empresas com as quais não faz negócios regularmente, mas ainda assim ter a chance de causar impacto em você. As empresas tendem a armazenar dados por um longo tempo e os consumidores tendem a abrir contas, depois esquecem-se delas. Isso se transforma em uma receita para o desastre.

Se você tiver que responder a uma violação, pergunte-se se realmente precisa da conta em questão. Muitas pessoas abrem um cartão de crédito ou uma assinatura da empresa para fazer um bom negócio, e logo se esquecem até que algo ruim aconteça. Se os seus dados forem perdidos, e você não fizer muito ou nenhum negócio com as pessoas que perderam, então simplesmente amarre seus laços. Feche suas contas, zere todos os saldos restantes e vá para outro lugar.

Isso pode ou não limpar seus dados de seus computadores, já que muitas empresas mantêm os dados por algum tempo depois que uma conta é fechada. Mas fechar a conta fará com que os dados comprometidos sejam menos úteis e lhe dará uma frente a menos para se preocupar na guerra pela sua privacidade.

Torne-se um cético

Manchetes sobre hacks de alto perfil geralmente se concentram na perda de senha ou informações de cartão de crédito. Todo mundo sabe que esses dados são importantes, então faz uma boa história. Mas os caminhos do ataque vão além de simplesmente cobrar compras falsas ou fazer login em uma conta com uma senha roubada.

No hack Target 4 sites que parecem oficiais, mas vão levar o seu dinheiro 4 sites que parecem oficiais, mas vão levar o seu dinheiro Mesmo se você é uma pessoa escrupulosa, pode ser fácil ser enganado por um site de aparência oficial. Estes não são sites "fraudulentos", mas eles pegaram pessoas desprevenida. Leia mais, por exemplo, os invasores pegaram nomes, endereços e números de telefone. Com esta informação é possível criar e-mails, cartas ou até mesmo telefonemas falsos que parecem um pouco mais legítimos do que o normal. Se você receber um e-mail pedindo para "confirmar algumas informações" e o mesmo e-mail contiver seu nome e endereço, você pode acreditar que é válido.

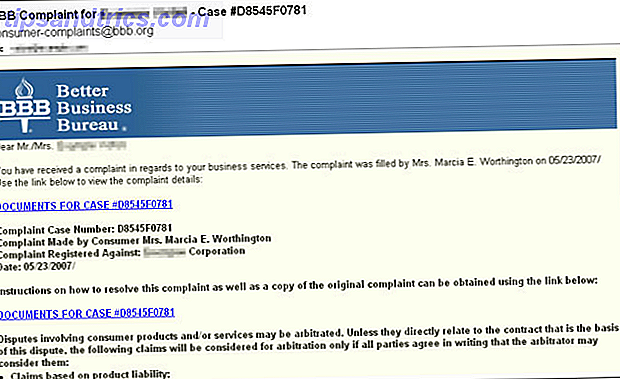

Essa técnica é chamada de “spear phishing” por causa de sua natureza precisa. Embora não seja tão comum quanto o spam de phishing genérico, ele pode ser muito eficaz. Em um caso, os hackers que se apresentaram como o Better Business Bureau conseguiram capturar dados de 1.400 executivos da empresa. Cada e-mail continha algumas informações relacionadas aos negócios de cada executivo e surgia por meio de uma avenida que eles acreditavam ser legítima, fatores que tornaram o ataque muito eficaz.

A lição aqui é lamentável, mas simples; Nunca baixe sua guarda. Suponha que qualquer email, texto ou chamada telefônica inesperada possa ser uma tentativa de phishing O que exatamente é phishing e quais técnicas são usadas pelos golpistas? O que exatamente é phishing e quais técnicas são usadas pelos golpistas? Eu nunca fui fã de pesca. Isto é principalmente por causa de uma expedição adiantada onde meu primo conseguiu pegar dois peixes enquanto eu peguei o zip. Semelhante à pesca da vida real, os golpes de phishing não são ... Leia mais e responda de acordo. Visite sites por meio de seu navegador em vez de clicar em links, verificar se os números de telefone são autênticos antes de ligar e nunca responder a um e-mail não solicitado com informações pessoais.

Olhe (com cuidado) para seu relatório de crédito livre

Grandes empresas que são atacadas com sucesso por hackers enfrentam um sério problema. A violação potencialmente coloca a empresa no gancho por qualquer dano que um cliente sofra devido a sua negligência. Além de lidar com um golpe duplo de más relações públicas, os danos ao cliente (e as taxas de advogado necessárias para lidar com as reclamações) podem drenar a conta bancária de uma empresa.

É por isso que a maioria das empresas que sofrem uma grande violação de dados segue com uma oferta gratuita de monitoramento de crédito. Você geralmente receberá uma notificação por meio de e-mail, embora às vezes ele seja exibido por e-mail. O nível de serviço é geralmente o mais básico disponível, então você está apenas se inscrevendo para ser notificado se alguém abrir uma conta com o seu nome, mas é melhor do que nada.

Leitores atentos podem notar uma vulnerabilidade nesta medida de segurança. Se uma empresa que foi hackeada anunciar que estará oferecendo monitoramento de crédito gratuito, eles acabaram de deixar seus clientes prontos para um bom e velho ataque de phishing. Verifique novamente o que você recebe e tente verificar a oferta através do site oficial da empresa. 4 Sites que parecem oficiais, mas aceitam seu dinheiro. 4 Sites que parecem oficiais, mas aceitam seu dinheiro Mesmo que você seja uma pessoa escrupulosa, pode ser fácil para ser enganado por um site de aparência oficial. Estes não são sites "fraudulentos", mas eles pegaram pessoas desprevenida. Leia mais antes de fazer uma ligação ou clicar em um link.

Como você reagiria?

As violações de dados são predominantes, mas não são algo que deva mantê-lo acordado à noite. As histórias de horror de roubo de identidade que fazem os consumidores tremerem de medo são raras e são geralmente o resultado de ataques direcionados, em vez de uma violação massiva, embora os dados vazados em uma violação possam tornar mais fácil roubar a identidade da vítima.

Você fez negócios com uma empresa que foi hackeada e, em caso afirmativo, o que você fez quando soube disso? Deixe-nos saber nos comentários.

Crédito de imagem: Dell SecureWorks, Shutterstock / Alexskopje, Shutterstock / Brian A Jackson