Em 2012, o LinkedIn foi invadido por uma entidade russa desconhecida e seis milhões de credenciais de usuários vazaram online. Quatro anos depois, ficou claro que o hack era muito pior do que esperávamos inicialmente. Em um relatório publicado pela Vice Mother's Motherboard, um hacker chamado Peace vendeu 117 milhões de credenciais do LinkedIn na Dark Web por cerca de US $ 2.200 em Bitcoin.

Enquanto este episódio é uma dor de cabeça contínua para o LinkedIn, inevitavelmente será pior para os milhares de usuários cujos dados foram espalhados online. Ajudando-me a entender, é Kevin Shabazi; um especialista líder em segurança e o CEO e fundador da LogMeOnce.

Entendendo o vazamento do LinkedIn: quão ruim é realmente?

Sentando-se com Kevin, a primeira coisa que ele fez foi enfatizar a enormidade desse vazamento. “Se o número de 117 milhões de credenciais vazadas parece ser gigantesco, você precisa se reagrupar. No primeiro trimestre de 2012, o LinkedIn tinha um total de 161 milhões de membros. Isso significa que os hackers da época não pegaram apenas 117 milhões de registros. ”

"Em essência, eles levaram 73% do banco de dados inteiro de associados do LinkedIn."

Esses números falam por si. Se você medir os dados puramente em termos de registros vazados, ele se compara a outros hacks de grande nome, como o vazamento da PlayStation Network de 2011, ou o vazamento de Ashley Madison do ano passado 3 razões pelas quais a Ashley Madison Hack é um caso sério 3 razões Por que o Hack da Ashley Madison é um assunto sério A Internet parece em êxtase com o hack de Ashley Madison, com milhões de detalhes de adúlteros e potenciais adúlteros hackeados e divulgados online, com artigos divulgando indivíduos encontrados no despejo de dados. Hilário, certo? Não tão rápido. Consulte Mais informação . Kevin estava ansioso para enfatizar que essa invasão é uma fera fundamentalmente diferente, no entanto. Porque enquanto o PSN hackeava puramente para obter informações de cartão de crédito, e o hack de Ashley Madison era puramente para causar constrangimento na empresa e seus usuários, o hack do LinkedIn “ engolfa uma rede social focada em negócios em desconfiança”. Isso pode levar as pessoas a questionar a integridade de suas interações no site. Isso, para o LinkedIn, pode ser fatal.

Especialmente quando o conteúdo do despejo de dados levanta sérias dúvidas sobre as políticas de segurança da empresa. O despejo inicial incluía credenciais de usuário, mas, de acordo com Kevin, as credenciais do usuário não foram criptografadas corretamente.

“O LinkedIn deveria ter aplicado um hash e sal a cada senha, o que envolve adicionar alguns caracteres aleatórios. Essa variação dinâmica adiciona um elemento de tempo à senha, que, se for roubada, os usuários terão tempo suficiente para alterá-la. ”

Eu queria saber por que os atacantes esperaram por até quatro anos antes de vazar para a teia escura. Kevin reconheceu que os agressores haviam demonstrado muita paciência em vendê-lo, mas isso era provável porque eles estavam experimentando isso. “Você deve assumir que eles estavam codificando em torno dele ao mesmo tempo em que desenvolvem probabilidades matemáticas para estudar e entender as tendências do usuário, comportamento e, eventualmente, comportamentos de senha. Imagine o nível de precisão se você enviar 117.000.000 de insumos reais para criar uma curva e estudar um fenômeno! ”

Kevin também disse que é provável que as credenciais vazadas tenham sido usadas para comprometer outros serviços, como o Facebook e as contas de e-mail.

Compreensivelmente, Kevin é incrivelmente crítico sobre a resposta do LinkedIn ao vazamento. Ele descreveu como "simplesmente inadequado". Sua maior queixa é que a empresa não alertou seus usuários sobre a escala da culatra quando aconteceu. A transparência, ele diz, é importante.

Ele também lamenta o fato de que o LinkedIn não tomou medidas práticas para proteger seus usuários, quando o vazamento aconteceu. “Se o LinkedIn tivesse tomado medidas corretivas na época, forçado uma mudança de senha e, em seguida, trabalhado com os usuários para instruí-los sobre as práticas recomendadas de segurança, então isso teria sido OK”. Kevin diz que se o LinkedIn usou o vazamento como uma oportunidade para educar seus usuários sobre a necessidade de criar senhas fortes Como gerar senhas fortes que combinam com sua personalidade Como gerar senhas fortes que combinam com sua personalidade Sem uma senha forte, você pode se encontrar rapidamente o fim receptor de um crime cibernético. Uma maneira de criar uma senha memorável seria combiná-la com sua personalidade. Leia mais que não são reciclados e são renovados a cada noventa dias, o despejo de dados teria menos valor hoje.

O que os usuários podem fazer para se proteger?

Kevin não recomenda que os usuários levem para a Dark Web Journey Into the Hidden Web: Um Guia Para Novos Pesquisadores Journey Into The Web Escondido: Um Guia Para Novos Pesquisadores Este manual irá levá-lo em um tour através dos muitos níveis da deep web : bases de dados e informações disponíveis em periódicos acadêmicos. Finalmente, chegaremos aos portões do Tor. Leia mais para ver se eles estão no lixão. Na verdade, ele diz que não há razão para um usuário confirmar se foi afetado. Segundo Kevin, todos os usuários devem tomar medidas decisivas para se protegerem.

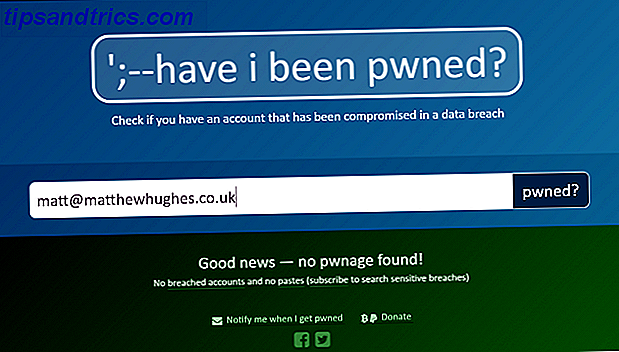

Vale a pena acrescentar que o vazamento do LinkedIn quase certamente chegará ao Troy Hunt's, onde os usuários podem verificar com segurança seu status.

Então o que você deveria fazer? Em primeiro lugar, diz ele, os usuários devem sair de suas contas do LinkedIn em todos os dispositivos conectados e, em um dispositivo, alterar sua senha. Faça forte. Ele recomenda que as pessoas gerem suas senhas usando um gerador de senhas aleatórias. 5 maneiras de gerar senhas seguras no Linux 5 maneiras de gerar senhas seguras no Linux É crucial usar senhas fortes para suas contas online. Sem uma senha segura, é fácil para os outros quebrarem a sua. No entanto, você pode fazer com que seu computador escolha um para você. Consulte Mais informação .

Evidentemente, essas são senhas longas e difíceis de manipular e são difíceis de serem memorizadas pelas pessoas. Isso, ele diz, não é um problema se você usar um gerenciador de senhas. "Há vários gratuitos e respeitáveis, incluindo o LogMeOnce".

Ele enfatiza que escolher o gerenciador de senhas correto é importante. “Escolha um gerenciador de senhas que use 'injeção' para inserir senhas nos campos corretos, em vez de simplesmente copiar e colar da área de transferência. Isso ajuda você a evitar ataques de hackers via keyloggers ”.

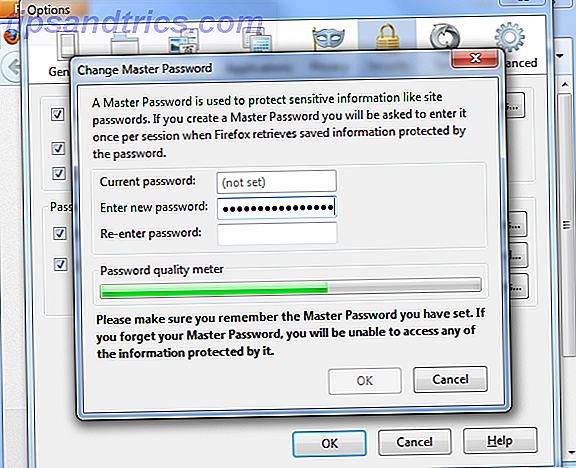

Kevin também enfatiza a importância de usar uma senha mestra forte em seu gerenciador de senhas.

“Escolha uma senha mestra com mais de 12 caracteres. Essa é a chave do seu reino. Use uma frase para lembrar como "$ _I Love BaseBall $". Isso leva cerca de 5 milhões de anos para ser quebrado ”

As pessoas também devem seguir as práticas recomendadas de segurança. Isso inclui o uso da autenticação de dois fatores Bloquear esses serviços agora com autenticação de dois fatores Bloqueie esses serviços agora com autenticação de dois fatores A autenticação de dois fatores é a maneira inteligente de proteger suas contas online. Vamos dar uma olhada em alguns dos serviços que você pode bloquear com melhor segurança. Consulte Mais informação . “A autenticação de dois fatores (2FA) é um método de segurança que requer que o usuário forneça duas camadas ou partes de identificação. Isso significa que você protegerá suas credenciais com duas camadas de defesa - algo que você 'conhece' (uma senha) e algo que você 'tem' (um token único) ”.

Finalmente, Kevin recomenda que os usuários do LinkedIn notifiquem todos em sua rede sobre o hack, para que eles também possam tomar medidas de proteção.

Uma dor de cabeça contínua

O vazamento de mais de cem milhões de registros do banco de dados do LinkedIn representa um problema contínuo para uma empresa cuja reputação foi contaminada por outros escândalos de segurança de alto perfil. O que acontece a seguir é um palpite.

Se usarmos os hacks da PSN e da Ashley Madison como nossos mapas de estradas, podemos esperar que os criminosos cibernéticos não relacionados ao hack original aproveitem os dados que vazaram e usem-no para extorquir os usuários afetados. Também podemos esperar que o LinkedIn faça um pedido de desculpas a seus usuários e ofereça-lhes algo - talvez em dinheiro, ou mais provavelmente um crédito em conta premium - como um sinal de contrição. De qualquer forma, os usuários precisam estar preparados para o pior e tomar medidas proativas Proteja-se com um exame anual de segurança e privacidade Proteja-se com um exame anual de segurança e privacidade Estamos quase dois meses no novo ano, mas ainda há tempo para fazer uma resolução positiva. Esqueça de beber menos cafeína - estamos falando de tomar medidas para proteger a segurança e a privacidade on-line. Leia mais para se proteger.

Crédito de imagem: Sarah Joy via Flickr