Um ataque man-in-the-middle é difícil de identificar e defender contra. Os ataques MITM geralmente não dependem da infecção de computadores nos dois lados do sistema. Em vez disso, eles dependem do controle do equipamento de comunicação entre dois sistemas. Por exemplo, um roteador mal-intencionado que oferece acesso Wi-Fi gratuito 3 Perigos de fazer logon no Wi-Fi público 3 Perigos de fazer logon no Wi-Fi público Você já ouviu falar que não deve abrir o PayPal, sua conta bancária e possivelmente até seu e-mail ao usar o WiFi público. Mas quais são os riscos reais? Leia mais em um local público pode executar um ataque man-in-the-middle.

Um ataque off-line do tipo man-in-the-middle

Ataques man-in-the-middle foram ao redor antes de computadores. Esse tipo de ataque envolve um invasor inserindo-se entre duas partes se comunicando entre si. Os ataques man-in-the-middle são essencialmente ataques de espionagem.

Por exemplo, digamos que você esteja se comunicando com alguém por correio físico - você está escrevendo cartas um para o outro. Se você tivesse um carteiro louco, eles poderiam interceptar cada carta que você enviar, abri-la, lê-la e então reembalar a carta e enviá-la ao seu destinatário original. O destinatário original envia-lhe então uma carta de volta, e o carteiro abre a carta, lê, remonta-a e entrega-a a si. Você não saberia que há um homem no meio do seu canal de comunicação - corretamente realizado, esse tipo de ataque é invisível para os participantes.

Esse tipo de espionagem - assumir um canal de comunicação entre dois participantes e espionar o tráfego - é o núcleo de um ataque man-in-the-middle. Pode ser pior do que simplesmente ler correspondência pessoal. Se você estivesse enviando cartas de um lado para outro com planos de negócios, o invasor poderia interceptar esses dados sem que você soubesse.

O invasor também pode modificar as mensagens em trânsito. Digamos que você envie uma carta para alguém. O man-in-the-middle poderia adicionar uma nota a essa carta, pedindo algum tipo de favor - talvez eles peçam à pessoa do outro lado para incluir algum dinheiro, porque você realmente precisa de dinheiro. Claro, a escrita pode não parecer idêntica, mas o man-in-the-middle poderia reescrever sua carta palavra por palavra, adicionar sua mensagem personalizada e enviá-la pelo correio ao destinatário. Enquanto o man-in-the-middle estivesse fazendo isso o tempo todo, o destinatário não notaria que não era sua caligrafia. O destinatário pode escrever uma carta de volta e mencionar que incluiu algum dinheiro, e o intermediário poderia manter o dinheiro, reescrever sua carta - omitindo a referência ao dinheiro - e enviar a carta para você. Isso exige um pouco de trabalho em um mundo offline, mas é muito mais fácil fazer esse tipo de coisa on-line, onde ele pode ser automatizado por software.

Ataques man-in-the-middle on-line

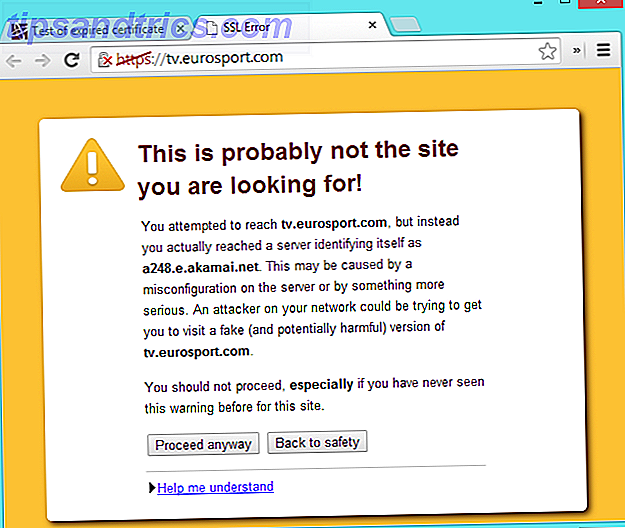

Os ataques online man-in-the-middle funcionam da mesma maneira. Por exemplo, digamos que você se conecte a um roteador sem fio mal-intencionado - talvez um roteador que ofereça acesso Wi-Fi gratuito em um local público. Você então tenta se conectar ao site do seu banco. No cenário de ataque mais óbvio, você veria um erro de certificado informando que o site do banco não possui o certificado de criptografia apropriado. Isso alerta você para um ataque man-in-the-middle, mas algumas pessoas podem clicar nessa mensagem de erro. Você faz login no seu banco e realiza transações como normalmente faria. Tudo parece estar bem.

Na realidade, um invasor pode ter configurado um servidor falso que parece ser seu banco. Quando você se conecta a ele, ele busca a página do banco, modifica um pouco e a apresenta a você. Você faz login com os detalhes da sua conta e esses detalhes são enviados para o servidor man-in-the-middle. O servidor então faz o login para você, pega sua página de detalhes da conta e envia uma cópia para você. Tudo pode parecer normal, mas na verdade há um servidor sentado no meio, encaminhando dados para frente e para trás e escutando as informações confidenciais. O problema do certificado era o único aviso - o servidor man-in-the-middle não teria o certificado de segurança apropriado que o website do seu banco real teria.

Com os típicos sites HTTP não criptografados - não sites HTTPS criptografados O que é HTTPS e como ativar conexões seguras por padrão O que é HTTPS e como ativar conexões seguras por padrão As preocupações com segurança estão se espalhando por toda a parte. Termos como antivírus ou firewall não são mais um vocabulário estranho e não são apenas entendidos, mas também usados por ... Leia Mais - você não tem nenhum aviso de um ataque man-in-the-middle. É por isso que páginas web sensíveis, como páginas de login de contas, sistemas bancários on-line, sites de compras e serviços de e-mail, são geralmente oferecidas via HTTPS.

O ataque acima não depende de você clicar em um aviso de certificado. A ferramenta de ataque SSLStrip pode remover a criptografia HTTPS de um site, portanto, você visitaria o site do seu banco, seria redirecionado para uma versão HTTP não criptografada e ficaria comprometido se tentasse efetuar login. A única indicação de que houve um problema seria que O site do banco estava sendo oferecido via HTTP em vez de HTTPS - algo muito fácil de perder.

Outros ataques man-in-the-middle podem depender do software que infecta o seu computador - por exemplo, malware 10 Passos a Tirar Quando Descobre o Malware no Computador 10 Passos a Tomar Quando Descobre o Malware no Seu Computador Gostaríamos de pensar que o A Internet é um lugar seguro para gastar nosso tempo (tosse), mas todos nós sabemos que há riscos em cada esquina. E-mail, mídia social, sites maliciosos que funcionaram ... O Read More pode se esconder em segundo plano no computador, inserindo-se entre o navegador e os servidores com os quais ele faz contato para executar um ataque man-in-the-middle em seu navegador. Tal malware deve ser detectado por um bom software antivírus, é claro.

Defesa contra ataques do MITM

Ataques MITM são difíceis de defender contra o seu fim. Eles geralmente indicam que um canal de comunicação em si - como um roteador Wi-Fi - está comprometido. Percebendo ataques man-in-the-middle é possível, mas o servidor remoto terá que estar usando criptografia HTTPS e você pode precisar de um olho afiado. Aqui estão algumas dicas:

- Não ignorar avisos de certificados : um aviso de certificado de segurança indica que há um problema sério. O certificado não corresponde ao servidor que você está vendo, portanto, isso pode significar que você está se comunicando com um servidor de phishing ou com um servidor impostor que está executando um ataque MITM. Também pode indicar um servidor mal configurado, e é por isso que muitas pessoas foram treinadas para ignorá-lo. Não basta clicar em páginas de aviso como essa, especialmente ao acessar sites sensíveis como seu e-mail ou banco on-line.

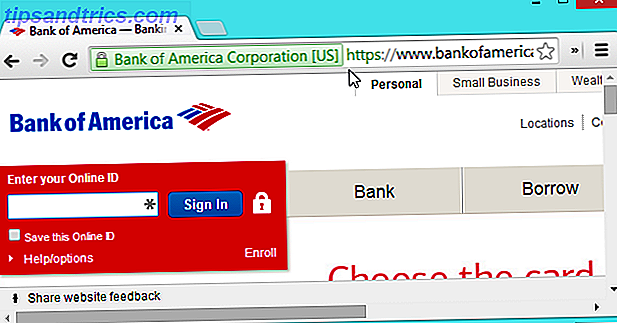

- Verificar HTTPS : ao se conectar a um site confidencial, no qual você insere uma senha importante ou detalhes do cartão de crédito, verifique se o site está usando criptografia HTTPS. Olhe rapidamente para a barra de endereço e verifique se a criptografia está no local antes de fazer login, especialmente em redes Wi-Fi públicas. O plug-in do HTTPS Everywhere da EFF ajudará um pouco aqui, forçando seu navegador a usar HTTPS onde os sites o suportam Criptografe sua navegação na Web com HTTPS em todo lugar [Firefox] Criptografe sua navegação na Web com HTTPS em todos os lugares [Firefox] HTTPS Everywhere é uma dessas extensões que somente o Firefox possibilita. Desenvolvido pela Electronic Frontier Foundation, o HTTPS Everywhere redireciona você automaticamente para a versão criptografada dos sites. Funciona no Google, Wikipedia e ... Leia Mais.

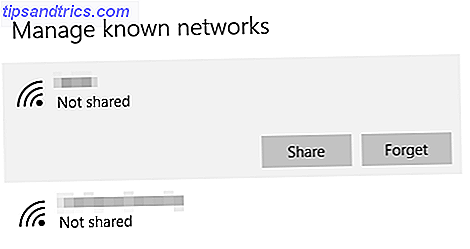

- Cuidado com Redes Wi-Fi Públicas : Tenha um cuidado especial ao se conectar a redes Wi-Fi públicas nas quais você não confia. Evite fazer transações bancárias online e outras coisas especialmente sensíveis em tais redes. Seja especialmente suspeito se você vir mensagens de erro de certificado e sites confidenciais sem criptografia HTTPS em redes Wi-Fi públicas.

- Executar software antivírus : Software antivírus Comparação gratuita do antivírus: 5 escolhas populares Toe-To-Toe Antivírus gratuito Comparação: 5 escolhas populares Ir Toe-To-Toe Qual é o melhor antivírus gratuito? Esta é uma das perguntas mais comuns que recebemos no MakeUseOf. As pessoas querem ser protegidas, mas não querem pagar uma taxa anual ou usar ... Leia mais e outras práticas básicas de segurança na Internet ajudarão a protegê-lo contra ataques man-in-the-middle que exigem malware em execução seu computador.

Os ataques man-in-the-middle dependem do comprometimento de um canal de comunicação. O canal de comunicação geralmente estará fora do seu controle, então você vai querer usar um canal de comunicação diferente se encontrar um possível ataque MITM. Isso pode significar desconectar-se de uma rede Wi-Fi pública suspeita e usar uma conexão de Internet mais segura.

Crédito de imagem: Andy Rennie no Flickr, Josh McGinn no Flickr, Erin Pettigrew no Flickr