Eles estão constantemente à espreita: golpistas fraudulentos que alegam ser do “Windows Tech Support”, que na realidade têm o objetivo nefasto de baixar spyware e / ou cobrar por sua assistência enquanto eles estão conectados remotamente (ou, pior ainda, ambos).

É uma das maiores fraudes na web e ainda continua. O fato de que ele persiste fortemente sugere que o esquema ainda funciona, e com o VOIP oferecendo uma sobrecarga de baixo custo para intermináveis ligações a frio, esses personagens têm o meio de chamar tantas pessoas quanto possível para um dia de trabalho.

Mas não vamos ser caridosos. Isso não é trabalho, mas crime. É roubo puro e simples.

Recebendo a chamada

Na verdade, recebi duas chamadas dos golpistas do “Suporte Técnico do Windows”.

O primeiro, logo após o almoço, me pegou em um momento ruim. Coberto de neve com o trabalho, laconicamente comecei a rir e não parei até que o interlocutor desligou. Infelizmente, eles não entenderam a dica.

Seis horas depois veio outra ligação. Talvez a mesma senhora, eu não sei como eu não tomei o nome do primeiro chamador. Este, apesar de seu forte sotaque indiano, era chamado Rachel, um dos nomes mais ingleses que você encontrará. É claro que isso é parte da tática, apresentar um verniz “civilizado” de legitimidade para o que é, certamente na parte de trás da mente da maioria das pessoas, uma chamada surpreendente.

Como a chamada em si é incrédula, ela sugere, através do script que os scammers chamando, que a Microsoft possa detectar se sua computação tem ou não uma “infecção”. Eles são claros sobre isso também, os chamadores. Esta não é uma chamada sobre vírus, pois o software antivírus de seu computador pode lidar com isso. Não, isso é tudo sobre "infecções", alguma referência solta ao malware.

Que, aliás, é o que eles estão vendendo.

O especialista em suporte técnico suave e educado

Agora, aconteceu de eu estar rodando três computadores no dia da chamada. Meu habitual Surface Pro, meu Raspberry Pi e meu laptop Toshiba, rodando o Linux Mint. Esse esquema foi projetado para ser usado apenas em computadores Windows e, como você deve saber, os problemas de segurança e os vírus do Linux são raros.

Você provavelmente pode ver onde isso está acontecendo…

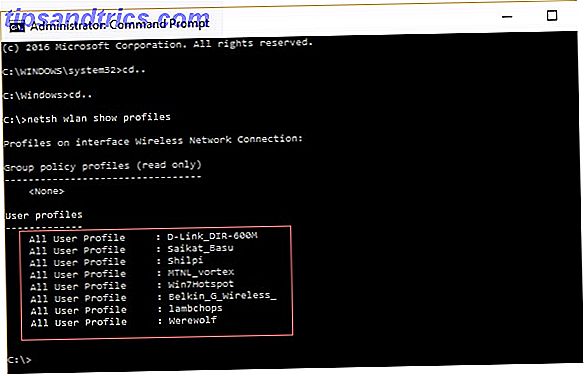

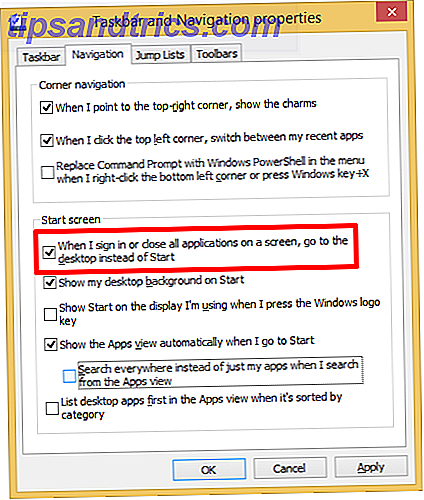

Com o Linux Mint inicializado bem na minha frente, não pude evitar, mas fiz um exemplo dessas pessoas. Então eu expliquei para “Rachel” como eu era incapaz de fazer a caixa Executar aparecer ao pressionar a tecla Windows e R. Abrir a caixa Executar é uma estratégia chave do golpe, projetada para mostrar “erros” que são itens encontrados no Log de visualização de segurança no Visualizador de Eventos, um componente do Windows. Como não consegui abrir o Run e entrar no comando eventvwr.exe, fui passado para o “Jonathan”…

Como você pode ouvir na gravação acima da minha página do YouTube, o “expert” que me foi entregue basicamente continua o roteiro com um pouco mais de autoridade, a voz agradável do chamador inicial sem dúvida pretendia “suavizar” as vítimas.

Sim, vítimas, porque é isso que somos. Quer estejamos enganados ou consigamos detectar esse absurdo antes que ele vá longe demais, qualquer um sujeito a ele é vítima de tentativa de fraude.

Eventualmente, depois que a caixa Executar não abrir (lembre-se, eu estava usando o Linux Mint) “Jonathan” me pede para visitar um site, o support24.6te.net. Por razões óbvias, não estamos ligando a ele, mas se verificarmos o resultado do WhoIs, parecerá que o site está hospedado como um subdomínio de um ISP ou outro host gratuito. A inspeção da página da Web revela um arquivo HTML simples e pouco sofisticado com CSS incorporado. Não é exatamente uma roupa profissional; sim os sinais clássicos de uma farsa.

A próxima etapa, se a caixa Executar pode ser aberta ou não, é instalar um software chamado AMMYY (que afirma estar ciente de que seu software está sendo usado dessa maneira, mas aparece em muitos lugares como um serviço não confiável. : Não caia em um esquema como este [Alerta de golpes!] Técnicos de computador chamando: Não caia em um golpe como esse [Alerta de golpes!] Você provavelmente já ouviu o termo "não engane um golpista", mas Eu sempre gostei de "não enganar um escritor de tecnologia" eu mesmo. Eu não estou dizendo que somos infalíveis, mas se o seu golpe envolve a Internet, um Windows ... Leia mais) um desktop remoto estilo TeamViewer app 4 Aplicativos de área de trabalho remota para buscar arquivos no Windows e no além 4 Aplicativos de área de trabalho remota para buscar arquivos no Windows e no além A Microsoft recentemente removeu o recurso "Buscar" do SkyDrive. Aqui mostramos como você pode acessar arquivos remotamente de e para vários dispositivos, incluindo Mac, Linux, iOS e Android. Leia mais, favorecido por este tipo de golpe, que lhes permite acesso ao seu computador. Neste ponto, o golpe vem vivo, como "infecções" são encontradas e você é cobrado pela sua remoção. Simultaneamente, malwares, como keyloggers e spyware, podem ser instalados pelos golpistas.

Agora, eu peguei “Jonathan” o máximo que pude antes de finalmente ficar entediado, percebendo que tinha perdido cerca de 25 minutos de seu tempo e fazendo meu Linux revelar no final. Mas o que você deve fazer é desligar o telefone, no momento em que você ouvir que alguém o está chamando do nada está tentando reparar o seu PC. Mesmo que você * tenha * solicitado algum suporte por telefone de seu fornecedor de PC ou trabalhe em TI, verifique sua identidade antes de continuar.

The Aftermath: O que você deve fazer a seguir

Se você chegou aqui tendo sido enganado por esse golpe, então você precisa agir rapidamente. Matthew Hughes já cobriu o que você precisa fazer imediatamente O que você deve fazer depois de cair para um falso embuste de suporte de TI? O que você deve fazer depois de cair para um falso embuste de suporte de TI? Procure por "falso esquema de suporte técnico" e você entenderá como é comum em todo o mundo. Algumas precauções simples após o evento podem ajudá-lo a se sentir menos vítima. Leia mais, que é essencialmente para cancelar seus cartões de crédito e falar com a empresa de cartão de crédito para organizar um reembolso, pois o dinheiro foi pago de forma fraudulenta.

Você também deve levar para o Facebook e deixar quantos contatos, amigos e familiares na área local souberem que o esquema está segmentando sua região. Esses golpistas tendem a se concentrar em um código de área, então se você foi alvejado, as chances são de que outras pessoas na área também estarão. Observe, no entanto, que muitas variações desse esquema existem, incluindo uma em que você faz o telefonema para um scammer que se passa como profissional. O que é suporte técnico falso e por que você não deve confiar em tudo que vê no Google? Não deve confiar em tudo que você vê no Google Você está sentado em casa, cuidando do seu próprio negócio. De repente, o telefone toca. Você escolhe, e é a Microsoft (ou Norton, ou Dell, ou ...). Especificamente, é um engenheiro de suporte, e ele está preocupado - preocupado com ... Leia Mais.

Você foi atingido por esse golpe? Você conhece alguém que tenha ou seja suscetível a isso? Compartilhe seus comentários abaixo, mas também, por favor, dedique um momento para compartilhar isso com qualquer um que você se sinta beneficiado.

Créditos da Imagem: Ladrão Chamado Via Shutterstock