A maioria dos consumidores não entende o roteador.

E não é surpresa. Roteadores e conectividade são alguns dos assuntos mais difíceis de entender e intensivos em jargões no mundo da tecnologia. Hoje vamos derrubar o martelo em alguns desses mitos e quebrar algumas das noções que você considerou verdade sobre roteadores, conectividade e segurança.

Você está pronto?

Mito: Ninguém iria querer invadir minha rede

Existem dois mitos recorrentes que detalham por que um hacker não quer atacar sua rede doméstica.

- Se hackers atacassem minha rede, seria um desperdício de tempo. Os hackers estão atacando grandes alvos, como celebridades, bancos e empresas de cartão de crédito.

- Redes menores são mais difíceis de invadir, então os hackers não gastariam o tempo necessário para uma recompensa tão pequena.

Ambos estão relacionados e ambos são definitivamente falsos.

O número um é auto-explicativo, mas o segundo mito é na verdade baseado em um pouco de verdade datada. No passado, pensava-se que reduzir a potência de transmissão do seu roteador sem fio reduziu o “derramamento de sinal” nas áreas ao redor de sua casa. A ideia era que, se um hacker não conseguisse encontrar sua rede em um estacionamento ou na calçada em frente à sua casa (devido à redução do poder de transmissão), ele não seria capaz de hackear você.

Uma vez, isso era pelo menos verdadeiro. Hoje nem é remotamente preciso.

Os hackers usam antenas de alta potência capazes de captar praticamente qualquer conexão perto de sua localização. Só porque você não pode se conectar ao seu Wi-Fi a partir do seu gramado da frente, não significa que um hacker não pode fazer a mesma conexão de um bloco ou mais de distância.

Ok, de volta ao primeiro mito; não vale a pena o tempo de um hacker para hackear minha rede por uma recompensa tão pequena. Isso não poderia estar mais longe da verdade. Vince Steckler, diretor executivo do popular programa antivírus Avast, disse o seguinte:

"A situação de segurança do roteador atual lembra muito os PCs nos anos 90, com as atitudes negligentes em relação à segurança combinadas com novas vulnerabilidades sendo descobertas todos os dias criando um ambiente facilmente explorável", disse Vince Steckler, diretor executivo da Avast. "A principal diferença é que as pessoas têm muito mais informações pessoais armazenadas em seus dispositivos hoje do que naquela época".

Então, enquanto você pode pensar que alguns cartões de crédito com alguns milhares de dólares de crédito não utilizado não são muito, é uma grande vitória para um hacker. Está sob o radar, e a maioria nem vai reconhecer que eles foram comprados até muito depois de as cartas terem sido destruídas ou vendidas.

Além disso, não é apenas o cartão de crédito e as informações bancárias que estão em risco; Os hackers de hoje podem usar sua rede para causar ainda mais danos com suas informações pessoais, como roubar informações necessárias para adquirir novos cartões de crédito, empréstimos e até mesmo aluguéis em seu nome por meio de um processo conhecido como engenharia social. Em essência, eles afirmam ser você e eles têm o suficiente de suas informações para torná-lo crível.

Mito: Eu não preciso de um roteador dual / tri-band

Muitos pensam que os roteadores dual e tri-band são para nerds de conectividade que estão sempre à procura da próxima grande novidade na tecnologia de roteadores. A verdade é que a maioria de nós poderia usar pelo menos um roteador de banda dupla.

Você pode obter mais informações sobre os benefícios dos roteadores dual e tri-band. Os roteadores sem fio de banda tripla são realmente mais rápidos? Os roteadores AC sem fio de banda tripla são realmente mais rápidos? Quando se trata de perguntas sobre redes domésticas, o que estamos realmente procurando são duas coisas: velocidades mais rápidas e melhor confiabilidade. Leia mais, mas a essência disso é a seguinte: Ao separar seus dispositivos em várias bandas, você está essencialmente ampliando a rede, separando seus dispositivos em suas próprias bandas. Por exemplo, em minha casa, temos duas de nossas Smart TVs em uma banda, os computadores de trabalho em outra e nossos itens de “reprodução”, como o Kindle, iPads, iPhones, etc. na terceira.

Separar nossos dispositivos gera menos lentidão e maior confiabilidade em toda a nossa rede.

Mito: 2, 4 GHz / 5 GHz é superior e seu roteador deve permanecer conectado a essa banda o tempo todo

Há alguma verdade aqui, mas não é assim tão simples. Cada banda tem seus pontos fortes e fracos. Por exemplo, 5 GHz é superior a 2, 4 GHz quando se trata de evitar redes lotadas cheias de outros dispositivos. 2.4 GHz, por outro lado, é superior a 5 GHz quando se trata de medir a distância, ou penetrar em materiais como o concreto. Enquanto ambos têm o seu lugar, também não é uma banda “deve usar” com certeza.

Se você está tendo lentidão durante o horário de pico da Internet, certamente vale a pena mudar para a faixa de 5 GHz. Se você está tentando navegar no Facebook a partir do Wi-Fi enquanto desfruta de alguns banhos de sol ao lado da piscina, provavelmente a melhor solução é a de 2, 4 GHz. Não há resposta certa, e é certamente possível (embora altamente improvável) que a banda de 5 GHz possa estar ainda mais cheia do que 2, 4 GHz na sua área. A melhor banda é aquela que funciona melhor para o seu uso particular.

Mito: suas configurações de roteador não devem ser tocadas (supondo que ele tenha sido configurado por um profissional)

Isto é provavelmente baseado em medo mais do que qualquer coisa. Eu, por exemplo, digo à minha mãe para não tocar nas configurações de qualquer coisa que eu configurei para ela (porque sei que voltarei em alguns dias para fazer isso de novo se ela o fizer). Vendedores e instaladores contratados pelo ISP provavelmente fazem o mesmo, mas, verdade seja dita, você pode e deve fazer o login e verificar as configurações do seu roteador.

Não estou sugerindo que você vá bisbilhotando, mas há configurações que podem ser alteradas agora que podem ter um grande impacto na segurança e na conectividade de sua rede doméstica. Aqui estão apenas alguns deles:

- Mudança para um padrão mais novo (se disponível): Se você estiver em um roteador mais novo, mudar de “N” para “AC” pode fazer uma enorme diferença na velocidade de conexão, assim como mudar de padrões mais antigos, como “B” ou “G” a “N” (algumas outras maneiras fáceis de tornar seu roteador mais rápido 10 maneiras de melhorar a velocidade do seu roteador atual 10 maneiras de melhorar a velocidade do seu roteador atual Aqui estão alguns ajustes de roteador simples que poderiam fazer um mundo de diferença na sua rede Wi-Fi doméstica. Leia mais).

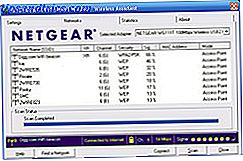

- Alterando o tipo de segurança: Alguns roteadores são deixados em aberto ou com segurança WEP inferior. Você deve estar sempre usando o WPA2 com criptografia AES. Você deve usar o AES ou o TKIP para obter uma rede Wi-Fi mais rápida? Você deve usar AES ou TKIP para uma rede Wi-Fi mais rápida? Embora saibamos que a execução de um navio restrito começa com a segurança do roteador, o que talvez você não saiba é que algumas configurações de segurança podem retardar toda a sua rede. Leia mais (e uma senha forte).

- Alterando o nome de usuário e a senha padrão: Todos os ISPs com os quais lidei em 33 anos neste planeta nunca deixaram de usar o nome de usuário e a senha como padrão após a instalação do novo serviço. Esta é uma enorme falha de segurança, e muitos sites exibem essa informação. Claro, geralmente é para o benefício do consumidor, mas isso não significa que os hackers estejam ignorando isso.

- Desativar WPS: WPS ou Wi-Fi Protected Setup geralmente estão habilitados por padrão. Ele foi projetado para ajudar as pessoas a conectarem seus dispositivos móveis sem ter que lembrar senhas, mas cria uma vulnerabilidade de segurança significativa na sua rede, permitindo que um hacker force sua rede para recuperar o código PIN do WPS, que expõe o WPA / Chave pré-compartilhada WPA2.

Nunca é uma má ideia fazer login no seu roteador e explorar um pouco. Eu não iria mudar as coisas que eu não estava familiarizado, mas você ficaria surpreso com quantas opções de personalização existem dentro do firmware do seu roteador atual. Ou, se você quiser aumentar ou personalizar ainda mais o seu roteador, confira algumas dessas soluções de firmware alternativas Os 6 principais firmwares alternativos para o seu roteador Os 6 principais firmwares alternativos para o seu roteador Os firmwares alternativos oferecem mais recursos e melhor funcionalidade que os firmwares de estoque. Aqui estão alguns dos melhores para usar. Leia mais para ver se o seu roteador é compatível.

Mito: Desativar SSID Oculta Minha Rede De Hackers

False novamente.

O pensamento aqui é que, se você desabilitar o seu SSID (Service Set IDentifier) - que é realmente apenas um nome sofisticado para o nome de exibição da sua rede doméstica - os hackers não conseguirão encontrá-lo. Embora não aparecer em uma lista de conexões Wi-Fi do seu vizinho, pode parecer mais seguro, mas é, na melhor das hipóteses, ineficiente e, na pior das hipóteses, prejudicial.

Os PCs que executam o Windows 7 ou posterior, por exemplo, ainda detectarão a rede, eles simplesmente não anexarão um nome a ela. Mesmo se você estiver em um PC com Windows mais antigo (pré-Windows 7), ou usando o OS X ou Linux, desmascarar um SSID oculto é uma tarefa simples para qualquer pessoa, mesmo que seja semi-tech. Para hackers, é absolutamente trivial. Leia isto para descobrir outras formas de proteger a sua rede doméstica. Quão fácil é crackear uma rede Wi-Fi? Quão fácil é crackear uma rede Wi-Fi? Segurança Wi-Fi é importante. Você não quer que invasores pegem carona na sua preciosa largura de banda - ou pior. Existem alguns equívocos sobre a segurança do Wi-Fi e estamos aqui para dissipá-los. Consulte Mais informação .

Desativar o SSID também cria um problema adicional. Quando o SSID está ativado, ele transmite sua presença continuamente. Uma vez desabilitado, ele começa a procurar pela rede pela qual se conectou pela última vez. Um hacker pode configurar um ponto de acesso usando o SSID da sua rede (lembre-se, é fácil encontrar, mesmo quando oculto) que o seu computador se conectará automaticamente, sem pedir permissão. Você acabou de conceder a um hacker acesso ao tráfego da sua rede e talvez mais.

Mito: Não há necessidade de atualizar meu roteador se ele ainda estiver funcionando

A cada poucos anos vemos novos padrões Wi-Fi liberados (o mais recente era o padrão AC Tudo o que você precisa saber sobre os roteadores AC Tudo o que você precisa saber sobre os roteadores AC Embora os padrões sem fio não tenham uma progressão lógica em termos de letras, a tecnologia sob O capô é notável e, a cada nova versão, chegamos a um passo de uma conectividade indolor, que melhora a conectividade e a velocidade da sua rede doméstica. Quando as velocidades começaram a passar de 50 Mbps, “N” se tornou um padrão que poderia diminuir sua velocidade (mesmo que suas velocidades “máximas” fossem muito mais altas). Se você é um dos locais de sorte com velocidades de mais de 100 Mbps disponíveis, você não os obterá em nada menos do que um roteador "AC" na maioria dos casos.

Assim, embora certamente não seja essencial, aqueles que gastam dinheiro em novos dispositivos móveis, laptops e velocidades cada vez maiores de seus provedores de serviços de Internet provavelmente terão uma atualização melhor à medida que novos padrões forem lançados. Ou não esperar muito tempo depois.

Mito: WEP é seguro, contanto que você só use em casa

WEP nunca é seguro.

Eu escrevi sobre os benefícios do WPA2-AES Você deve usar AES ou TKIP para uma rede Wi-Fi mais rápida? Você deve usar AES ou TKIP para uma rede Wi-Fi mais rápida? Embora saibamos que a execução de um navio restrito começa com a segurança do roteador, o que talvez você não saiba é que algumas configurações de segurança podem retardar toda a sua rede. Leia mais antes, mas tudo o que você realmente precisa saber é que o WEP foi preterido anos atrás e por um bom motivo. O protocolo WEP nunca foi tão seguro em primeiro lugar, e agora, é simplesmente risível. Os especialistas colocam apenas o nível de segurança fornecido por uma rede aberta e, atualmente, é possível hackear o WEP em questão de minutos ... com um smartphone.

Mito: Ao usar o WPA2-AES, meu roteador não pode ser cortado

Estamos nos aproximando da verdade, já que a criptografia AES é teoricamente inegável. As estimativas atuais colocam o tempo necessário para decifrar o AES usando técnicas de força bruta em bilhões de bilhões de anos (você leu certo).

Agora, isso não quer dizer que um hacker não possa acessá-lo. Embora seja verdade que as chances são basicamente de zero, elas podem quebrar a criptografia durante a vida. Elas não precisam necessariamente quebrar a criptografia para acessar seus dados. Você vê, AES tem uma grande falha: é a dependência de seres humanos para criar uma senha forte.

Se você realmente quer se proteger contra hackers, preocupe-se menos com o AES e mais sobre como criar senhas fortes 6 Dicas para criar uma senha inquebrável que você possa lembrar 6 Dicas para criar uma senha inquebrável que você possa lembrar Se suas senhas não são exclusivas e inquebrável, é melhor abrir a porta da frente e convidar os ladrões para o almoço. Consulte Mais informação .

Mito: WPA2-AES retarda minha conexão

Ok, este é tecnicamente verdade, mas você pode corrigi-lo com uma atualização simples. Os roteadores modernos têm hardware construído para lidar com a criptografia AES bastante robusta, com um mínimo de desaceleração - se houver algum.

Se você está tendo uma lentidão significativa na sua conexão Wi-Fi, provavelmente está relacionado ao uso do AES em um roteador antigo. Esses roteadores mais antigos foram criados em torno de protocolos e padrões ligeiramente diferentes, como o WPA2-TKIP. O TKIP era o antecessor do WEP e, embora fosse mais seguro, na verdade era para ser uma espécie de ponte para proteger os usuários que ainda usavam o WEP enquanto trabalhavam no mais novo protocolo, o WPA2, com criptografia AES.

Esses roteadores mais antigos frequentemente exigiam atualizações de firmware para torná-los compatíveis com a nova criptografia AES. Às vezes, isso resultou em problemas relacionados à alteração, como lentidão de rede.

Mito: Eu não preciso de uma conexão criptografada; Estou usando um software de firewall / antivírus

Firewalls e programas antivírus ajudam a protegê-lo contra programas maliciosos online - ou que você baixou anteriormente - roubando informações ou fornecendo acesso remoto ao seu computador enquanto navega na web. Não proteja seu computador enquanto ele se comunica com o roteador ou ponto de acesso.

A criptografia foi projetada para proteger os dados de transmissão enviados e recebidos entre seu computador e o roteador. Vá até aqui para descobrir mais sobre como a criptografia mantém você seguro Como a criptografia funciona e é realmente segura? Como funciona a criptografia e é realmente seguro? Leia mais online.

Tanto a criptografia quanto um bom software antivírus ou firewall (ou ambos) são necessários para mantê-lo seguro on-line. Se você estiver interessado em aprender mais sobre malware, spyware e vírus Vírus, spyware, malware, etc. Explicado: Entendendo ameaças on-line Vírus, spyware, malware, etc. Explicado: Entendendo ameaças on-line Quando você começa a pensar em todas as coisas que poderia dar errado ao navegar na Internet, a web começa a parecer um lugar muito assustador. Leia mais, eu escrevi sobre o que eles são - e como se proteger deles - anteriormente.

Existe algum mito de roteador que você gostaria de dissipar? Quais destes mitos, se algum, você já acreditou? Compartilhe-os conosco nos comentários abaixo.

Créditos da Imagem: Roteador Wi-Fi Via Shutterstock, Hacker em um capô via Shutterstock, Comcast por Mike Mozart, Wi-Fi SSID por Roman Soto tanto via Flickr

![O estado da Internet, 2012 [Opinião]](https://www.tipsandtrics.com/img/internet/787/state-internet.png)