As revelações de vulnerabilidades dos processadores Specter e Meltdown Meltdown e Spectre Deixam cada CPU vulnerável a ataques de fusão e espectro Deixam cada CPU vulnerável para atacar Foi descoberta uma enorme falha de segurança com os processadores Intel. Meltdown e Spectre são duas novas vulnerabilidades que afetam a CPU. Você é afetado. O que você pode fazer sobre isso? Leia Mais foram um começo chocante para o novo ano em segurança cibernética Os principais eventos de segurança cibernética de 2017 e o que fizeram com você Os principais eventos de segurança cibernética de 2017 e o que fizeram com você Você foi vítima de um hack em 2017? Bilhões foram, no que foi claramente o pior ano em segurança cibernética ainda. Com tanta coisa acontecendo, você pode ter perdido algumas das violações: vamos recapitular. Consulte Mais informação . As vulnerabilidades afetam quase todos os processadores, em quase todos os sistemas operacionais e arquiteturas. Os fabricantes de processadores e os desenvolvedores de sistemas operacionais rapidamente emitiram patches para se protegerem contra as vulnerabilidades - mas também houve alguns problemas sérios no começo.

Agora, mais de um mês depois dos relatórios iniciais, estamos mais perto de realmente corrigir as vulnerabilidades do Meltdown e do Specter?

Vulnerabilidades de Espectros e Derretimentos em Todo o Lugar

Os problemas de segurança descobertos recentemente terão impacto na computação Revelado: Como as atualizações de espectro afetarão o seu PC Revelado: Como as atualizações de espectro afetarão o seu PC Presumimos que você já esteja totalmente ciente do Meltdown e do Specter. O que significa que é hora de descobrir exatamente como as atualizações do Windows lançadas pela Microsoft afetarão seu PC ... Leia mais por um longo tempo. O colapso afeta especificamente os microprocessadores da Intel que remontam a 1995. A longevidade desse problema significa que a maioria dos processadores Intel do mundo está em risco e até mesmo serviços como o Microsoft Azure e o Amazon Web Services.

O Spectre tem um efeito global similar, afetando os microprocessadores dos principais designers: AMD e ARM. Isso significa que a maioria dos sistemas de computação do mundo é vulnerável. Quaisquer computadores não são afetados pelos erros de fusão e de espectro? Quaisquer computadores não são afetados pelos erros de fusão e espectro? As vulnerabilidades do Meltdown e do Specter afetaram o hardware em todo o mundo. Parece que tudo é inseguro. Mas esse não é o caso. Confira esta lista de hardware seguro e nossas dicas para o futuro. Leia mais e tenha sido por mais de 20 anos.

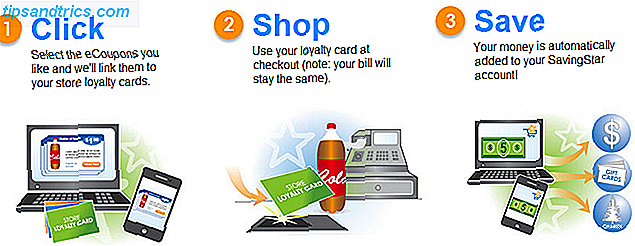

#Meltdown & #Spectre - Uma comparação lado a lado # segurança cibernética #DataBreach #humanfactors # CES2018 #malware #Technology

CC: @ ipfconline1 @JimMarous @evankirstel @MikeQuindazzi @pierrepinna @ jblefevre60 @ reach2ratan @ KirkDBorne @Ronald_vanLoon pic.twitter.com/0S79P5jDbV

- Shira Rubinoff (@Shirastweet) 10 de janeiro de 2018

Compreensivelmente, esta revelação está causando alguma consternação para consumidores e empresas. A preocupação é multifacetada. Os remendos em oferta funcionam? É mais simples substituir estoques inteiros de microprocessadores? Quando um processador totalmente seguro chegará ao mercado? E quanto ao custo?

"Nunca vimos um bug tão grande como esse, que afeta literalmente todos os grandes processadores", diz David Kennedy, CEO da TrustedSec, que realiza testes de penetração e consultoria de segurança para corporações. “Eu estava em pelo menos dez ligações na semana passada com grandes empresas e duas ontem explicando o que está acontecendo. Eles não têm idéia do que fazer quando se trata de remendar. Está realmente causando uma bagunça.

Patches em abundância

A grande variedade de dispositivos vulneráveis oferece outro problema Seu Chromebook é protegido contra o colapso? Seu Chromebook está protegido contra o colapso? O Google publicou uma lista de todos os dispositivos Chrome OS conhecidos, detalhando os que estão atualmente vulneráveis ao Meltdown e que exigem patches. Consulte Mais informação . Cada tipo de hardware precisa de uma solução individualmente diferente. O processo de correção desde o início de janeiro tem sido nada menos do que incompreensível.

A Intel se apressou em desenvolver e lançar um patch de segurança. A desvantagem foi alguns problemas graves de desempenho. A Intel disse infamemente que “qualquer impacto no desempenho depende da carga de trabalho e, para o usuário médio do computador, não deve ser significativo e será mitigado com o tempo”. Isso não era verdade e permanece no momento em que foi escrito. Mesmo os processadores mais novos que acabam de chegar ao mercado ainda sentem os efeitos.

Na verdade, na segunda-feira, 22 de janeiro, a Intel retirou um de seus patches do Spectre porque estava causando problemas de reinicialização aleatória. A Intel sugeriu que os administradores de rede simplesmente retrocedam quaisquer atualizações já instaladas, com o vice-presidente executivo da Intel, Neil Shenoy, dizendo: "Peço desculpas por qualquer interrupção que essa mudança de orientação possa causar". VMware, Lenovo e Dell fizeram anúncios semelhantes ao mesmo Tempo.

Então, no final de janeiro, a Microsoft também anunciou que os patches de Spectre e Meltdown para o Windows 10 estavam comprometendo o desempenho e causando erros fatais aleatórios, confirmando que as correções de segurança estavam com defeito. Ah, e a Apple também retraiu alegações sobre proteções para máquinas antigas, liberando uma infinidade de remendos para High Sierra, Sierra e El Capitan.

Linus e Linux

Linus Torvalds, o criador e principal desenvolvedor do kernel do Linux, permanece altamente crítico em relação ao processo inteiro de correção do Specter / Meltdown (o que é um kernel, de qualquer forma? O Kernel do Linux: uma explicação em termos leigos O Kernel do Linux: Uma Explicação nos Termos de Layman Existe apenas uma coisa de facto que as distribuições Linux têm em comum: o kernel do Linux, mas embora muitas vezes se fale, muitas pessoas não sabem exatamente o que faz. Na verdade, Torvalds chegou a declarar os patches da Intel como "COMPLETE E UTTER LASH". Você pode ler o resto do discurso dele - e vale a pena ler.

O texto é um pouco carregado de jargão, então eu farei o meu melhor para explicar isso, simplesmente.

Linus analisou os patches. Ele descobriu que a Intel estava tentando fazer com que os patches de segurança fossem opcionais, assim como os baseados no sistema operacional, para que eles não precisassem reformular completamente o design da CPU (que é a única opção para segurança real - explicarei por quê). Em vez de emitir dois patches em que um ativa os patches de segurança e um segundo que implementa as correções no kernel.

Em vez disso, Torvalds alega que a Intel está forçando os dois juntos a encobrir os sucessos de desempenho, permitindo que o usuário opte por sua CPU para a correção e fazendo com que a performance atinja a decisão dos clientes, ao invés da Intel tomar a crítica . Além disso, se e quando os usuários inicializarem um sistema operacional antigo que nunca conheceu o patch, eles ficarão instantaneamente vulneráveis.

Em 29 de janeiro, o kernel do Linux 4.15 foi disponibilizado, apresentando novos recursos de segurança expandidos em CPUs Intel e AMD em dispositivos Linux. E enquanto Linus Torvalds rant estava focado no Linux, está claro que os patches da Intel não estavam prontos para qualquer sistema operacional.

Atualizações Microsoft Out-of-Band

Como mencionado acima, a Microsoft também está insatisfeita com a abordagem da Intel Como proteger o Windows de ameaças de segurança de fusão e espectros Como proteger o Windows de ameaças de segurança de fusão e espectros O colapso e o espectro são as principais ameaças à segurança que afetam bilhões de dispositivos. Descubra se o seu computador com Windows está afetado e o que você pode fazer. Leia mais sobre os patches de segurança. Tanto que rompeu com a abordagem tradicional do Patch Tuesday à maioria dos patches de segurança, em vez de emitir uma atualização de segurança incomparável. O patch da Microsoft simplesmente desativa a variante Specter 2, em testemunho de quão ruim é o patch da Intel.

O novo patch está disponível através do Catálogo do Microsoft Update.

Como alternativa, os usuários que desejarem percorrer a rota de correção manual devem ler o documento de Orientação do cliente do Microsoft Windows para obter conselhos sobre as alterações de registro um tanto complicadas.

O que sobre a China?

Apesar de a Intel ter esquecido um relatório recente (apesar de expor a maior parte dos computadores do mundo, os lucros da Intel avançam muito bem), a Intel recebeu mais críticas por divulgar o Meltdown e o Specter a grandes clientes chineses como a Alibaba e a Lenovo. disse ao governo dos EUA.

Na verdade, várias grandes agências dos EUA só foram informadas sobre Espectro e Colapso quando os relatórios foram divulgados, em vez de qualquer processo de notificação de pré-divulgação. E, embora não haja indicação de que as informações tenham sido usadas de forma inadequada (por exemplo, passadas e usadas pelo governo chinês), isso levanta preocupações significativas sobre as escolhas da Intel sobre quem informar.

Dada a profundidade e a escala da vigilância chinesa na Internet, parece totalmente improvável que o governo chinês não estivesse ciente das vulnerabilidades diante do governo dos EUA.

Correções reais para o espectro e o colapso nunca vão acontecer?

Os patches de segurança são, realisticamente, uma solução temporária. O ônus não deve recair sobre os consumidores para ativar os patches de bloqueio de vulnerabilidade, quanto mais decidir sobre a compensação entre problemas de segurança no nível do kernel e ocorrências de desempenho da CPU. É simplesmente injusto, muito menos completamente antiético.

Parte dos relatórios financeiros da Intel contava com informações do CEO Brian Krzanich, que prometeu que chips com verdadeiros ajustes de hardware começariam a ser entregues este ano. Infelizmente, Krzanich não elaborou o que essa afirmação ousada significava.

No entanto, como Krzanich confirmou que a Intel planeja continuar desenvolvendo seus produtos de 14 nm (CPUs Intel a partir de 2014 - Kaby Lake, Coffee Lake, Skylake, etc.) ao longo de 2018. Isso cria possibilidades: “silício” corrige a geração atual. CPUs e correções para os próximos processadores Cannon Lake, ou um ou outro.

Além disso, ninguém está claro exatamente o que as correções implicarão. A abordagem atual de microcódigo e solução alternativa claramente não está funcionando. Dado mais tempo para o desenvolvimento, as versões com maior desempenho e melhor codificação seriam melhoradas? Ou a Intel aceitará que suas CPUs precisem de modificações em um nível muito mais profundo?

Uma coisa é certa, no entanto. Apesar dessa monumental vulnerabilidade que afeta tantos dispositivos, as vendas da Intel provavelmente aumentarão à medida que grandes corporações, empresas e consumidores saltem do hardware afetado quando a nova geração, presumivelmente segura, chegar.

O que você acha do Specter and Meltdown? Isso levou você a considerar comprar um novo PC em 2018? Nos informe!