Contas do Twitter são alvos suculentos para golpistas e malware Qual é a diferença entre um worm, um trojan e um vírus? [MakeUseOf explica] Qual é a diferença entre um worm, um trojan e um vírus? [MakeUseOf Explains] Algumas pessoas chamam qualquer tipo de software malicioso de "vírus de computador", mas isso não é exato. Vírus, worms e trojans são tipos diferentes de software malicioso com diferentes comportamentos. Em particular, eles se espalharam em muito ... Leia Mais distribuidores. Uma vez que alguém comprometa sua conta no Twitter, eles podem enviar tweets com links para golpes e malware, bombardeando seus seguidores com seu lixo. Reforce a segurança da sua conta do Twitter e evite que ela seja usada para atacar seus seguidores com essas dicas.

Contas do Twitter são alvos suculentos para golpistas e malware Qual é a diferença entre um worm, um trojan e um vírus? [MakeUseOf explica] Qual é a diferença entre um worm, um trojan e um vírus? [MakeUseOf Explains] Algumas pessoas chamam qualquer tipo de software malicioso de "vírus de computador", mas isso não é exato. Vírus, worms e trojans são tipos diferentes de software malicioso com diferentes comportamentos. Em particular, eles se espalharam em muito ... Leia Mais distribuidores. Uma vez que alguém comprometa sua conta no Twitter, eles podem enviar tweets com links para golpes e malware, bombardeando seus seguidores com seu lixo. Reforce a segurança da sua conta do Twitter e evite que ela seja usada para atacar seus seguidores com essas dicas.

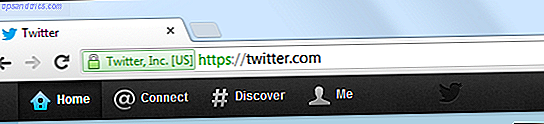

Twitter melhorou a segurança ao longo do tempo, permitindo HTTPS O que é HTTPS e como ativar conexões seguras por padrão O que é HTTPS e como ativar conexões seguras por padrão As preocupações de segurança estão se espalhando por toda parte e atingiram a vanguarda da maioria das pessoas. Termos como antivírus ou firewall não são mais um vocabulário estranho e não são apenas entendidos, mas também usados por ... Leia mais para todos (você não pode mais desistir disso), mas ainda há muitas coisas que você pode fazer para proteja sua conta do Twitter. Infelizmente, o Twitter ainda não oferece autenticação de dois fatores O que é autenticação de dois fatores e por que você deve usá-la O que é autenticação de dois fatores e por que você deve usá-la A autenticação de dois fatores (2FA) é um método de segurança que requer duas maneiras diferentes de provar sua identidade. É comumente usado na vida cotidiana. Por exemplo, pagando com um cartão de crédito, não só exige o cartão, ... Leia Mais.

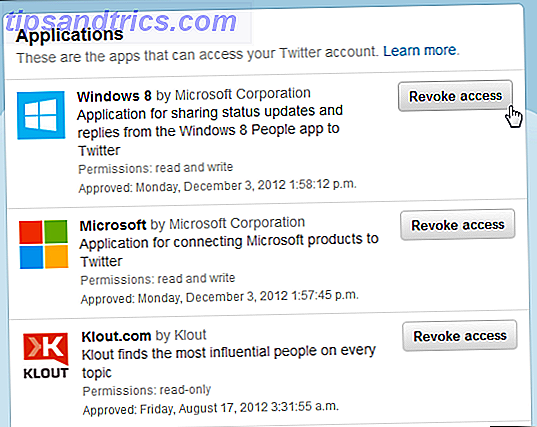

Gerenciar aplicativos de terceiros

Quando você permite que um aplicativo de terceiros acesse sua conta do Twitter, o Twitter se lembra disso e sempre permite que o aplicativo se conecte no futuro. Você deve selecionar os aplicativos de terceiros que usa com cuidado - alguns aplicativos solicitam permissão para enviar tweets e mensagens diretas. Se o aplicativo for malicioso ou ficar comprometido no futuro, ele poderá usar sua conta do Twitter para enviar mensagens de spam.

Para gerenciar os aplicativos que permitiram o acesso à sua conta, clique na guia Aplicativos na página de configurações. Use o botão de acesso Revogar para desativar o acesso a aplicativos que você não usa mais.

Não reutilize senhas

O conselho padrão para usar uma senha forte ainda se aplica, mas é importante não reutilizar as senhas. Se você usa a mesma senha para sua conta do Twitter como para outros serviços, é possível que um vazamento de segurança em outro serviço possa expor sua senha e permitir que pessoas mal-intencionadas acessem sua conta. Este não é apenas um problema teórico - houve uma longa série de vazamentos de senhas em sites tão grandes quanto o Yahoo !, o LinkedIn e o eHarmony. Muitas pessoas tiveram contas em vários sites roubadas porque reutilizaram uma senha que se tornou de conhecimento público.

Você pode alterar sua senha do Twitter a partir da página Senha nas configurações da conta do Twitter.

Para ajudar a gerenciar todas essas senhas exclusivas e simplificar sua vida, decida sobre uma estratégia de gerenciamento de senhas. Use uma estratégia de gerenciamento de senhas para simplificar sua vida. use uma senha forte contendo números, letras e caracteres especiais; altere-o regularmente; venha com uma senha completamente original para cada conta, etc .... Leia mais.

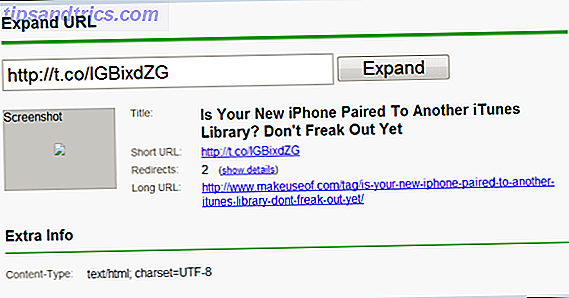

Use um expansor de URL

As restrições de caracteres do Twitter significam que muitas pessoas usam encurtadores de URL, como bit.ly, para compartilhar URLs. Em vez de ver um link como http://badwebsite.biz/scam, você verá algo como http://bit.ly/ABcd. Você não vai descobrir onde o link vai antes de clicar nele.

Você pode usar um expansor de URL para "desassociar" esses URLs curtos, revelando o endereço completo para o qual eles vão sem antes clicar no link. Existem dois tipos diferentes de expansores de URL que você pode usar - um baseado na Web que permite que você copie e cole links em uma página da Web ou em uma extensão do navegador que desmarte automaticamente os links no Twitter depois de instalá-los.

LongURL é um bom expansor de URL baseado na web. Para mais opções, leia: Revelar para onde os links curtos realmente vão para esses expansores de URL Revelar para onde os links curtos realmente vão para esses expansores de URL Revelar para onde os links curtos realmente vão para esses expansores de URL Há alguns anos, eu nem sabia o que foi um URL abreviado. Hoje, é tudo que você vê, em todo lugar, o tempo todo. A rápida ascensão do Twitter trouxe uma necessidade sem fim de usar como poucos ... Leia mais

Cuidado com o phishing

Você deve acessar o Twitter digitando twitter.com em sua barra de endereços ou usando um marcador em vez de clicar em links em outras páginas da web. Certifique-se de que sua barra de endereços diz twitter.com, e não algo sorrateiro como o twitter.com.ru.

(Sim, temos links para várias páginas de configurações do Twitter neste artigo para ajudá-lo - mas não confie em ninguém online. Verifique sua barra de endereço e certifique-se de acabar no twitter.com depois de clicar nelas; é uma boa prática.)

Se você inesperadamente ver uma página de login do Twitter depois de clicar em um link no Twitter - ou em qualquer outro lugar na web - não basta digitar sua senha. Verifique se você está realmente no twitter.com.

Leia mais: O que exatamente é phishing e quais técnicas são usadas pelos golpistas? O que exatamente é phishing e quais técnicas são usadas pelos golpistas? O que exatamente é phishing e quais técnicas são usadas pelos golpistas? Eu nunca fui fã de pesca. Isto é principalmente por causa de uma expedição adiantada onde meu primo conseguiu pegar dois peixes enquanto eu peguei o zip. Semelhante à pesca da vida real, os golpes de phishing não são ... Saiba Mais

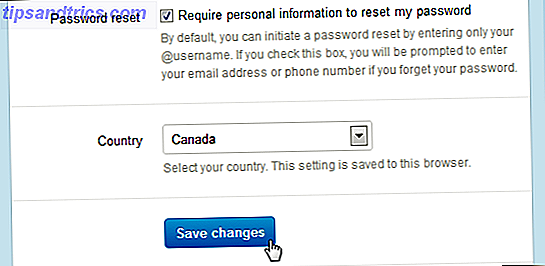

Restringir redefinições de senha

O Twitter permite que qualquer pessoa inicie uma redefinição de senha para sua conta simplesmente digitando seu @nome de usuário. Você receberá um email de redefinição de senha, se isso ocorrer. Se você acidentalmente clicar no link no e-mail, sua senha será redefinida. Para bloquear esse recurso, especialmente útil se você estiver recebendo e-mails de redefinição de senha que outras pessoas estão iniciando, abra a página de configurações da conta do Twitter.

Role para baixo até a parte inferior da página e ative a caixa de seleção Exigir informações pessoais para redefinir minha senha à direita de Redefinição de senha. Você terá que digitar seu endereço de e-mail ou número de telefone para iniciar uma redefinição de senha.

Melhore o seu navegador e segurança do computador

Supondo que você esteja acessando o Twitter de um navegador da Web em seu computador, a segurança do seu navegador permitirá que você clique em links em tweets sem se preocupar. Aqui estão as coisas que você pode fazer:

- Mantenha seu navegador atualizado. Novos navegadores são configurados para atualizar-se automaticamente nos dias de hoje, então você deve ser bom contanto que não esteja usando o Internet Explorer 6 Se ainda estiver usando o IE6 Você é um problema [Opinião] Se ainda estiver usando o IE6 Um problema [Opinião] O IE6 foi o melhor dos melhores quando saiu da fábrica de software da Microsoft. Por causa disso, foi capaz de alcançar o recorde de 95% de participação no mercado de navegadores no auge da ... Leia Mais ou desabilitando essas atualizações automáticas.

- Verifique se os plug-ins do seu navegador estão completamente atualizados. Você pode verificar seus plugins instalados aqui. Considere desinstalar plug-ins que você nunca usa, como o plug-in Java Is Java Unsafe & Should You Disable It? Java não é seguro e você deve desativá-lo? O plug-in Java da Oracle tornou-se cada vez menos comum na Web, mas tornou-se cada vez mais comum nas notícias. Se o Java está permitindo que mais de 600.000 Macs sejam infectados ou o Oracle esteja ... Leia Mais.

- Use um antivírus. Se você não tem um antivírus instalado no seu computador, você pode baixar alguns ótimos gratuitamente. Comparação gratuita com o antivírus: 5 opções populares: Toe-To-Toe Free Anti-Virus: 5 escolhas populares Toe-To- Toe Qual é o melhor antivírus gratuito? Esta é uma das perguntas mais comuns que recebemos no MakeUseOf. As pessoas querem ser protegidas, mas não querem pagar uma taxa anual ou usar ... Leia mais (mas certifique-se de instalar apenas uma!).

- Atualize seu sistema operacional regularmente. Definir o Windows Update para instalar atualizações automaticamente Por que os aplicativos me atrapalham para atualizar e devo ouvir? [Windows] Por que os aplicativos me atrapalham para atualizar e devo ouvir? [Windows] As notificações de atualização de software parecem ser uma companhia constante em todos os computadores. Todo aplicativo quer atualizar regularmente e nos incomodam com notificações até que cedermos e atualizarmos. Essas notificações podem ser inconvenientes, especialmente ... Leia mais - ou pelo menos o avise sobre novas atualizações - se estiver usando o Windows.

Dar uma mãozinha

Se você já viu um amigo enviar um tweet ou uma mensagem direta com aparência maliciosa, entre em contato e informe que sua conta foi comprometida.

Seja a conta do seu amigo ou a sua conta, siga as instruções do Twitter para se recuperar de uma conta comprometida: altere sua senha, revogue conexões com aplicativos de terceiros e adicione a nova senha aos aplicativos do Twitter que você usa.

Para mais informações sobre o Twitter, baixe nosso guia completo para o Twitter e o Twitter.

Você já teve sua conta do Twitter comprometida? Você tem alguma outra dica para proteger sua conta do Twitter? Chime nos comentários!