Temos sido consistentemente claros neste site - o hardware da Apple não é mais um refúgio seguro Mac Malware é real, Reddit proíbe o racismo ... [Tech News Digest] Mac Malware é real, Reddit proíbe o racismo ... [Tech News Digest] Desmascarando o malware para Mac, a fileira do racismo do Reddit, os usuários da Apple Music, o YouTube se move a partir de 301+, Destiny lança Dinklage e o drone The Human Torch. Leia mais sobre hackers, malware, ransomware e outras ameaças cibernéticas.

Se você usa hardware da Apple, como Macs e iPhones, ou software como o QuickTime, sem as devidas precauções, você é tão vulnerável quanto as pessoas que dependem do Windows e de seus programas associados.

Com isso em mente, analisamos algumas das mais recentes ameaças de que você precisa estar ciente…

Tempo rápido

A maior notícia relacionada à Apple Google Abandons XP e Vista, Desinstalar o QuickTime para Windows ... [Tech News Digest] Google Abandons XP e Vista, desinstalar o QuickTime para Windows ... [Tech News Digest] O Google Chrome não suporta mais XP & Vista, o QuickTime no Windows é vulnerável, o teclado Word Flow da Microsoft chega ao iOS, o Vine facilita a visualização do conteúdo e a abertura do Game of Thrones em 360 ... Leia mais de 2016 é a decisão da empresa de acabar com o suporte do Windows versão do QuickTime.

O QuickTime é o software de reprodução de multimídia da Apple. Já existe há mais de 25 anos e vem pré-instalado em todas as máquinas com OS X.

A descontinuação da versão do Windows não deve ser uma surpresa. O último lançamento - o QuickTime 7 - chegou ao mercado há 11 anos, e a Apple vem fazendo atualizações incrementais desde então (a título de comparação, os Macs agora executam a versão 10.4).

A história foi catapultada para as manchetes no início de abril de 2016, quando pesquisadores da Trend Micro encontraram duas vulnerabilidades críticas. A Apple, que já havia anunciado que o suporte para a versão do Windows seria descontinuada, confirmou que as vulnerabilidades não seriam corrigidas.

Ambas as falhas são “vulnerabilidades de execução remota de código de corrupção de heap”. Em termos leigos, isso significa que um hacker pode comprometer remotamente uma máquina se um vídeo malicioso for reproduzido pelo usuário.

Até o governo dos EUA se envolveu na situação; a Equipe de Prontidão de Emergência do Computador do Departamento de Segurança Interna dos EUA (US-CERT) disse o seguinte:

“Os sistemas de computador que executam software não suportado estão expostos a perigos elevados de segurança cibernética, como aumento dos riscos de ataques mal-intencionados ou perda eletrônica de dados. A exploração das vulnerabilidades do QuickTime for Windows pode permitir que atacantes remotos controlem os sistemas afetados.

Consequências negativas potenciais incluem perda de confidencialidade, integridade ou disponibilidade de dados, bem como danos a recursos do sistema ou ativos de negócios. A única atenuação disponível é desinstalar o QuickTime for Windows. ”

Preocupante, não é tão simples para alguns usuários - especialmente aqueles que confiam no software da Adobe Seu Guia para Escolher o Produto Adobe correto Seu Guia para Escolher o Produto Adobe Adequado Quando a maioria das pessoas pensa na Adobe, elas pensam em Photoshop ou Acrobat Reader. Mas a empresa tem uma infinidade de outros pacotes de software úteis que a maioria das pessoas não conhece. Consulte Mais informação . O Adobe After Effects (a ferramenta padrão do setor para composição de vídeo) confia no QuickTime, e a empresa anunciou que outros produtos também foram afetados.

“A Adobe tem trabalhado intensamente na remoção de dependências do QuickTime em seus aplicativos profissionais de vídeo, áudio e imagem digital e a decodificação nativa de muitos formatos .mov está disponível atualmente.

“Infelizmente, existem alguns codecs que permanecem dependentes do QuickTime sendo instalado no Windows, mais notavelmente o Apple ProRes. Sabemos como esse formato é comum em muitos fluxos de trabalho, e continuamos trabalhando muito para melhorar essa situação, mas não temos um prazo estimado para decodificação nativa atualmente. ”

Isso significa que os usuários da Creative Cloud enfrentam uma escolha difícil: manter o QuickTime instalado e abrir-se para ameaças de segurança ou excluí-lo e perder a capacidade de editar vídeos.

É um desastre.

Scam ID da Apple

A ID Apple de um usuário é a principal maneira pela qual eles interagem com os serviços e produtos da Apple. A App Store, a iTunes Store, o iCloud, o iMessage, a Apple Online Store e o FaceTime dependem disso.

É muito importante, portanto, estar vigilante contra o acesso não autorizado - uma pessoa que tenha suas credenciais teria acesso aos backups, contatos, fotos e muito mais do seu dispositivo.

Infelizmente, os hackers perceberam seu valor.

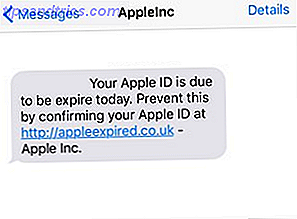

No início de abril, as pessoas começaram a receber mensagens de texto do “AppleInc”. A mensagem avisou que o ID Apple da pessoa estava prestes a expirar e que precisava seguir um link para resolver o problema.

Alguém que clicou no link seria redirecionado para um modelo muito convincente da página inicial da Apple ID e seria solicitado a digitar o login da Apple ID. Se o fizessem, eles receberiam uma tela dizendo que a conta estava bloqueada e mais detalhes eram necessários. Não é novidade que esses "detalhes adicionais" incluem nome, endereço, data de nascimento, número de telefone e detalhes do cartão de crédito. Até ofereceu uma “pergunta de segurança” - pedindo o nome de solteira da sua mãe, o número da carteira de habilitação ou o número do passaporte.

Felizmente, existem algumas coisas que você pode fazer para garantir que você fique seguro desse esquema em particular:

1. Seja vigilante - se uma mensagem parece suspeita, provavelmente é.

2. Verifique o URL. Os serviços oficiais da Apple quase sempre incluirão o domínio real da empresa (Apple.com). A página genuína da Apple ID é AppleID.Apple.com.

3. Em caso de dúvida, entre em contato diretamente com a Apple por telefone.

Mac OS X Ransomware

Em março, aprendemos sobre o ransomware KeRanger. De acordo com pesquisadores da Palo Alto Networks, foi o primeiro uso registrado de ransomware funcional contra Macs Mac User With Ransomware? Como remover facilmente esta ameaça "Malware" Usuário Mac com Ransomware? Como remover facilmente esta ameaça "Malware" O FBI Ransomware não afetou apenas os usuários do Windows; Donos de Mac foram enganados para pagar. Ironicamente, no entanto, a versão do OSX não era realmente malware, mas apenas um popup de navegador que é facilmente removido. Leia mais e o sistema operacional OS X (um ransomware anterior descoberto em 2014 - chamado FileCoder - estava inacabado).

Para quem não sabe, o ransomware funciona restringindo o acesso a um computador e exigindo que a pessoa afetada pague uma taxa aos desenvolvedores do malware para remover a restrição. Acredita-se que os hackers estão ganhando centenas de milhões de dólares por ano com esses golpes.

O ransomware KeRanger se espalhou a partir de um instalador infectado para o popular cliente BitTorrent, transmissão de transmissão, transmissão de cliente leve BitTorrent, cliente leve BitTorrent Leia mais. Devido à natureza de código aberto do software, os especialistas acreditam que o site oficial foi comprometido e que os arquivos de instalação foram substituídos por versões maliciosas re-compiladas, embora isso não tenha sido provado.

Funcionou conectando-se com seus servidores de comando e controle através da rede Tor, após o que começou a criptografar documentos e arquivos de dados no sistema. Uma vez terminado, exigiu US $ 400 para descriptografar os arquivos.

Há um casal sobre aspectos deste vírus em particular. Em primeiro lugar, foi assinado com um certificado válido de desenvolvimento de aplicativos para Mac, permitindo que ele facilmente contornasse o sistema de proteção do Gatekeeper da Apple. Em segundo lugar, foi demonstrado que o malware ainda está em desenvolvimento; sinais posteriores sugerem que em breve começará a tentar criptografar os arquivos de backup do Time Machine, evitando assim que os usuários façam uma instalação limpa e recuperem seus dados perdidos.

A Transmission acaba de lançar uma versão livre de vírus de seu software, enquanto a Apple anunciou que havia revogado um certificado digital de um desenvolvedor legítimo da Apple, que permitia que o vírus ignorasse o Gatekeeper.

IPhones emparelhados

Esse problema é inteiramente da responsabilidade da própria Apple e pode ter conseqüências de longo alcance. Simplificando, a configuração manual da data do seu iPhone ou iPad para 1º de janeiro de 1970 abalará seu dispositivo. (ATENÇÃO - não faça isso, apenas confie em nós!).

O pesquisador Zach Straley descobriu a falha em fevereiro e a anunciou por meio de um vídeo em seu canal no YouTube.

O motivo pelo qual isso acontece não é totalmente entendido, mas acredita-se que o problema possa ser rastreado até as datas nas quais os certificados de segurança de criptografia são emitidos.

Embora possa parecer uma maneira hilária de brincar com seus amigos, a questão é na verdade muito mais séria. O motivo é duplo. Em primeiro lugar, os iDevices conectam-se automaticamente a redes sem fio que eles já viram antes - assim, se você entrar no “Hotspot” em um aeroporto, seu telefone se conectará automaticamente a qualquer rede chamada “Hotspot” no futuro sem lhe pedir. Em segundo lugar, os dispositivos iDevices verificam vários servidores NTP em todo o mundo para sincronizar seus relógios internos de data e hora.

Portanto, se um hacker falsificar um desses servidores NTP em sua própria rede Wi-Fi comumente denominada, eles poderão facilmente substituir o relógio do seu dispositivo. Surpreendentemente, os pesquisadores de segurança Patrick Kelley e Matt Harrigan descobriram que podiam usar dispositivos intermináveis com apenas US $ 120 de equipamento.

A Apple corrigiu a falha no iOS 9.3.1. Se você não está rodando, você precisa atualizar imediatamente - se não, você está vulnerável.

Falhas de DRM da Apple

DRM - ou “Digital Rights Management” - é usado para restringir o compartilhamento de hardware proprietário e obras protegidas por direitos autorais.

O DRM da Apple é chamado de FairPlay e é usado pelo iPhone, iPod, iPad, Apple TV, iTunes, iTunes Store e App Store. Infelizmente, ele foi explorado pelo malware AceDeceiver Cracked: AceDeceiver instala malware em iPhones de fábrica Cracked: AceDeceiver instala malware em iPhones de fábrica Um novo malware do iPhone é capaz de infectar iPhones configurados na fábrica sem que o usuário perceba, explorando falhas fundamentais no FairPlay da Apple Sistema DRM. Isso muda as coisas. Consulte Mais informação .

Ele utiliza uma técnica chamada “FairPlay Man-In-The-Middle (MITM)”. Esta é a mesma técnica que foi usada no passado para instalar aplicativos iOS pirateados com desconfiança, mas esta é a primeira vez que é usada para malware.

As pessoas por trás do ataque compram um aplicativo para o telefone em seus computadores, depois interceptam e salvam o código de autorização gerado. Softwares especialmente projetados, em seguida, simulam o comportamento do cliente iTunes e enganam os dispositivos iOS a pensarem que o aplicativo foi comprado pela vítima - permitindo, em última instância, que o hacker instale aplicativos maliciosos sem o conhecimento do usuário.

Entre julho de 2015 e fevereiro de 2016, três aplicativos na App Store foram considerados vulneráveis - cada um ignorou a revisão de código da Apple. As lojas de aplicativos são realmente seguras? Como o malware de smartphones é filtrado As lojas de aplicativos são realmente seguras? Como o malware de smartphones é filtrado A menos que você tenha feito o root ou tenha jailbroken, provavelmente você não tem malware no seu telefone. Vírus de smartphones são reais, mas as lojas de aplicativos fazem um bom trabalho em filtrá-los. Como eles fazem isso? Leia mais pelo menos sete vezes. Os aplicativos foram removidos desde então, mas isso não resolve o problema; os aplicativos só precisam estar disponíveis uma vez para o hacker obter um código e espalhar o malware.

Atualmente, o ataque só afeta vítimas na China. No entanto, acredita-se que o FairPlay MITM se tornará um vetor de ataque cada vez mais comum para iDevices não desbloqueados nos próximos meses e anos.

Quais ameaças você já encontrou?

Se você é um usuário da Apple, é muito importante entender as ameaças que enfrenta. Os dias de segurança na obscuridade desapareceram há muito tempo, e o hardware e o software da Apple são comprovadamente tão vulneráveis quanto os produtos de qualquer outra empresa.

Se você tiver um Mac, certifique-se de ter um bom antivírus. Opções do Apple Mac Antivirus que você deve considerar hoje Opções do Apple Mac Antivirus que você deve considerar hoje Até agora, você deve saber que os Macs precisam de software antivírus, mas qual deles você deve escolher? Esses nove pacotes de segurança ajudarão você a ficar livre de vírus, trojans e todos os outros tipos de malware. Leia mais instalado. Se você possui um iPhone, fique extremamente atento a quais jogos e aplicativos você faz o download - especialmente se eles não forem publicados por desenvolvedores convencionais. A falta de precaução certamente acabará em desastre em algum momento.

Você já foi vítima de algum malware da Apple? Talvez você esteja preso no meio da situação do Adobe-vs-QuickTime? Ou você ainda é ingênuo o suficiente para acreditar que estará seguro?

Como sempre, adoraríamos ouvir de você. Você pode nos deixar seus pensamentos e opiniões na seção de comentários abaixo.