Felizmente, os vazamentos de fotos de celebridades dos últimos meses parecem ter passado. Este evento Apple investiga celebridades nus, YouTube introduz Tip Jar e muito mais ... [Tech News Digest] Apple investiga celebridades nus, YouTube introduz Tip Jar e muito mais ... [Tech News Digest] Além disso, olhando para a frente para a desaceleração da Internet, O Windows XP fica 1% mais perto da morte, joga Star Citizen gratuitamente, o novo navegador da Web Raspberry Pi e os wearables que evitamos por pouco. Leia mais - conhecido como The Fappening, Celebgate e uma variedade de outros nomes - viu cerca de 500 fotos indecentes de celebridades, incluindo Jennifer Lawrence, Mary Elizabeth Winstead e Kaley Cuoco, vazaram para o público on-line.

Essa forma de invasão poderia ter acontecido com qualquer pessoa, e provavelmente já aconteceu em algum momento - você simplesmente não a ouve quando apenas alguns plebeus são afetados. Espero que você nunca tenha que experimentar um evento tão embaraçoso; Se você seguir estas dicas, você não vai.

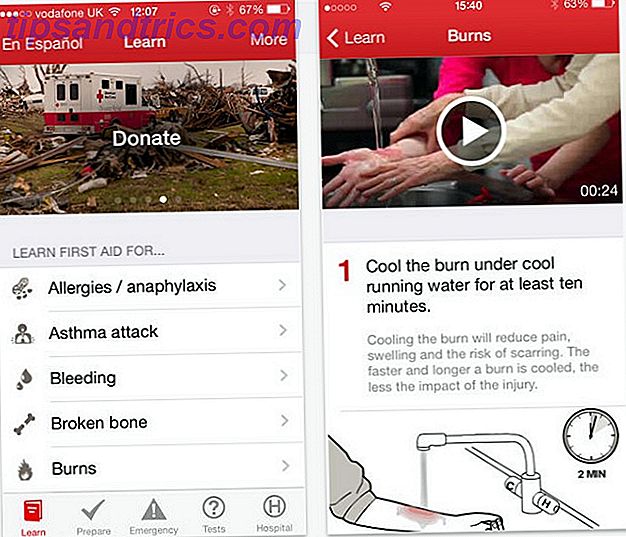

Veja o que você salva no primeiro lugar

Tem havido muito debate sobre isso, e a intenção aqui não é culpar as vítimas. No entanto, é importante lembrar que, se não houver fotos nuas (ou qualquer outro tipo de arquivo incriminador) no seu telefone, elas não poderão ser roubadas por outras pessoas. Mesmo com um aplicativo seguro de mensagens 6 Proteja os aplicativos de mensagens do iOS que levam a privacidade muito a sério 6 Proteja os aplicativos de mensagens do iOS que levam a privacidade muito a sério Não admira que suas mensagens sejam lidas por pessoas indesejadas? Obtenha um aplicativo de mensagens seguras e não se preocupe mais. Leia mais, você não tem garantia de proteção. Ao usar o Snapchat, o mensageiro de imagem descartável Enviar Self-Destructing Risqué fotos e vídeos com Snapchat [iOS & Android] Enviar Self-Destructing risqué fotos e vídeos com Snapchat [iOS & Android] Então você quer texto alguém um flirty privado ou foto pateta ou vídeo de si mesmo, mas você sabe que imagens e vídeos podem ser compartilhados e circulados na Internet muito rapidamente. Bem, ... Leia mais, por exemplo, todo o destinatário de uma foto ilícita tem que fazer é tirar uma captura de tela O guia final sobre como tirar uma captura de tela O guia final sobre como tirar uma captura de tela Era um processo simples e direto, e seria o mesmo em todas as plataformas que encontrassem. Bem, eles estariam errados. O processo de tirar screenshots ... Leia mais; então quem sabe onde vai se espalhar?

Para esse fim, tenha cuidado com o que está nos seus dispositivos. Se você precisar manter algo potencialmente embaraçoso, certifique-se de criptografá-los em seu telefone Como criptografar dados em seu smartphone Como criptografar dados em seu smartphone Com o escândalo da Prism-Verizon, o que supostamente vem acontecendo é que os Estados Unidos da América Nacional Agência de Segurança (NSA) tem sido mineração de dados. Ou seja, eles passaram pelos registros de chamadas de ... Leia mais; Chris deu quatro razões pelas quais a criptografia é uma boa idéia Não apenas para paranóicos: 4 razões para criptografar sua vida digital Não apenas para paranóicos: 4 razões para criptografar sua vida digital Criptografia não é apenas para teóricos da conspiração paranóica, nem é apenas para geeks de tecnologia. Criptografia é algo que todo usuário de computador pode se beneficiar. Os sites de tecnologia escrevem sobre como você pode criptografar sua vida digital, mas ... Leia Mais caso precise de mais convincente.

Mantenha senhas fortes e acesso restrito

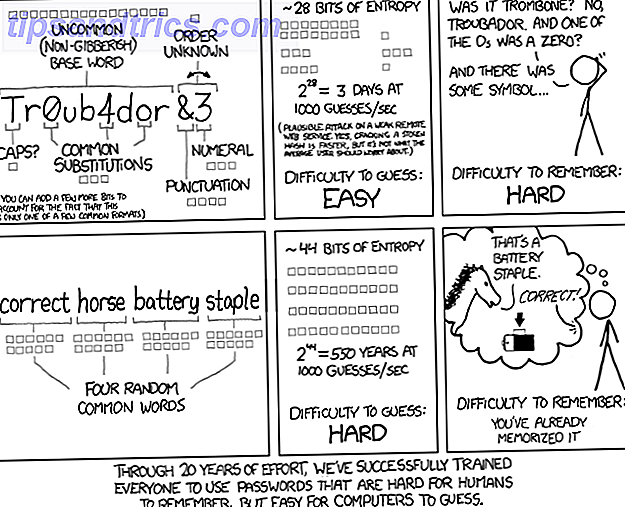

Inicialmente, o iCloud foi responsabilizado pelos vazamentos de fotos, mas mais tarde foi decidido que o ataque era direcionado a nomes de usuário, senhas e questões de segurança. Como criar uma pergunta de segurança que ninguém mais pode adivinhar Como criar uma pergunta de segurança que ninguém mais Pode Adivinhar Nas últimas semanas, escrevi muito sobre como tornar as contas online recuperáveis. Uma opção de segurança típica é configurar uma questão de segurança. Enquanto isso potencialmente fornece uma maneira rápida e fácil de ... Leia Mais. Isso nos diz que o serviço em que as imagens foram armazenadas não era o culpado, mas que o perpetrador provavelmente poderia entrar em contas. Portanto, é importante tornar suas senhas o mais herméticas possível.

Se você precisar de algum conselho sobre como aumentar suas senhas, comparamos métodos de gerenciamento de senhas. 5 Ferramentas de gerenciamento de senhas comparadas: Encontre o que é perfeito para você 5 Ferramentas de gerenciamento de senhas comparadas: Encontre o que é perfeito para você Escolhendo algum tipo de senha estratégia de gerenciamento para lidar com a enorme quantidade de senhas que precisamos é crucial. Se você é como a maioria das pessoas, provavelmente armazena suas senhas em seu cérebro. Para lembrá-los ... Leia Mais; LastPass é uma ferramenta incrível para simplificar o processo de senha, ou se você preferir a maneira antiga certifique-se de seguir dicas para criar uma senha memorável ainda forte 6 Dicas para criar uma senha inquebrável que você pode lembrar 6 dicas para criar uma senha inquebrável Que você pode lembrar Se suas senhas não são únicas e inquebráveis, é melhor abrir a porta da frente e convidar os ladrões para almoçar. Consulte Mais informação .

Embora estejamos falando sobre senhas, é importante garantir que você as guarde para si mesmo. Se você não confiar em alguém com o número do seu cartão de crédito, não compartilhe senhas com eles. Obviamente, seu cônjuge é um caso especial, mas isso deve ser raro.

Se você já passou por essas informações pessoais antes, faça um favor e mude suas senhas. Você não precisa ser hipersensível e mudá-los uma vez por semana ou qualquer outra coisa, mas é uma boa ideia se você foi negligente no passado.

Tire proveito da autenticação de dois fatores

Autenticação de dois fatores O que é autenticação de dois fatores e por que você deve usá-la O que é autenticação de dois fatores e por que você deve usá-la A autenticação de dois fatores (2FA) é um método de segurança que exige duas maneiras diferentes de provar sua identidade. . É comumente usado na vida cotidiana. Por exemplo, pagar com um cartão de crédito não requer apenas o cartão, ... Leia Mais adiciona uma camada adicional de segurança a qualquer conta que o suporte. Além de sua senha (algo que você sabe), para obter acesso à sua conta, alguém deve ter um código do seu telefone (algo que você tem). Não é 100% à prova de balas, e pode parecer inconveniente no começo, mas a segurança adicional que ele traz vale bem qualquer aborrecimento pequeno. Se uma pessoa com má intenção violar sua senha, ela ainda será bloqueada sem um código.

Escrevemos sobre os serviços mais importantes para habilitar a autenticação de dois fatores Bloqueie esses serviços agora com autenticação de dois fatores Bloqueie esses serviços agora com autenticação de dois fatores A autenticação de dois fatores é a maneira inteligente de proteger suas contas online. Vamos dar uma olhada em alguns dos serviços que você pode bloquear com melhor segurança. Leia mais e recomende o uso de Authy como sua principal Verificação em duas etapas pode ser menos irritante? Quatro ataques secretos garantidos para melhorar a segurança A verificação em duas etapas pode ser menos irritante? Quatro ataques secretos garantidos para melhorar a segurança Você quer segurança de conta à prova de bala? Eu sugiro habilitar o que é chamado de autenticação "de dois fatores". Leia mais aplicativo gerador de código. Finalmente, se você estiver interessado, o TwoFactorAuth.org lista os detalhes completos da compatibilidade de dois fatores para centenas de sites; seu banco ou sites de varejo favoritos podem oferecer também!

Fique encarregado de suas contas

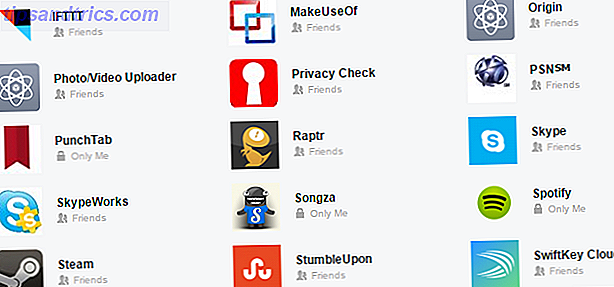

Não é segredo que o Facebook muda o seu funcionamento Facebook muda o seu feed de notícias, Apple protege a sua privacidade e muito mais ... [Tech News Digest] Facebook muda o seu feed de notícias, a Apple protege a sua privacidade e muito mais ... [Tech News Digest Também, o Twitpic vive, a Amazon compra. Compre, o BlackBerry imita o Porsche, o Aubrey Plaza é o Grumpy Cat e o iPhone 6 cai. Leia Mais frequentemente, e isso infelizmente inclui configurações de privacidade. Por isso, você precisa ficar atento e verificar o que está compartilhando regularmente; Novo menu de privacidade do Facebook Verifique se você está seguro com as novas configurações de privacidade do Facebook: um guia completo Verifique se você está seguro com as novas configurações de privacidade do Facebook: um guia completo O Facebook também significa duas outras coisas: alterações freqüentes e privacidade. Se há uma coisa que aprendemos sobre o Facebook, é que eles não estão realmente preocupados com o que gostamos ou com nossa privacidade. Nem deveriam ... Read More ajuda, mas também pode mudar. Você adicionou algum aplicativo de terceiros? Em caso afirmativo, vá para seus aplicativos permitidos no Facebook e verifique se a lista é segura e atual. Qualquer entrada que você não tenha usado em algum momento ou que nunca tenha ouvido falar antes deve ser lançada.

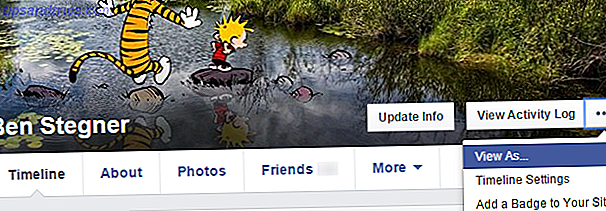

Quanto mais informações sobre você e as fotos que você compartilha com o público, maior a chance de sua segurança ser violada. Não há nada de errado em compartilhar no Facebook ou em outras mídias sociais; só não se esqueça de conhecer o seu público. Repasse sua lista de amigos uma vez por mês para ter certeza de que você não aceitou pedidos Pedidos de amizade no Facebook: Regras não escritas e configurações ocultas Solicitações de amigos no Facebook: regras não escritas e configurações ocultas No Facebook, erros inocentes podem levar a consequências drásticas. Noviços enfrentam muitos obstáculos. Mas com as nossas dicas de pedidos de amigos no Facebook, você pode evitar punições não intencionais. Leia mais de alguém estranho ou alguém que você não conhece bem. Um bom teste do seu atual estado de privacidade é encontrado em sua linha de tempo: clique no menu de três pontos à direita de Exibir registro de atividades e escolha Exibir como… para ver como sua página se parece com o público.

Outra boa idéia é o próprio Google Google Desafio do Google Yourself [INFOGRAPHIC] Desafio do Google Yourself [INFOGRAPHIC] Eles o chamam de "ego surfing" - quando você se senta em frente ao computador, acessa o Google (ou qualquer mecanismo de pesquisa de sua preferência) e descubra quais informações existem sobre você on-line. Eu ... Leia Mais ocasionalmente. Conhecer os primeiros resultados que surgem quando alguém está procurando por você ajuda a estimar o quanto de seus dados pessoais está imediatamente acessível. Se você encontrar algo que não queira, identifique o site em que ele está localizado e corrija-o o mais rápido possível.

Vamos dar um exemplo de um hack real para ilustrar outro ponto. Scarlett Johannson foi uma vítima há alguns anos, e seu hacker usou a função Forgot Password (Esqueceu-se da senha ) junto com informações da Internet prontamente acessíveis para acessar sua conta. Enquanto ele estava, ele configurou o encaminhamento para enviar todas as mensagens de sua caixa de entrada para um endereço de e-mail que ele pudesse monitorar. Isso permitiu que ele continuasse a ler suas mensagens, mesmo que ela tivesse mudado sua senha.

A lição aqui é manter um olho em suas mensagens enviadas em todos os sites. Você é certamente visto um golpe de mídia social 5 Maneiras de Spot Scams Social Media & Rogue Apps 5 Maneiras de Spot Scams Social Media & Rogue Apps Facebook é uma plataforma enorme para todos os tipos de golpes. Limpar depois de cair para um é uma dor; Vamos dar uma olhada em algumas maneiras de identificá-las e evitá-las. Leia mais onde a conta de um amigo está comprometida e envia um link para algum site de lixo ou pior. Muitas vezes, as pessoas não têm idéia de que isso aconteceu até que seus amigos falem, e alguém que não é especializado em tecnologia já pode ter caído nessa situação. Seja diligente e tenha certeza de que ninguém está usando sua conta silenciosamente.

Você! = Jennifer Lawrence

Com essas dicas, é muito menos provável que você se torne uma vítima de invasão de privacidade. Como você provavelmente não é uma pessoa conhecida como essas mulheres, há menos risco, mas saiba que você ainda é um alvo, independentemente disso.

Agora que você se protegeu, sente-se e aproveite a tomada mais leve: os tweets mais engraçados sobre as celebridades nus vazam. Tweets titulantes: As 18 reações mais engraçadas ao vazamento de celebridades nus [Web Estranha e Maravilhosa] Tweets Titulantes: As 18 Reações Mais Engraçadas Para a celebridade Nudes Leak [Weird & Maravilhosa Web] Opiniões sobre esta saga têm variado. Nós não estamos aqui para pregar, então, apresentados sem julgamento sobre sua adequação, aqui estão alguns dos tweets mais engraçados que apareceram no Twitter depois. Consulte Mais informação .

Quais outros métodos evitam que você seja hackeado? Você tem alguma história de vítima? Deixe um comentário!

Créditos de Imagem: Assaltante Via Shutterstock, Dedo Indicador Via Shutterstock, Mouse e Key via morgueFile; Senhas xkcd via xkcd; PIN Mão via Shutterstock